近期,网络安全研究人员发现,名为 "UAC-0184 "的黑客组织利用隐写图像文件传播 Remcos 远程访问木马(RAT),受害者是一个在芬兰境内运营的乌克兰实体组织。

2023 年末,UAC-0184 威胁组织被趋势科技的研究人员首次观察到 ,主要针对乌克兰武装部队发起网络攻击。 2024 年 1 月初,Morphisec 分析师发现芬兰境内运营的一家乌克兰企业成为了该组织的受害者,这就表明该组织已将目标扩展到乌克兰境外与其战略目标有关联的组织了。

出于保密需求,Morphisec 暂时不能提供有关受害者的详细信息和其它具体攻击细节。

利用图片加载恶意软件

“隐写术”是一种有据可查但很少见的网络攻击策略,威胁攻击者通过将恶意代码编码到图像的像素数据中,从而躲避基于签名规则的解决方案的检测。

通常情况下,图像像素中的小块有效载荷不会导致图像外观出现很明显的改变,但在 Morphisec 观察分析的案例中,图像看起来有明显失真了,这种失真现象很难被直观察觉,只有在人工检查仔细情况下才会有所发现,一旦没有人工检查,就可以轻松躲避自动安全产品的检测。

包含嵌入代码的恶意 PNG 图像(Morphisec)

包含嵌入代码的恶意 PNG 图像(Morphisec)

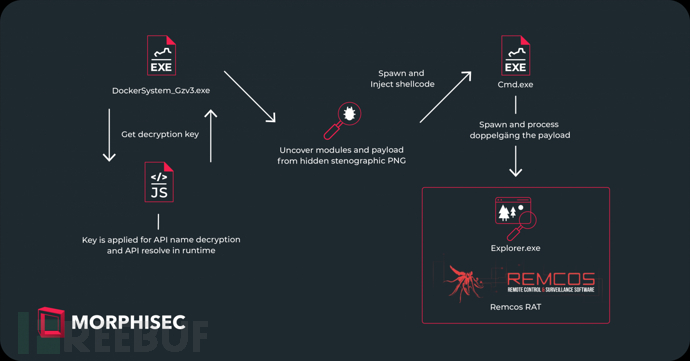

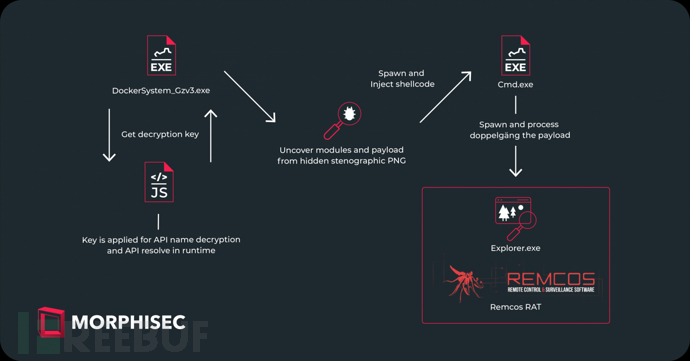

Morphisec 观察到的网络攻击链始于一封精心制作的网络钓鱼电子邮件,该电子邮件来自乌克兰第三突击分队或以色列国防军,上当的受害者一旦打开快捷方式文件附件后,就会立刻触发感染链,启动一个可执行文件(DockerSystem_Gzv3.exe),进而激活一个名为'IDAT'的模块化恶意软件加载器。

IDAT 采用了动态加载 Windows API 函数、HTTP 连接测试、进程阻止列表和系统调用等复杂的技术,来逃避安全检测。为了保持网络攻击的隐蔽性,API 调用不会以明文形式写入代码中,是在运行时使用作为攻击链一部分的解密密钥进行解析。

此外,IDAT 还采用了代码注入和执行模块等独特技术,使其与传统的加载程序不同。IDAT 提取嵌入恶意PNG 图像文件中的编码有效载荷,然后在内存中对其进行解密和执行,最后解密和执行 Remcos RAT。(这是一种商品恶意软件,黑客将其用作被入侵系统的后门,允许隐秘地窃取数据和监控受害者的活动)

UAC-0184 攻击概述(Morphisec)

最后,Morphisec 强调,IDAT 还能够提供 Danabot、SystemBC 和 RedLine Stealer 等恶意软件,但目前还不清楚这些恶意软件是否出现在了受害者的内部系统中。

参考文章:

https://www.bleepingcomputer.com/news/security/new-idat-loader-version-uses-steganography-to-push-remcos-rat/