进入 2024 年,Gcore 发布了最新的2023 年第三、四季度(Q3-Q4) DDoS 攻击趋势报告,指出 DDoS 攻击的规模和复杂性都有了惊人增长。

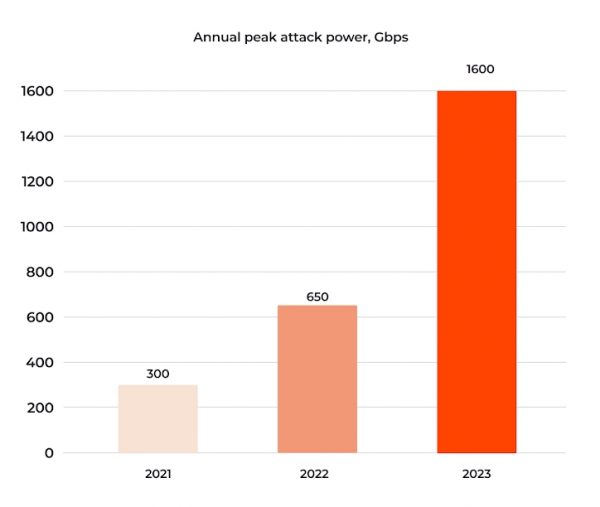

Gcore发现,过去三年,DDoS 峰值攻击流量每年的增幅都超过了100%,2021年DDoS攻击峰值流量为300Gbps,2022 年增至650 Gbps,2023 年 Q1-Q2 季度再次增至800 Gbps,2023 年Q3-Q4季度增至1600 Gbps (1.6 Tbps)。

2021-2023年度DDoS峰值攻击流量趋势(Gcore)

值得注意的是,2023 年下半年的跳跃意味着网络安全行业正在以新单位 Terabit(TB) 来衡量 DDoS 攻击。这说明 DDoS 攻击的潜在损害正在显着且持续升级,Gcore预计这一趋势将在 2024 年持续下去。

主要结果概览

攻击持续时间

研究报告发现,DDoS攻击时长从三分钟到九小时不等,平均约为一小时。通常,短时间的攻击更难检测,这是由于数据稀缺,无法进行适当的流量分析,而且由于更难识别,因此也更难缓解。更长时间的攻击需要更多的资源来对抗,需要强大的缓解响应,否则存在服务器长时间不可用的风险。

Gcore记录的最长DDoS攻击持续了9个小时(Gcore)

主要攻击类型

在主要攻击类型中,UDP flood继续占据主导地位,占 DDoS 攻击的 62%。TCP flood和 ICMP 攻击也仍然很流行,分别占总数的 16% 和 12%。所有其他 DDoS 攻击类型,包括 SYN、SYN+ACK Flood 和 RST Flood,合计仅占 10%。虽然一些攻击者可能会使用这些更复杂的方法,但大多数攻击者仍然专注于提供大量数据包来摧毁服务器。

2023 年下半年主要攻击类型占比(Gcore)

主要攻击源分布

攻击源的全球传播表明了网络威胁的无国界性质,攻击者可以跨越国界进行操作。Gcore 在 2023 年下半年发现了多个攻击来源,其中美国位居第一,占 24%。印度尼西亚(17%)、荷兰(12%)、泰国(10%)、哥伦比亚(8%)、俄罗斯(8%)、乌克兰(5%)、墨西哥(3%)、德国(2%)和巴西(2%)位列前十,这说明全球面临着广泛的威胁。

攻击源地理位置占比(Gcore)

DDoS 攻击源的地理分布为制定有针对性的防御策略和制定旨在打击网络犯罪的国际政策提供了重要信息。然而,由于使用 IP 欺骗等技术以及分布式僵尸网络的参与,确定攻击者的位置具有一定难度。

目标行业

游戏行业仍然是受影响最严重的行业,遭受了 46% 的攻击。银行和博彩服务在内的金融行业位居第二,占 22%。电信(18%)、基础设施服务行业(7%)和计算机软件公司(3%)也成为重点目标。

受影响行业占比分布(Gcore)

这些行业分布与Gcore的上一份报告大致相同,攻击者对游戏和金融领域特别感兴趣,这些行业一般具有较好的经济收益和用户基础,同时凸显了在受打击最严重的行业中需要有针对性的网络安全策略的必要性。

分析及结论

2023 年下半年的数据显示了 DDoS 攻击令人担忧的趋势。尤其是峰值攻击增加到了令人震惊的 1.6 Tbps,这标志着组织必须做好准备应对不断高升的威胁水位。相比之下,即使是“不起眼的”300 Gbps 攻击也能够禁用未受保护的服务器。结合攻击源的地理分布,DDoS 威胁是一个严重的全球性问题,需要国际合作和情报共享,以有效减轻潜在的破坏性攻击。

攻击持续时间的范围表明攻击者变得更具战略性,针对特定的目标和目标调整他们的方法。例如在游戏领域,攻击的威力和持续时间相对较低,但更为频繁,会对特定服务器造成反复破坏,目的是破坏玩家体验,迫使他们切换到竞争对手的服务器。对于经济影响更为直接的金融和电信行业来说,攻击的数量往往较多,且长度变化很大。

游戏、金融行业、电信和基础设施服务行业的持续攻击反映了攻击者的战略选择,因为攻击导致的业务中断都会对其经济和运营产生重大影响。

Gcore的报告及时提醒人们要积极应对不断变化的网络威胁。跨部门的组织必须投资全面且适应性强的网络安全措施,以确保其能力领先于 DDoS 威胁,同时还能够敏锐地了解网络攻击者不断变化的模式和策略。

转自Freebuf,原文链接:https://www.freebuf.com/news/390469.html

封面来源于网络,如有侵权请联系删除