卡巴斯基实验室专家分享了他们分析 iOS 设备的经验,该设备感染了以色列公司 NSO Group 的 Pegasus 恶意软件。已发现恶意软件在系统日志文件 Shutdown.log 中留下痕迹。开发的方法不仅可以帮助检测 Pegasus,还可以帮助检测其他恶意软件,例如 QuaDream 的 Reign 和 Cytrox 的 Predator ,它们在文件系统中使用类似的路径。

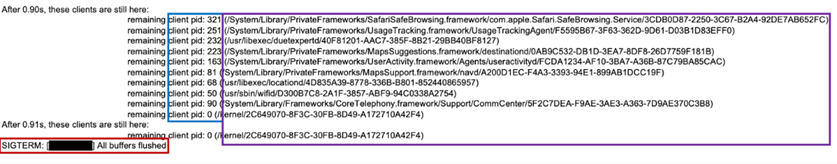

Shutdown.log 是 iOS 设备每次重新启动时创建的文本日志文件。它记录有关重新启动时正在运行的进程的信息、它们的标识符和文件系统中的路径。如果某些进程干扰正常重新启动,也会在日志文件中注明。卡巴斯基实验室专家注意到,恶意软件通常从“/private/var/db/”或“/private/var/tmp/”文件夹启动,这些路径可以在 Shutdown.log 中看到。

摘自 Shutdown.log 文件

为了获取日志文件,您需要生成一个 sysdiag 存档,其中包含各种系统日志和数据库。这可以在 iOS 设置中的“设置”>“隐私和安全”>“分析和改进”下完成。sysdiag 存档的大小约为 200-400 MB,可以传输到分析计算机。解压存档后,Shutdown.log 文件位于“\system_logs.logarchive\Extra”文件夹中。

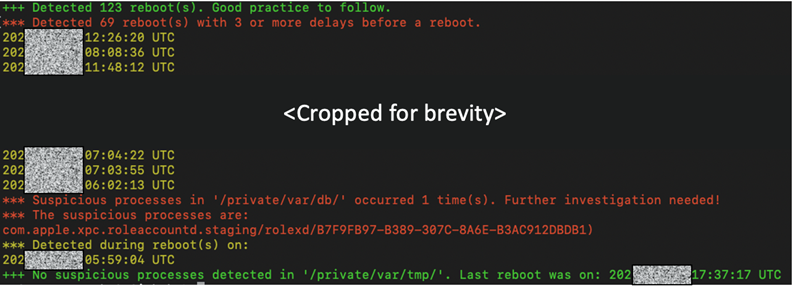

卡巴斯基实验室创建了多个 Python3 脚本来帮助提取和分析 Shutdown.log 文件。使用这些脚本,您可以检测日志文件中的异常情况 – 运行恶意进程、重新启动延迟或文件系统中的异常路径。脚本还可以将日志文件转换为 CSV 格式、解码时间戳并生成分析摘要。

检测 Pegasus 恶意软件实例

专家强调,分析 Shutdown.log 文件并不是检测 iOS 设备上所有恶意软件的通用方法,这种方法取决于用户重新启动设备的频率。他们还在继续跨不同平台更详细地研究日志文件,并希望从其条目中创建更多启发式方法。

卡巴斯基实验室鼓励那些拥有有趣样本、可协助研究的用户通过 [email protected] 联系该公司。研究人员声称 Shutdown.log 文件不包含任何个人信息,因此可以安全地提交进行分析。

请注意,GrapheneOS 开发团队之前曾提到过通过重新启动智能手机来对抗恶意软件,该团队为 Android 创建了同名操作系统,重点关注隐私和安全。专家建议在 Android 中引入自动重启功能,这将使固件漏洞的利用变得更加复杂。

转自安全客,原文链接:https://www.anquanke.com/post/id/292709

封面来源于网络,如有侵权请联系删除