入侵检测系统:实时监测与防范网络攻击

PART01引言 随着互联网的普及和信息技术的飞速发展,网络安全问题日益凸显。网络攻击、数据泄露和身份盗用等事件频频发生,给企业和个人带来了巨大的经济损失和声誉风险。 为了应对这些威胁,入 2024-1-4 17:52:50 Author: Reset安全(查看原文) 阅读量:24 收藏

PART01引言 随着互联网的普及和信息技术的飞速发展,网络安全问题日益凸显。网络攻击、数据泄露和身份盗用等事件频频发生,给企业和个人带来了巨大的经济损失和声誉风险。 为了应对这些威胁,入 2024-1-4 17:52:50 Author: Reset安全(查看原文) 阅读量:24 收藏

实时监测:对网络流量进行实时监测,发现异常行为或攻击行为。 威胁识别:通过分析网络流量、日志文件等数据,识别出潜在的威胁。 警报通知:一旦检测到异常或攻击行为,及时向管理员发送警报。 事件响应:根据警报信息,采取相应的措施来应对攻击,如隔离受影响的系统、阻止恶意流量等。

提高安全性:通过实时监测和识别潜在威胁,提高网络安全性。 预防损失:及时发现和应对攻击,避免或减少潜在的经济损失和声誉风险。 提升合规性:满足相关法规和标准的要求,如ISO 27001、PCI DSS等。 增强应急响应能力:为管理员提供及时的警报和事件响应,提高应急响应能力。

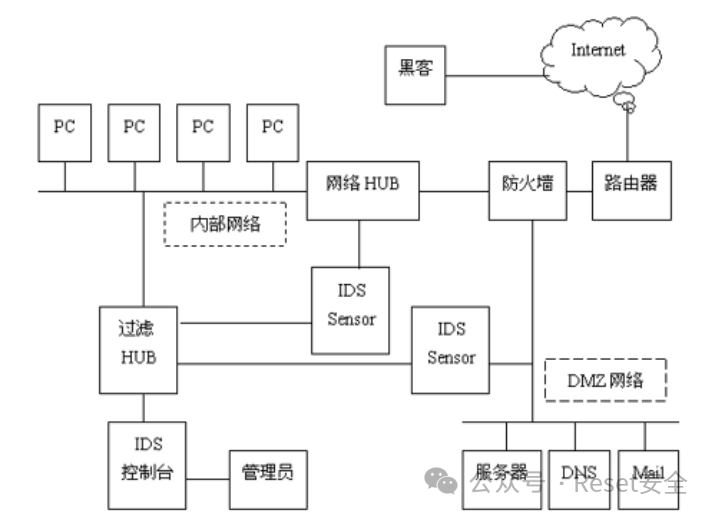

基于数据源:基于主机的入侵检测系统(HIDS)和基于网络的入侵检测系统(NIDS)。HIDS主要监测主机系统的日志文件和系统状态,而NIDS则在网络层实时监测网络流量。 部署方式:集中式入侵检测系统和分布式入侵检测系统。集中式系统将所有数据汇总到一个中心点进行分析,而分布式系统则将数据分散到多个分析点进行处理。 技术原理:基于特征的入侵检测系统和基于异常的入侵检测系统。基于特征的系统通过匹配已知的攻击模式来检测威胁,而基于异常的系统则通过监测与正常行为模式的偏离来识别潜在威胁。

大数据分析:利用大数据技术对海量数据进行处理和分析,提高入侵检测系统的效率和准确性。 机器学习和人工智能:利用机器学习和人工智能技术,自动学习和识别异常行为和攻击模式,提高入侵检测系统的智能化水平。 云安全:随着云计算的普及,云安全成为实时监测技术的重要发展方向。云安全技术可以提供更加灵活、高效的入侵检测服务,支持多租户模式和大规模部署。

高级持续性威胁(APT):APT攻击通常具有长期潜伏性,难以被常规的入侵检测系统发现。这类攻击往往针对特定目标,采用定制化的攻击手段,长时间潜伏并逐步获取系统权限。 物联网(IoT)安全:随着物联网设备的普及,越来越多的设备连接到网络中,这增加了潜在的安全风险。入侵检测系统需要应对来自物联网设备的威胁,确保其安全性。 云安全:云计算的广泛应用使得数据存储和处理变得更加集中,但也带来了新的安全挑战。云服务提供商需要确保客户数据的安全,防止数据泄露和攻击。 大数据安全:随着大数据技术的应用,海量数据的处理和分析成为网络安全的重要领域。如何有效地在大数据中识别异常行为和攻击模式是入侵检测系统面临的挑战。

人工智能与机器学习:人工智能和机器学习技术在入侵检测系统中的应用将进一步增强其智能化水平。通过自学习算法,系统能够自动识别和应对未知威胁,提高检测准确性和响应速度。 自动化和智能化响应:随着自动化和智能化技术的发展,入侵检测系统将能够自动采取应对措施,如自动隔离受影响的系统、阻止恶意流量等,减少人工干预的需要。 零信任网络架构:零信任网络架构是一种不信任、验证一切的原则。入侵检测系统将与零信任网络架构结合,对网络中的每个用户、设备和应用进行身份验证和访问控制,降低内部攻击的风险。 多源数据融合与分析:未来入侵检测系统将融合来自多个源的数据,包括网络流量、主机日志、社交媒体信息等,通过综合分析这些数据,提高对威胁的全面了解和预警能力。 跨平台协同防御:随着网络威胁的日益复杂化,单一的安全防御措施可能无法有效应对。因此,未来的入侵检测系统将更加注重与其他安全系统的协同工作,如防火墙、反病毒软件、安全态势感知平台等,共同构建一个强大的防御体系。

文章来源: http://mp.weixin.qq.com/s?__biz=MzU3Mzg1NzMyNw==&mid=2247484741&idx=1&sn=c4776f0e0ce9c5877d3a2c63d70d0765&chksm=fca237ccafb81dfb730a31deecafaf78bc9d8b38cdc446e6cb1e0c33dfcf6a0ea81bc82cadd6&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh