XG拟态-Webshell流量混淆功能

一位苦于信息安全的萌新小白帽本实验仅用于信息防御教学,切勿用于它用途公众号:XG小刚流量混淆 XG拟态_V2.0新增流量混淆功能https://github.com/xiaogang000/XG_ 2023-12-21 22:10:33 Author: XG小刚(查看原文) 阅读量:68 收藏

一位苦于信息安全的萌新小白帽本实验仅用于信息防御教学,切勿用于它用途公众号:XG小刚流量混淆 XG拟态_V2.0新增流量混淆功能https://github.com/xiaogang000/XG_ 2023-12-21 22:10:33 Author: XG小刚(查看原文) 阅读量:68 收藏

流量混淆

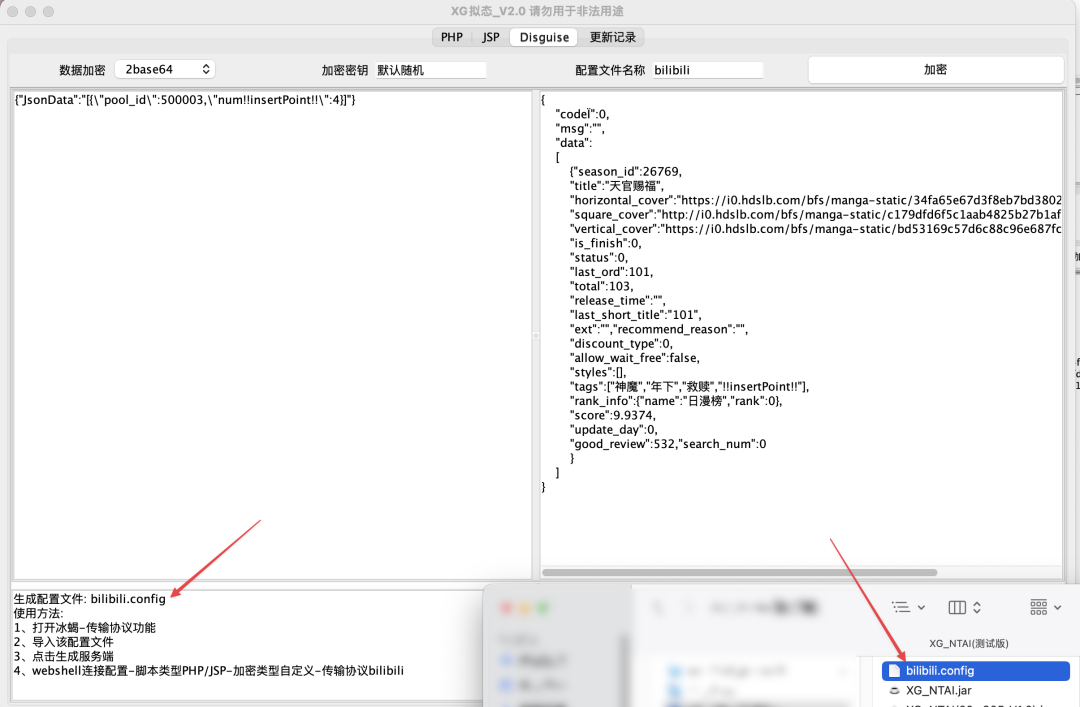

XG拟态_V2.0新增流量混淆功能

https://github.com/xiaogang000/XG_NTAI将Webshell交互流量,根据测试系统的正常业务请求和响应数据,伪造成为正常的业务交互流量,从而规避安全产品和混淆防守人员判断。

针对冰蝎4.0协议规则生成网站正常业务流量

伪造Webshell交互流量

使用方法

1、根据正常业务,找到一个合适的POST数据包(js、json、html、图片、xml等)

2、将请求包数据和响应包数据,复制到Disguise功能指定位置

3、将标记!!insertPoint!!插入请求包和响应包合适位置

4、选择加密方式,输入配置文件名称后点击加密,即可在工具目录下生成xxxxxx.config配置文件

5、打开冰蝎4.0,打开传输协议并导入该配置文件

选择导入的协议后生成服务端文件,并保存

6、新建Webshell连接,加密类型选择自定义-传输协议

此时的Webshell交互流量已经伪造成为正常业务流量

7、针对php木马,可以直接复制整个响应包数据

此时的Webshell交互流量,会伪造业务的正常响应头内容

针对请求头还需要手动配置UA、Content-type等,才能达到完美

XG拟态会持续更新免杀demo,多多支持star

https://github.com/xiaogang000/XG_NTAI

文章来源: http://mp.weixin.qq.com/s?__biz=MzIwOTMzMzY0Ng==&mid=2247487562&idx=1&sn=52104369ad6d86cb7de12c39b570eb54&chksm=960b1ef5fb846ad15a0726ad4eaee16746f7b87d2d5c3f38a047f9f5da1d9d36bbba6b85ffd1&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh