申明:本次测试只作为学习用处,请勿未授权进行渗透测试,切勿用于其它用途!1.漏洞背景在网络安全的世界中,反射型跨站脚本攻击(XSS)一直是一个棘手的问题。作为一个热衷于网络安全的开发者,我经常遇到识别 2023-12-12 00:3:19 Author: F12sec(查看原文) 阅读量:63 收藏

申明:本次测试只作为学习用处,请勿未授权进行渗透测试,切勿用于其它用途!

1.漏洞背景

在网络安全的世界中,反射型跨站脚本攻击(XSS)一直是一个棘手的问题。作为一个热衷于网络安全的开发者,我经常遇到识别和防御这类攻击的挑战。为了解决这个问题,我开发了一个专门针对反射XSS的被动扫描工具,作为Burp Suite的扩展。

这款工具的独特之处在于其高度优化的算法,能够有效地识别和报告潜在的反射XSS漏洞,而不需要发送额外的探测请求。在我的开发过程中,我遇到了各种挑战,如如何准确识别多种编码和上下文中的漏洞,以及如何减少误报。通过深入研究和不断试验,这款工具现在能够在各种复杂环境中精准识别漏洞,同时保持低干扰性。

我的这款Burp被动扫描工具不仅是我对网络安全领域的贡献,也是对遇到类似挑战的安全研究人员和开发者的支持。我相信,通过分享我们的知识和工具,我们可以共同打造一个更安全的网络环境。

功能流程

UI初始化: 创建按钮、文本字段、滚动面板等。

监听和处理HTTP消息:

对于每个经过的请求,如果它是GET请求并且路径不包含特定文件类型(如.js, .css),则创建并发送一个包含XSS测试字符串的新请求。

对于响应,检查它是否为text/html类型,如果是,并且包含了测试字符串,则显示在UI中。

XSS测试:

通过在请求参数中注入特定的测试字符串(例如

"}]};(confirm)()//"),尝试触发XSS。如果响应中出现了测试字符串,则认为可能存在XSS漏洞。

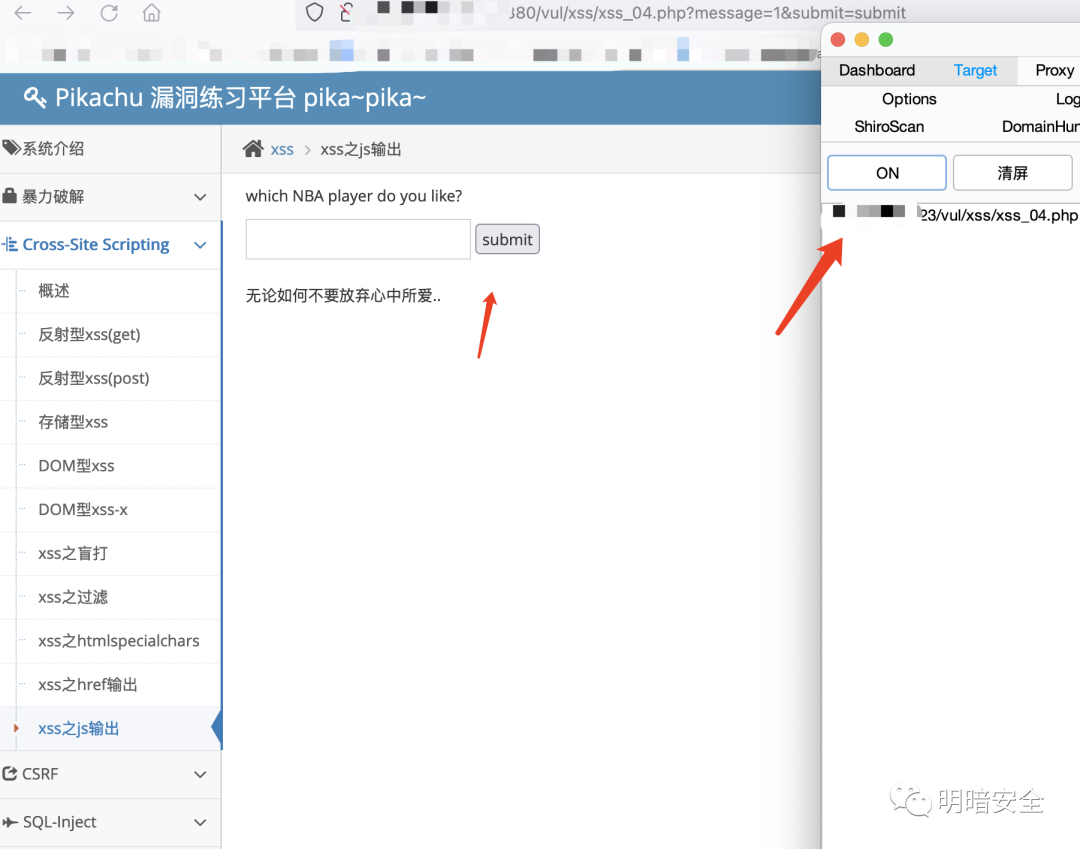

靶场测试:

常见靶场均可识别。

使用方法:

下载地址:关注公众号回复关键字:xss获取

往期精彩推荐

免杀 | 反沙箱运行上线shellcode

❤️爱心三连击

1.关注公众号「明暗安全」!

2.本文已收录在明暗官方网站:http://www.php1nf0.top/

3.看到这里了就点个关注支持下吧,你的「关注」是我创作的动力。

公众号:明暗安全

官方网站:http://www.php1nf0.top/

这是一个终身学习的团队,他们在坚持自己热爱的事情,欢迎加入明暗安全,和师傅们一起开心的挖洞~

关注和转发是莫大鼓励❤️

如有侵权请联系:admin#unsafe.sh