Eurecom研究人员Daniele Antonioli识别了针对蓝牙的六类攻击——BLUFFS,其可以打破蓝牙会话的机密性,实现设备模拟和中间人攻击,这六类攻击中有2个利用了解密交换过程中的数据的会 2023-12-7 12:3:49 Author: 嘶吼专业版(查看原文) 阅读量:20 收藏

Eurecom研究人员Daniele Antonioli识别了针对蓝牙的六类攻击——BLUFFS,其可以打破蓝牙会话的机密性,实现设备模拟和中间人攻击,这六类攻击中有2个利用了解密交换过程中的数据的会话密钥相关的蓝牙标准的漏洞。这些漏洞并不与硬件或软件配置相关,影响的是蓝牙底层协议。

漏洞CVE编号为CVE-2023-24023,影响Bluetooth Core规范4.2到5.4版本。鉴于蓝牙标准的广泛使用,BLUFFS影响数十亿的设备,包括笔记本电脑、智能手机和其他移动设备。

BLUFFS工作原理

BLUFFS是一系列针对蓝牙的漏洞利用,旨在破坏蓝牙会话的forward and future secrecy,破坏设备之间过去和未来通信的机密性。其中利用的4个漏洞位于会话密钥派生过程,攻击者利用该漏洞可以使派生的密钥是长度较短、弱和可预测的会话密钥。然后,攻击者暴露破解会话密钥,就可以解密过去的通信,解密或操纵未来通信。

图 攻击步骤

执行攻击需要攻击者与目标设备在蓝牙传输范围内,攻击者伪装为一个设备与另一个设备协商一个弱的会话密钥,提出尽可能小的密钥熵值。

图 在冒充合法参与者的同时协商会话密钥

BLUFFS攻击涵盖了设备冒充和中间人攻击的不同组合,与受害者是否支持安全连接(Secure Connections,SC)或旧式安全连接(Legacy Secure Connections,LSC)无关。

研究人员还开发了一个工具用以证明BLUFFS攻击的有效性,其中包括一个测试攻击的Python脚本、ARM补丁、分析器、以及测试过程中抓取的数据包。工具参见GitHub:https://github.com/francozappa/bluffs

影响和修复措施

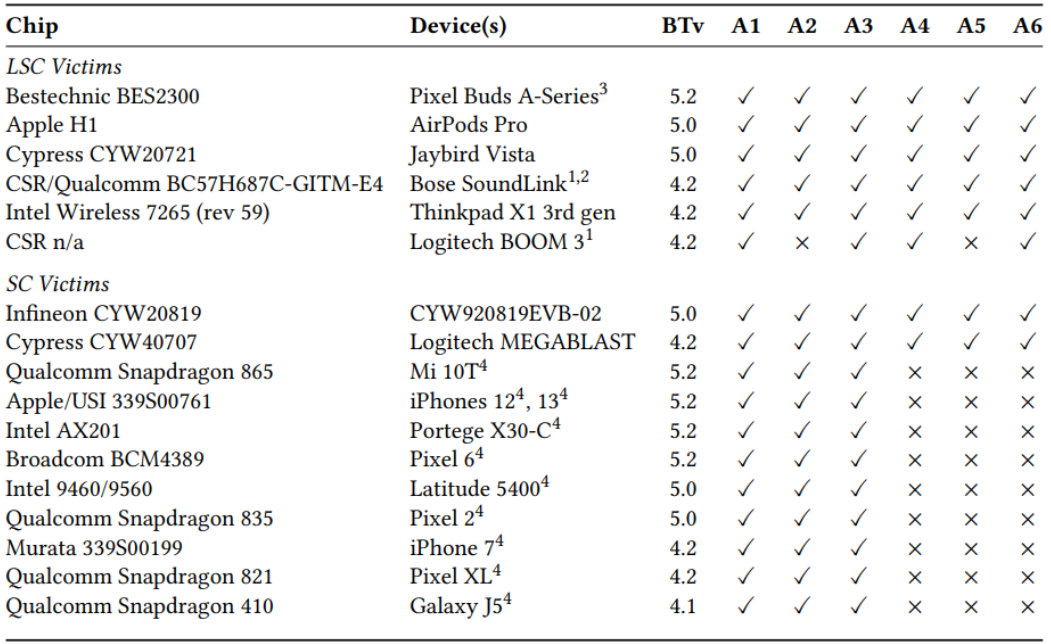

BLUFFS影响了2014年12月发布的Bluetooth 4.2和2023年2月最新发布的Bluetooth 5.4版本。研究人员确认受影响的设备至少受到BLUFFS攻击中3类的影响。

图 BLUFFS测试结果

研究人员同时提出了增强会话密钥派生和缓解BLUFFS攻击的安全建议:

·为老旧设备的LSC提出新的密钥派生函数(KDF),其中包含最小成本的多随机数交换和验证。

·设备应当使用共享的配对密钥用于多方认证,确保会话参与者的合法性。

·可能的话强制实施安全连接。

参考及来源:https://www.bleepingcomputer.com/news/security/new-bluffs-attack-lets-attackers-hijack-bluetooth-connections/

如有侵权请联系:admin#unsafe.sh