0x0 介绍

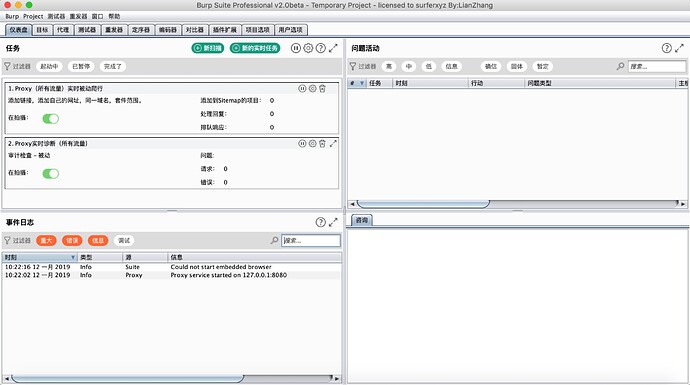

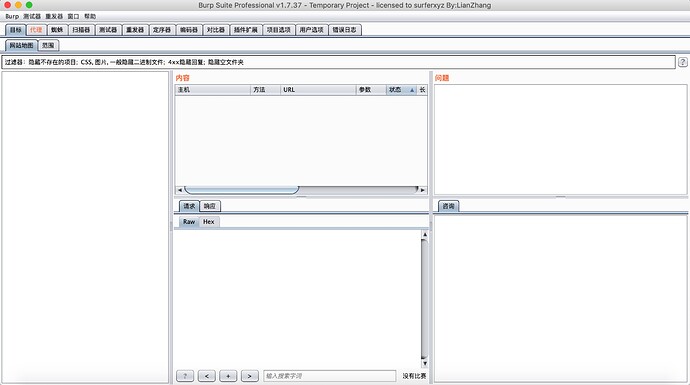

Burp Suite 是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。为什么要汉化?做为一个半路出家英语不好的人时常不认识某些单词而烦恼,当然这里只是针对自己做评价,大佬众多,如果英语非常流利可以跳过此工具,不下载,不评价.

0x1 使用方法

早期我司大牛就已经提出来,javaagent技术,该技术应用很广这里是是小试牛刀,JavaAgent 是运行在 main方法之前的拦截器,它内定的方法名叫 premain ,也就是说先执行 premain 方法然后再执行 main 方法。用处都明白了吧。具体代码可以反编译jar包。

这里只是用提前翻译好的文本替换了burp内的字节码内容。按道理所有burp都能使用本工具,但是我只测试1.7.X~2.X的版本防止有部分人爱钻牛角尖,所以你懂得。欢迎各路大佬测试是否有后门。

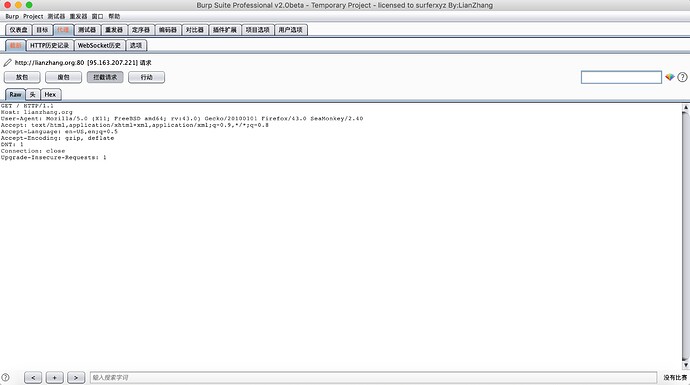

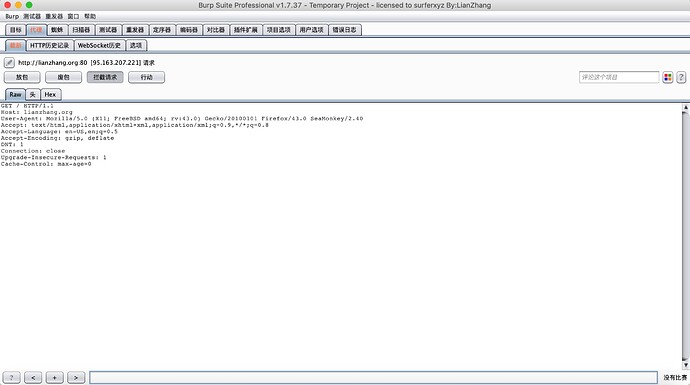

Linux Mac 下加载 burp-loader-keygen.jar

java -javaagent:BurpSuiteCn.jar -Xbootclasspath/p:burp-loader-keygen.jar -Xmx1024m -jar burpsuite_pro_v1.x.x.jar

Windwos 下加载 burp-loader-keygen.jar

需要指定编码否则会乱码!!!

java -Dfile.encoding=utf-8 -javaagent:BurpSuiteCn.jar -Xbootclasspath/p:burp-loader-keygen.jar -Xmx1024m -jar burpsuite_pro_v1.x.x.jar

自定义翻译规则

包内自带翻译包。

在同目录下新建cn.txt写入一下内容如:

注意一下 \t 是分割符, 左边是需要匹配的 右边是替换的 支持正则表达式。

Proxy \t 代理

The analysis is based on a sample of ([0-9]+) tokens?. Based on the sample size, the reliability of the results is: (.*) 分析$1基于令牌样本。 根据样本量,可靠性如下: $2

下载

MD5 (BurpSuiteCn.jar) = df282917e650c4c2cd1f49e262e6f30f

链接:https://pan.baidu.com/s/1-25OIjPRpt_vPgBDwVCqUQ 密码:e6tn