一款检测与响应工具

项目简介D-Eyes为绿盟科技开源的一款检测与响应工具,支持在Windows、Linux操作系统下使用...。可在如下方面开展支撑:作为应急响应工具,支持勒索挖矿病毒及webshell等恶意样本排查检 2023-11-15 15:0:53 Author: 黑白之道(查看原文) 阅读量:19 收藏

项目简介D-Eyes为绿盟科技开源的一款检测与响应工具,支持在Windows、Linux操作系统下使用...。可在如下方面开展支撑:作为应急响应工具,支持勒索挖矿病毒及webshell等恶意样本排查检 2023-11-15 15:0:53 Author: 黑白之道(查看原文) 阅读量:19 收藏

项目简介

D-Eyes为绿盟科技开源的一款检测与响应工具,支持在Windows、Linux操作系统下使用...。

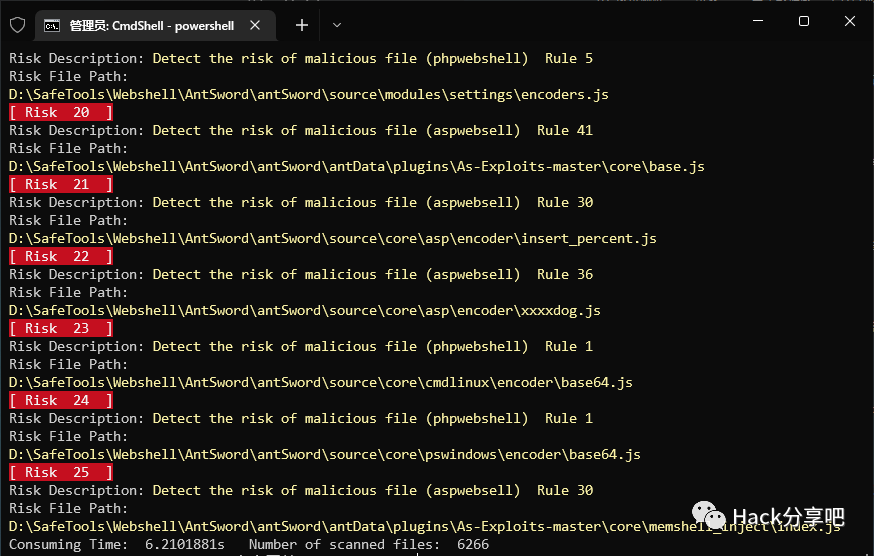

作为应急响应工具,支持勒索挖矿病毒及webshell等恶意样本排查检测,辅助安全工程师应急响应时排查入侵痕迹,定位恶意样本。(TODO) 作为基线检查工具,辅助检测和排查操作系统配置缺陷;(TODO) 作为软件供应链安全检查工具,可提取web应用程序开源组件清单(sbom),判别引入的组件风险。

目前支持的检测规则

(≥8个)支持中国菜刀、Cknife、Weevely、蚁剑antSword、冰蝎Behinder、哥斯拉Godzilla等常见工具的webshell脚本的检测。

工具使用

命令:filescan, fs 用于扫描文件系统的命令processcan, ps 用于扫描进程的命令host 显示主机基本信息的命令users 显示主机上所有用户的命令top 显示CPU使用率前15个进程的命令netstat 显示主机网络信息的命令task 显示主机上所有任务的命令autoruns 用于显示主机上所有自动运行的命令导出主机基本信息的命令check 命令用于检查漏洞利用情况help, h 显示命令列表或一个命令的帮助命令选项:--path 值,-P 值 -P C://(仅适用于 Filescan)(默认值:“C://”)--pid value, -p value -p 666 (仅适用于processcan。'-1'表示所有进程。) (默认值: -1)--规则值,-r 值 -r Ransom.Wannacrypt--线程值,-t 值 -t 1(仅适用于文件扫描)(默认值:5)--vul value, -v value -v 1(1 用于检查 Exchange Server OWASSRF 利用)(默认值:0)--help, -h 显示帮助(默认值:false)

文件扫描

1.默认扫描(默认以5个线程扫描C盘)命令:D-Eyes fs2.指定路径扫描(-P 参数)单一路径扫描:D-Eyes fs -P D:\tmp多个路径扫描:D-Eyes fs -P C:\Windows\TEMP,D:\tmp,D:\tools3.指定线程扫描(-t 参数)命令:D-Eyes fs -P C:\Windows\TEMP,D:\tmp -t 34.指定单一规则扫描(-r 参数)命令:D-Eyes fs -P D:\tmp -t 3 -r Ransom.Wannacrypt

规则名称即将yaraRules目录下的规则去掉后缀.yar, 如:指定Ransom.Wannacrypt.yar规则,即-r Ransom.Wannacrypt。

进程扫描

进程扫描的结果在终端上进行提示。

1.默认扫描(默认扫描全部进程)命令:D-Eyes ps2.指定进程pid扫描(-p参数)命令:D-Eyes ps -p 12343.指定规则扫描(-r参数)命令:D-Eyes ps -p 1234 -r Ransom.Wannacrypt4.检测指定外联IP的进程可将恶意ip添加到工具目录ip.config文件当中,执行D-Eyes ps程序会自动检测是否有进程连接该IP,最后结果会输出到终端。ip.config文件格式(换行添加即可),如:0.0.0.0127.0.0.1

导出主机基本信息

./D-Eyes summaryLinux主机自检命令

目前Linux自检功能支持以下模块检测:空密码账户检测、SSH Server wrapper检测、SSH用户免密证书登录检测、主机 Sudoer检测、alias检测、Setuid检测、SSH登录爆破检测、主机Rootkit检测、主机历史命令检测、主机最近成功登录信息显示、主机计划任务内容检测、环境变量检测、系统启动服务检测、TCP Wrappers 检测、inetd配置文件检测、xinetd配置文件检测、预加载配置文件检测。

./D-Eyes sc查看主机网络信息,并导出外联IP

./D-Eyes netstat注意事项

在D-Eyes工具目录下子目录yaraRules中,部分规则会触发杀毒软件告警,因为该目录存放的规则文件与杀软查杀规则相符,会触发杀软告警,直接加白即可,不会存在实际危害。

https://github.com/m-sec-org/d-eyes

文章来源:潇湘信安

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

文章来源: http://mp.weixin.qq.com/s?__biz=MzAxMjE3ODU3MQ==&mid=2650582201&idx=4&sn=65e431b1ccd0e9231e3fc6f81c1cb438&chksm=83bdc95db4ca404bcb3d776a4dec1a2ef682b46610313aacaa6707711ddf6dd35ea207a7ea99&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh