2023年10月23日,美国网络安全CDN服务商Cloudflare在其博客发布了关于巴以冲突的网络攻击态势监测数据报告[1],报告主要分析了10月7日巴以冲突开始前后,使用Cloudflare服务的 2023-11-13 16:3:41 Author: 黑哥虾撩(查看原文) 阅读量:20 收藏

2023年10月23日,美国网络安全CDN服务商Cloudflare在其博客发布了关于巴以冲突的网络攻击态势监测数据报告[1],报告主要分析了10月7日巴以冲突开始前后,使用Cloudflare服务的以色列和巴勒斯坦网站遭受HTTP DDoS攻击的趋势变化:

除了DDoS攻击之外,Cloudflare报告称亲巴勒斯坦黑客组织攻击了以色列的多个网站及移动应用APP,其中一个名为AnonGhost的组织入侵了一个向以色列平民发出火箭弹来袭警报的移动APP(Red Alert: Israel),用来伪造虚假火箭弹来袭警报等,另外还发现有冒充Red Alert的恶意APP的攻击事件。此外还发现AnonGhost攻击篡改了一些以色列网站并留下反犹太人的标语。

首先必须强调:

从Cloudflare报告描述来看,在巴以双方网络空间对抗上主要以HTTP DDoS为主,这种攻击在技术手段上主要是利用代理或者可控的网络资源短时间内向目标网站大量的HTTP请求导致的。这里需要说明下,很多时候用户访问网站过度频繁刷新等操作,也可能触发防御策略被认定为DDoS攻击,在Cloudflare的报告中提到的“哈马斯发起攻击的12分钟后,以色列向平民提供火箭弹袭击的关键信息和警报网站的DDoS攻击”,对于以色列民众来说这类网站应该是非常受到关注的网站,所以在这个时间点引入大量民众的正常访问是可能的,因为不清楚Cloudflare的具体防御机制,报告里也没有具体细节,所以不能确定是否区分了哈马斯方恶意目的DDoS攻击的情况,还是短时间内引入大量正常用户请求导致流量剧增的情况。

另外从上面提到以色列被DDoS攻击中,政府行政类网站受到的攻击仅占比小部分;如果是物理冲突下的网络战,这类基础设施应该是被针对的主要目标。

至于DDoS之外的攻击,网站篡改攻击手段应该是针对网站实施渗透攻击,那么到底有多少被篡改呢?我们使用网络空间搜索引擎搜索 "Hacked By AnonGhost" 关键词信息,包括ZoomEye、Shodan、CenSys在内的网络空间搜索引擎,基本上没找到最近被入侵篡改的资产,考虑到攻击者攻击的是网站而不是IP资产及域名覆盖度等问题,我们使用Google进行测试发现,确实找到两个网站被这个黑客组织篡改,如下图所示:

访问https://www.messaging.co.il网站,显示状态码为404,无法访问。

访问http://loto.co.il网站,仍然可以访问,如下图所示:

针对移动APP的攻击,Cybernews的报道[2]描述如下:

“网络安全公司Group-IB的研究人员声称,AnonGhost据称利用了Kobi Snir开发的实时火箭警报应用程序Red Alert中的应用程序编程接口 (API) 漏洞。”

“利用 API 漏洞后,威胁行为者能够在应用程序的聊天中发送垃圾邮件。研究人员表示,他们声称该应用程序的所有 1 万到 2 万用户都应该收到这些消息,随后该应用被Google应用市场下架。”

ZoomEye对巴以冲突战场的态势感知

考虑到上面提到Cloudflare报告中可能存在一些局限性,我们也做了一些对巴以冲突态势感知上的尝试,这些分析是基于知道创宇网络空间搜索引擎ZoomEye及安全智脑等数据进行分析。顺带提一下在前面俄乌冲突中我们就通过这些数据分析得到不少有意思的结论:《2022年俄乌冲突战场动态测绘年度报告》[3]。

通过ZoomEye网络空间测绘,我们发现在本次巴以冲突开始后的几天里,巴勒斯坦加沙地带的网络资产存活呈持续下降趋势,如下图所示:

从上图我们可以看出:

这个数据结合相关新闻报道关联后可以得到如下结论:

此外相比加沙地区,巴勒斯坦全境、纳布卢斯区域、拉姆安拉区域,其网络资产在线存活IP数量并无明显变化,呈现平稳趋势。

我们也注意到以色列全境及特拉维夫区、中央区、耶路撒冷区,其网络资产在线存活IP数量并无明显变化,呈现平稳趋势,由此可以看出以色列本土没有发生大规模的实体武装冲突(哈马斯等袭击多为局部影响),没有出现大面积的断电、机房服务器受损或大规模网络攻击导致网络中断事件。

从上面的数据来看,本次巴以冲突主要物理空间战场围绕加沙地区展开,网络空间内的资产波动主要是以色列通过切断供电、摧毁电信大楼的实体攻击方式导致的。这都是物理空间的攻击导致网络空间的变化,那么单纯从网络攻击的场面有没有一些可以感知的态势呢?

创宇智脑对巴以网络空间关注度的态势感知

根据知道创宇云安全的“创宇智脑”针对巴以双方相关查询指数,我们通过对巴以双方的关注度做数据趋势分析,可以反映出巴以冲突的一些态势。(注:这里需要强调的是,关注指数不一定就是攻击者)

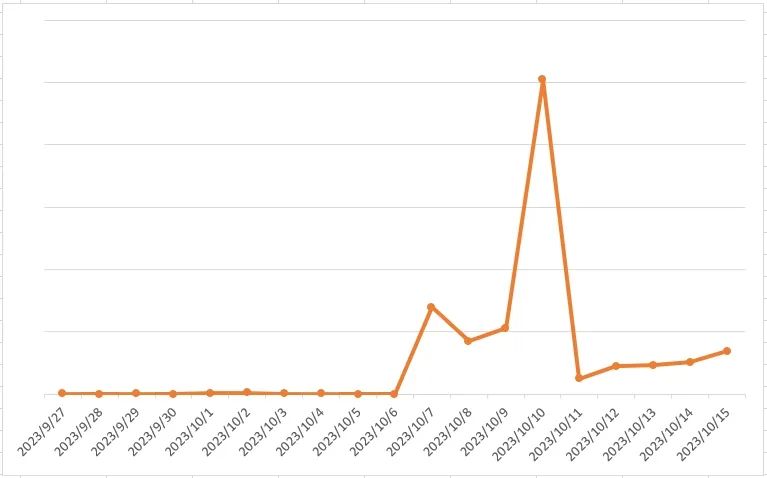

针对以色列网络的关注指数趋势如下图所示:

我们可以发现几个比较有意思的点:

另外我们通过分析了巴以冲突后的几天内对以色列关注指数查询来源IP进行了统计分析发现:最多分布在智利占到40%,而巴勒斯坦只占4%。

可以看出分布还是相对比较分散,比较奇怪的是为什么有40%的分布在智利呢?这实际上是巴以冲突历史导致了大量的巴勒斯坦人选择了移民,据媒体报道目前有50万巴勒斯坦人生活在智利[6],另外本次巴以冲突发生后,智利外交部10月31日发布公告说,鉴于以色列在加沙地带犯下“令人无法接受、违反国际人道主义法的行为”,智利政府决定召回智利驻以色列大使。[7]

我们再看看针对巴勒斯坦网络空间关注度指数趋势如下图所示:

上图可以看出:

从对巴勒斯坦网络空间关注者的IP来源来看主要分布在:美国(70%)、智利(20%)等 其中以色列为(0.5%)

从这个数据来看对巴勒斯坦网络空间关注度最高的主要是美国,那么是不是也跟移民有关联?通过维基百科中的数据统计[8],有25万多巴勒斯坦人生活在美国,比智利少了一半,但是美国对巴勒斯坦关注资产关注度70%,这个还是非常令人耐人寻味的…

当然排名第二的还是智利,这可能是生活在智利的巴勒斯坦人关注巴勒斯坦的情况相关。

ZoomEye对巴以双方网站篡改的态势感知

在这里我们只是做了一些尝试,通过ZoomEye搜索关键词 "HACKED by" ,时间范围是2023年10月1日以后,具体查询语法为:"HACKED by" +country:"以色列" +after:"2023-10-01"。

如下图所示,共搜索到8条结果,主要攻击者为“Hacked By CYB3R G4NG” 。在推特上进行搜索,可以找到相关记录及两个相关用户。

推特相关用户:

1、https://twitter.com/barbbyofficial 从介绍里看该账号属于AnonGhost Team

2、 https://twitter.com/theh4wk__ 这个账号应该是CYB3R G4NG的,但目前显示“此账号不存在”。

而通过ZoomEye搜索"HACKED by" +country:"巴勒斯坦" +after:"2023-10-01",没有查询到巴勒斯坦网站被黑客攻击篡改的结果。

另外我们通过ZoomEye的查询记录追踪,有少量的以色列网络设备被入侵的痕迹。结合上面提到的Google搜索情况来看,确实是存在一些黑客组织攻击以色列网站及其网络设备的情况,但是从数量上来看不是特别多。

小结

“网络空间与现实空间都是存在各种映射关联的,这才是赛博空间的真正意义!”目前来看巴以冲突,其物理空间冲突核心战场在加沙地带,在物理空间冲突的同时混合有网络空间中的各种攻击,从数据分析来看目前这种网络攻击的力度及程度相对较低!

与俄乌冲突类似,巴以冲突中也伴随了针对双方关键信息基础设施的网络攻击行为。可以预见,当今世界物理空间冲突的同时,冲突双方关键信息基础设施必然会遭受对方网络部队、甚至盟友国家力量、民间黑客团伙的各种网络攻击力量的介入导致的网络攻击,如何在战时做好关键信息基础设施的攻击监测和防护,是全球各个国家面临的挑战。

此外,巴以冲突开始后,网络空间中更多的可能是“舆论战”、“认知战”,这点也与俄乌冲突极其类似!

最后吐槽下Cloudflare的报告,也算是屁股决定脑袋的事情!

参考

[1]https://blog.cloudflare.com/cyber-attacks-in-the-israel-hamas-war/

[2]https://cybernews.com/cyber-war/israel-redalert-breached-anonghost-hamas/

[3]https://mp.weixin.qq.com/s/xfiyYd2vgF5I_qpkickRZA

[4]http://www.news.cn/world/2023-10/09/c_1129907616.htm

[5]https://world.huanqiu.com/article/4EsO1GvKfea

[6]https://www.sohu.com/a/719471000_120019418

[7]http://www.news.cn/world/2023-11/01/c_1129951917.htm

[8]https://zh.wikipedia.org/zh-hans/海外巴勒斯坦人

如有侵权请联系:admin#unsafe.sh