使用工具:volatility3-develop回复 20231109 获取镜像题干:作为 Security Blue 团队的成员,您的任务是使用 Redline 和 Volatility 工具分析 2023-11-9 09:12:33 Author: 每天一个入狱小技巧(查看原文) 阅读量:23 收藏

使用工具:

volatility3-develop

回复 20231109 获取镜像

题干:

作为 Security Blue 团队的成员,您的任务是使用 Redline 和 Volatility 工具分析内存转储。

您的目标是跟踪攻击者在受感染计算机上采取的步骤,并确定他们如何设法绕过网络入侵检测系统“NIDS”。

您的调查将涉及识别攻击中使用的特定恶意软件系列及其特征。

此外,您的任务是识别和缓解攻击者留下的任何痕迹或足迹。

0x01 - 可疑进程的名称是什么?

这里必须使用3版本的vol脚本,笔者尝试使用2.6版本的,但是半天也获取不到imageinfo信息,因为不知道咋回事,最后使用3版本的vol,挨个试了一下才能用

python vol.py -f ../../MemoryDump.mem windows.psscan没有人能只凭借进程的名称就猜到谁有问题,除非这个进程叫rootkit.exe,所以这里还得联动其他的插件去排查,下列命令为扫描恶意代码

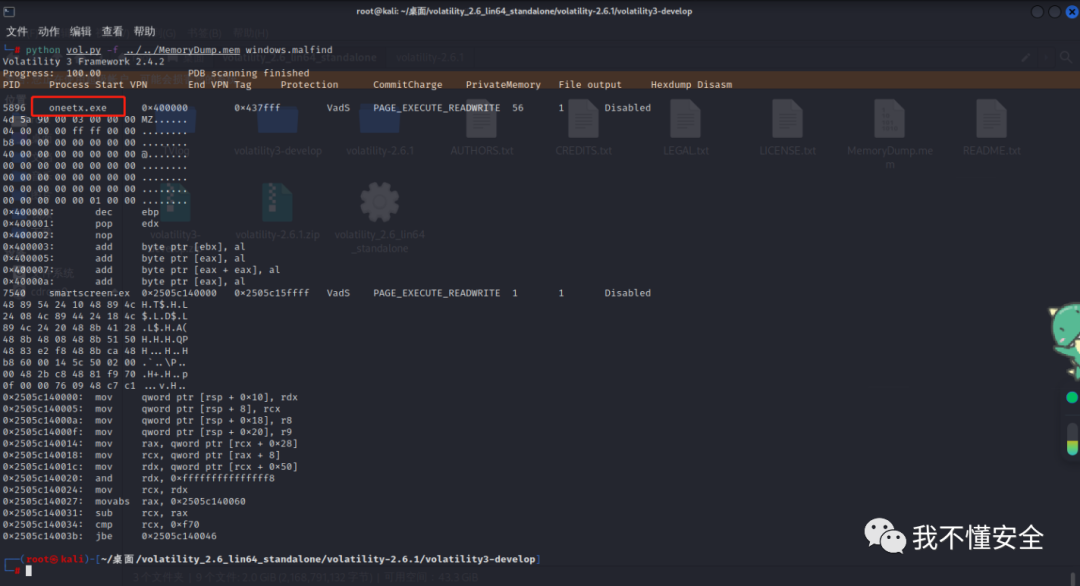

python vol.py -f ../../MemoryDump.mem windows.malfindoneetx.exe 基本吻合,但是由于不确定到底是不是,所以需要按照这个pid把东西导出来,这里面也有坑,笔者原本指向按照pid转储进程,或者按照physaddr 转储,但是转出来的不是空文件,就是好几个Gb的mem文件,或者啥也不是的东西,所以这里只能按照进程转储文件

python vol.py -f ../../MemoryDump.mem windows.dumpfiles --pid 5896 这里会转储出来很多很多的东西

大家可以对比一下这个文件

md5sum file.0xad818da36c30.0xad818ca48660.ImageSectionObject.oneetx.exe.img0x02 - 可疑进程的子进程名称是什么?

python vol.py -f ../../MemoryDump.mem windows.pstreerundll32.exe

0x03 - 应用于可疑进程内存区域的内存保护是什么?

python vol.py -f ../../MemoryDump.mem windows.vadinfo | grep oneetx.exepython vol.py -f ../../MemoryDump.mem windows.vadinfo --pid 58960x04 - 负责 VPN 连接的进程的名称是什么?

python vol.py -f ../../MemoryDump.mem windows.psscan说实话这个没用过的人猜不出来,如果写这个那就错了

python vol.py -f ../../MemoryDump.mem windows.pstree具有一定的迷惑行为,所以vpn的进程应该是Outline.exe

0x05 - 攻击者的 IP 地址是什么?

python vol.py -f ../../MemoryDump.mem windows.netscan | grep -10 oneetx.exe77.91.124.20

0x06 - 恶意软件家族的名称是什么?

这里是真没答上来,最后看了一下大佬的,发现他们也没有一个思路,最后也都是看题目,根据redline来检索文件,觉得有些牵强

strings ../../MemoryDump.mem| grep Redline0x07 - 攻击者访问的PHP文件的完整URL是什么?

strings ../../MemoryDump.mem| grep 77.91.124.20 -10 http://77.91.124.20/store/games/index.php

0x08 - 恶意可执行文件的完整路径是什么?

strings ../../MemoryDump.mem| grep oneetx.exe

C:\Users\Tammam\AppData\Local\Temp\c3912af058\oneetx.exe

如有侵权请联系:admin#unsafe.sh