【实战】简单的渗透测试到泄露过程详情

前言:前段时间看过一篇关于ZLMediakit漏洞的文章,就想着去试一下,结果真找到一个目标站点。详情往下看。一、信息收集fofa语法:"ZLMediaKit" && org="Chi 2023-11-8 23:43:32 Author: 渗透安全团队(查看原文) 阅读量:53 收藏

前言:前段时间看过一篇关于ZLMediakit漏洞的文章,就想着去试一下,结果真找到一个目标站点。详情往下看。一、信息收集fofa语法:"ZLMediaKit" && org="Chi 2023-11-8 23:43:32 Author: 渗透安全团队(查看原文) 阅读量:53 收藏

前言:

前段时间看过一篇关于ZLMediakit漏洞的文章,就想着去试一下,结果真找到一个目标站点。详情往下看。

一、信息收集

fofa语法:

"ZLMediaKit" && org="China Education and Research Network Center"

二、对目标开始测试

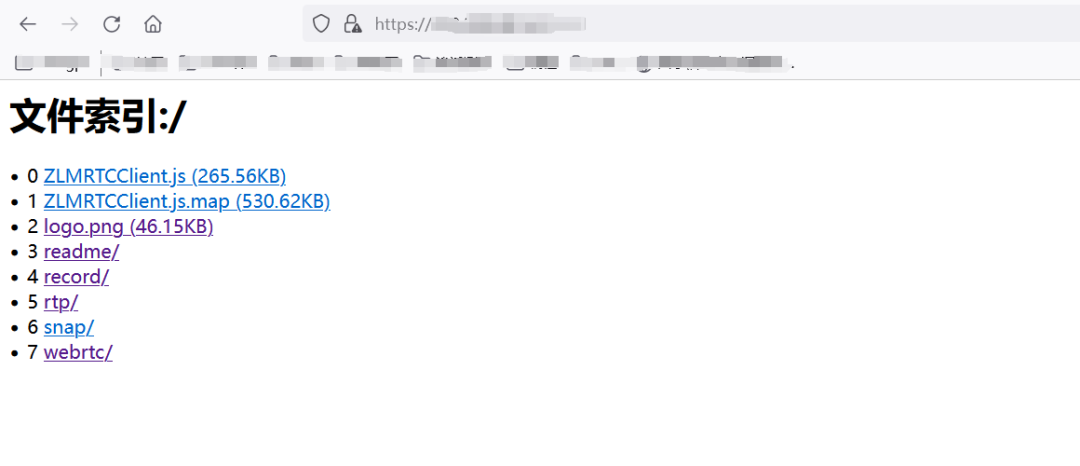

打开目标站点发现是一个文件索引

我们抓个包,然后用../../目录穿越测试,发现结果可返回。

然后就可以上xss语句了,这里用了h1标签包裹

语法:

../../etc/<h1>alert(1)<h1>

在url后面拼接经过url编码的xss语句,xss漏洞+1

/%2e%2e%2f%2e%2e%2f%65%74%63%2f%3c%68%31%3e%3c%73%63%72%69%70%74%3e%61%6c%65%72%74%28%31%29%3c%2f%73%63%72%69%70%74%3e%3c%68%31%3e

然后fofa搜这个站点的其他资产,发现了一个后台登录,账号密码admin/admin,弱口令+1(当时是想搜一下看它这个ip站会不会有其他端口开放什么服务,然后同站点不同端口有一个后台登录地址)

fofa语法:

ip="目标网站ip地址"

登陆上去后台发现还挺多功能点的。

这是edu站点的一个第三方资产

当时还添加了zhangsan管理员和一个test普通用户来测试未授权和越权,没有收获

这个是后台接口文档,全部接口都写出来了还能调试

当时我是拼接到地址后面发现的,不登录也能查看这些接口的信息,算是一个敏感信息泄露了。

本文到此结束,有不足之处欢迎指出,感谢观看!!

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247511817&idx=2&sn=b4c501852b277761678d5b0c50eaa984&chksm=c17652a6f601dbb01c29f16c6550bf32594626d9450b2e8964e7f6a7e80539c9dff3d311dac9&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh