我们的入侵检测系统(IDS)已发出警报,指示涉及使用PsExec的可疑横向移动活动。为了有效响应此事件,您作为 SOC 分析师的角色是分析存储在 PCAP 文件中的捕获网络流量。使用工具:回复 202 2023-11-7 09:15:1 Author: 每天一个入狱小技巧(查看原文) 阅读量:14 收藏

我们的入侵检测系统(IDS)已发出警报,指示涉及使用PsExec的可疑横向移动活动。为了有效响应此事件,您作为 SOC 分析师的角色是分析存储在 PCAP 文件中的捕获网络流量。

使用工具:

回复 20231107 获取流量包

Wieshark

brimdata

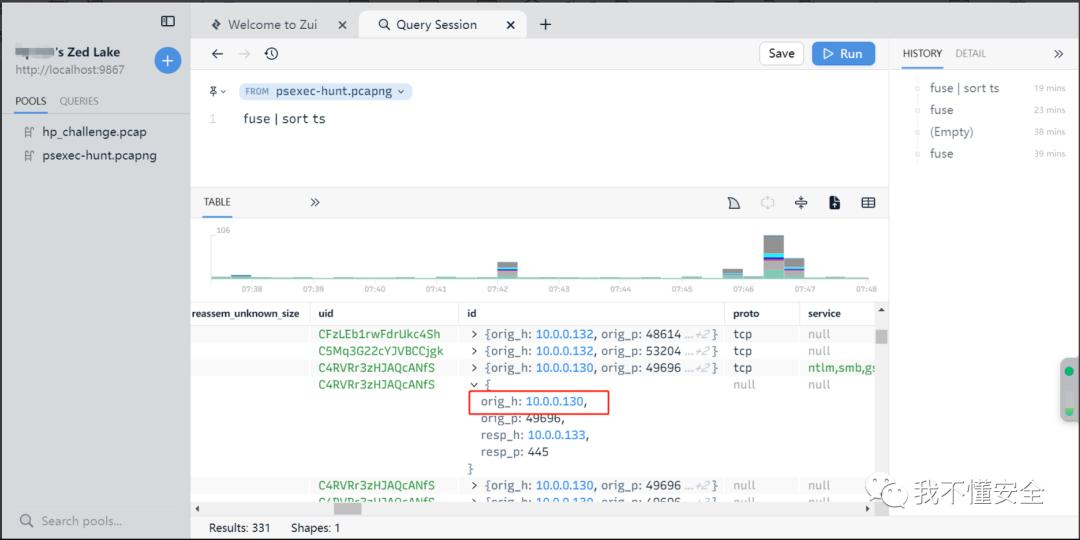

0x01 - 攻击者首次攻击成功的计算机源网络IP地址是什么?

按照时间排序后,我们只需要关注第一个成功的案件,如上如所示,而后往后翻,即可获取网络源IP地址

往后翻可以看到success,说明这里是命中的

10.0.0.130

流量命中:2023-10-11T07:42:08.877994Z

0x02 - 攻击者首次攻击的计算机名是什么?

这里找到了第一条攻击成功的流量,所以计算机名字也在这条流量里

Sales-PC

0x03 - 攻击者用于身份验证的用户名是什么?

承接上题

0x04 - 攻击者在受害目标机器上使用的恶意文件名字是什么?

其实题干已经提示过使用的psexec,所以我们直接往这里靠就行,但是我们的目的并不是为了做题,而是为了学习流量分析,所以这里我使用过滤files来看他到底上传了什么

答案显而易见 psexesvc

0x05 - 攻击者使用哪个网络共享在目标计算机上安装服务?

承接上题,人问的其实是攻击者上传psexec这个服务使用的网络共享是什么,所以答案也就有了

ADMIN$

0x06 - 攻击者利用的网络共享通信的名字是什么?

这里面其实直接过滤映射就可以

这里面只有两种,一个是ADMIN$ 一个是 IPC$ 至于为什么是IPC$,我个人理解为他的共享类型一个是磁盘,一个是共享网络类型,因为这个题目比较新,现在看不到别人解答,所以笔者也存在一定的疑惑

0x07 - 攻击者试图横向的计算机名称是什么?

这里依然按照第一题的解题思路,找第二个爆破成功的用户,笔者发现下一个success如下

所以题目答案为 Marketing

笔者一开始使用wireshark进行答题,但是题目虽然蒙出来了,但是自己真的是一脸懵逼,并不知道答案怎么出来的,后来想起这款工具,大家自行下载

github.com/brimdata/zui1

如有侵权请联系:admin#unsafe.sh