懒散的周日午后,看到4ra1n师傅发了对 CVE-2023-21939的分析文章,其中有两点值得关注:

JLabel在原生反序列化流程中,会经由validateObject触发HTML解析

反序列化时低版本JDK对htmlDisabled的判断存在Bug

1 | [JComponent#readObject -> ObjectInputStream#doCallBacks -> validateObject] |

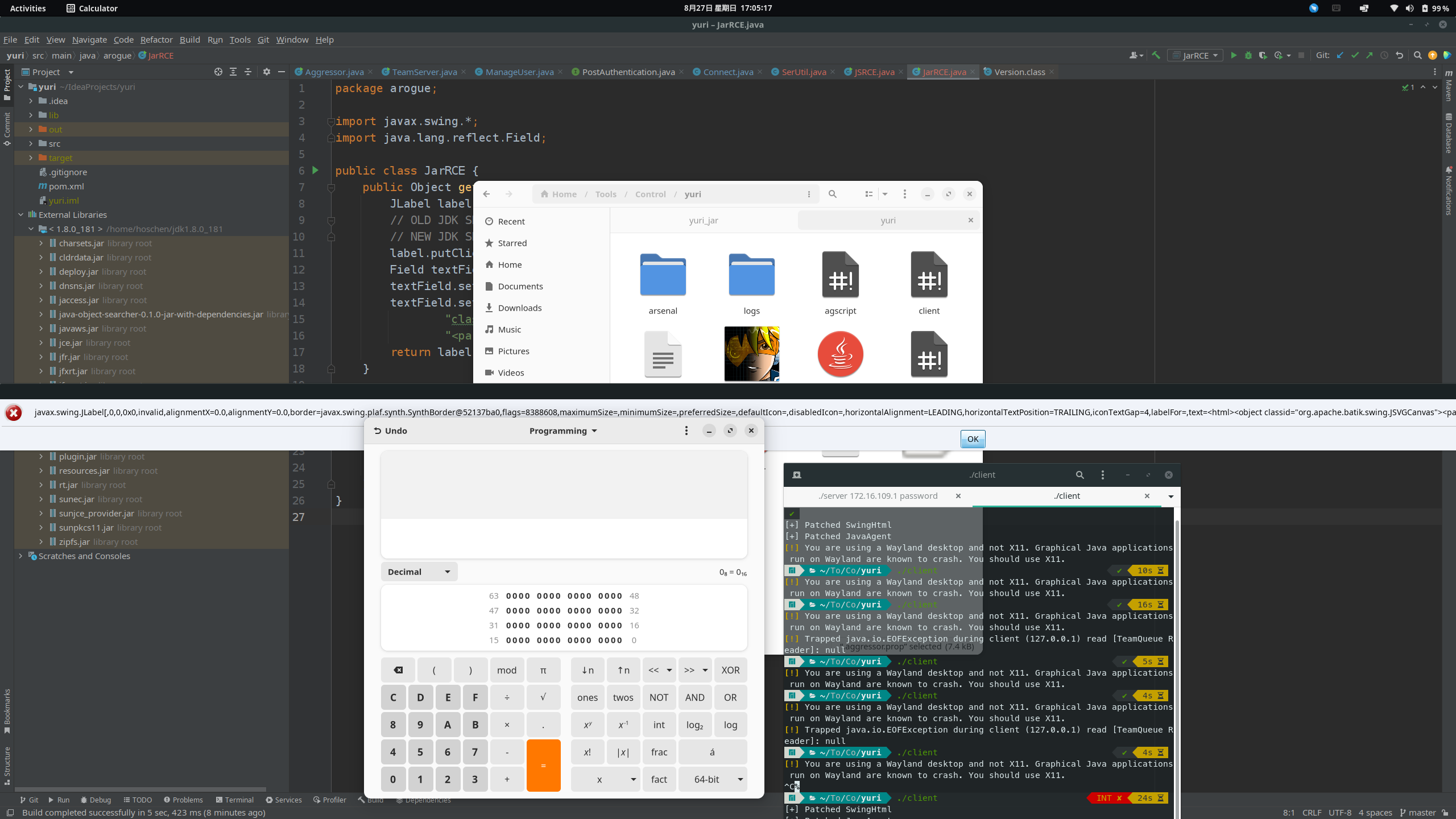

我们可以进一步对接 某C2鸡肋漏洞分析中,CS在登录过程中服务端与客户端均存在的反序列化入口,完成漏洞利用的拼图。

不受上一轮CVE-2022-39197<=4.7.1客户端RCE时的Patch影响,存在如下反制路径:

部署RogueCS/RogueMysql/…蜜罐

反打代码执行/文件读取,获取红队客户端Shell,获取红队CS服务端密码

认证后反序列化代码执行,获取红队CS服务器Shell