实战 | 记一次赏金1000美金的账户接管漏洞挖掘经历

什么是业务逻辑漏洞,如果你不知道这个漏洞业务逻辑漏洞完整的解释如下:https://portswigger.net/web-security/logic-flaws这是一个公开的bug赏金计划,为了保 2023-7-11 15:41:23 Author: HACK学习呀(查看原文) 阅读量:53 收藏

什么是业务逻辑漏洞,如果你不知道这个漏洞业务逻辑漏洞完整的解释如下:https://portswigger.net/web-security/logic-flaws这是一个公开的bug赏金计划,为了保 2023-7-11 15:41:23 Author: HACK学习呀(查看原文) 阅读量:53 收藏

什么是业务逻辑漏洞,如果你不知道这个漏洞

业务逻辑漏洞完整的解释如下:

https://portswigger.net/web-security/logic-flaws

这是一个公开的bug赏金计划,为了保护公司机密,所以我们就用tesla-space.com来称呼吧。

目标是 IT 咨询平台,目标有一个子域 app.tesla-space.com,它是客户登录和管理其拥有的产品的主要应用程序。

app.tesla-space.com 有一个功能团队成员,每个成员都有一个角色(所有者、管理员、用户)。

我发现这个功能有两个逻辑缺陷:

具有所有者角色的帐户可以编辑其成员帐户数据,包括电子邮件帐户具有所有者角色的帐户可以将任何其他帐户添加到他的团队中,而无需受邀帐户的任何确认。

我通过电子邮件搜索帐户目标,然后找到管理员帐户([email protected])

我将管理员帐户添加到我的团队。

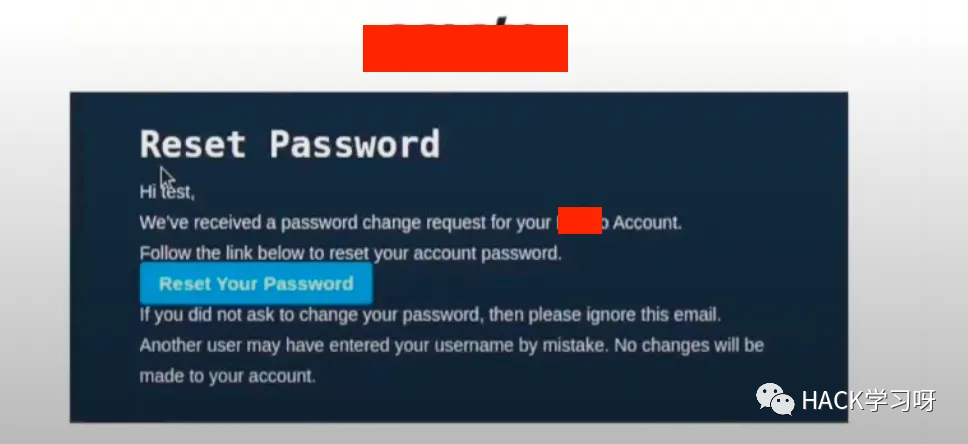

然后我将他们的电子邮件更改为我的电子邮件并通过电子邮件重置密码。

我用新密码登录然后成功了!!!,所以我立即做了一个POC然后发送了一份报告,花了很长时间才得到他们的回复,终于得到了回复

最终,我获得了1000美金赏金

来源:https://blog.tesla-space.com/

推荐阅读:

赏金7500刀 | 记一个获取HackerOne任何用户的电子邮件地址的漏洞

实战 | 记一次赏金1.78万美金的Github未授权漏洞挖掘

星标 在看 点赞 转发

感谢大家的三连转发

文章来源: http://mp.weixin.qq.com/s?__biz=MzI5MDU1NDk2MA==&mid=2247512576&idx=1&sn=6d53a4c1628e4c035933ced59f3e5ae5&chksm=ec1ce73fdb6b6e29c3a465def16fd4dfde55502cff147bdfe60524df6ee84c30f9b5b712adf5#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh