勒索软件攻击是各地组织的一个主要问题,而且这一问题的严重性还在持续加剧。最近,微软的事件响应团队调查了BlackByte 2.0勒索软件攻击,并揭露了这些网络攻击的可怕速度和破坏性。

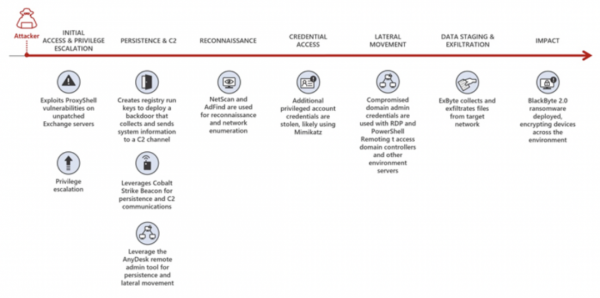

调查结果表明,黑客可以在短短五天内完成整个攻击过程,从获得初始访问权到造成重大损失。他们不遗余力地渗透系统,加密重要数据,并要求赎金来释放数据。

这一缩短的时间线给试图保护自己免受这些有害行动影响的组织带来了重大挑战。BlackByte勒索软件用于攻击的最后阶段,使用一个8位数的数字密钥来加密数据。

为了实施这些攻击,黑客们使用了强大的工具和技术组合。调查显示,他们利用了未打补丁的微软Exchange服务器,这种方法已被证明非常成功。通过利用这一漏洞,他们获得了对目标网络的初始访问权,并为其恶意活动创造了条件。

该勒索软件进一步采用了进程空洞化和反病毒规避策略,以保证成功加密并规避检测。

此外,网络外壳为他们提供了远程访问和控制,使他们能够在被破坏的系统中保持存在。该报告还强调了Cobalt Strike信标的部署,它有助于指挥和控制行动。这些复杂的工具使攻击者拥有广泛的技能,使组织更难抵御他们。

勒索软件修改了受感染机器上的卷影副本,以防止通过系统还原点恢复数据。攻击者还部署了特别制作的后门,确保攻击者即使在最初被入侵后也能继续访问。

勒索软件攻击持续激增,需要全世界的组织立即采取行动。针对这些发现,微软已经提供了一些实用的建议。主要是敦促企业实施强大的补丁管理程序,确保他们及时应用关键的安全更新。启用篡改保护是另一个重要步骤,加强安全解决方案,以防止勒索软件恶意禁用或绕过它们。

转自GoUpSec,原文链接:https://mp.weixin.qq.com/s/Vn8_fsQcHgX6jvlzQ_2mOw

封面来源于网络,如有侵权请联系删除