雷石|yonyouNC命令执行Bypass测试分享

前言在渗透和攻防中,多次遇到用友NC系统。一直以来都是用别人的工具,自己从来没分析研究过用友的源码和利用,遇到一些场景或需要利用漏洞执行命令时踩了很多坑。最近便通过灰盒测试简单分析了下NC6的命令执行 2023-7-7 11:42:11 Author: 雷石安全实验室(查看原文) 阅读量:49 收藏

前言在渗透和攻防中,多次遇到用友NC系统。一直以来都是用别人的工具,自己从来没分析研究过用友的源码和利用,遇到一些场景或需要利用漏洞执行命令时踩了很多坑。最近便通过灰盒测试简单分析了下NC6的命令执行 2023-7-7 11:42:11 Author: 雷石安全实验室(查看原文) 阅读量:49 收藏

前言

01.

NC6.3

尝试echo命令写入文件,也没有问题,完全正常写入exec("cmd /c echo ccc > nc63.txt");

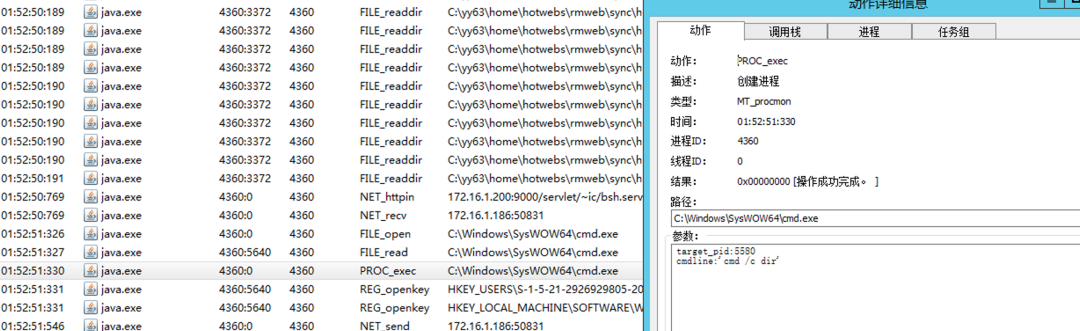

NC6.5

02.

成功执行方式:

经过测试,用如下方式写入的缺点是会多出空格和引号:

小结

会用利用脚本是一回事,复现了漏洞是一回事,能否在攻防中利用漏洞并拿到权限又是另一回事。

看似有了exp复现漏洞就是掌握了,但在实战中总会遇到不同环境、不同场景,也会出现不同状况,还是要掌握漏洞原理才能逐个攻破。

推荐阅读

·文章预览

往期回顾

01

02

03

雷石安全实验室

商务咨询:

0571-87031601

商务邮箱:

文章来源: http://mp.weixin.qq.com/s?__biz=MzI5MDE0MjQ1NQ==&mid=2247525640&idx=1&sn=1489f033721d5b3628f7c9f2095defab&chksm=ec264490db51cd8680b0da48ec422295b0f70401225a13948e59ec6f18f3a47cc5fa0fce75bc#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh