2023HW之内网穿透NPS工具的魔改

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-6-29 08:33:7 Author: 潇湘信安(查看原文) 阅读量:162 收藏

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-6-29 08:33:7 Author: 潇湘信安(查看原文) 阅读量:162 收藏

现在只对常读和星标的公众号才展示大图推送,建议大家把潇湘信安“设为星标”,否则可能看不到了!

前言

nps的默认流量特征

客户端-->服务器

发送TST字段

发送verison

交互过程中一共发送的流量包(客户端-->服务端)

服务器向客户端发送:(发送一次版本的md5)

可以看到后续通信流量均为明文

魔改版本nps介绍

(1) 特征替换

这里简单来说就是明显特征替换,这里可以看下nps的认证过程。这里客户端向服务器发送了两次version的值,如果这个时候,我们把这个值改为其他值特定值,是否就可以达到流量混淆呢???

(2) 免杀环境检测

主要是通过以下功能来进行检测。

cpu检测注册表检测特定文件检测内核检测

(3) 流量协议重做

原版的nps是的认证协议,是通过客户端发送特定字段来与服务端进行的c/s认证,而认证过程均为明文进行显示,所以的话,也是比较好进行分析和溯源的,所以的话,这里我基于原版的nps进行魔改。

魔改后检测

通信流量

某社区☁️沙箱

virustotal

windows defender(静态)

windows defender(动态)

工具执行

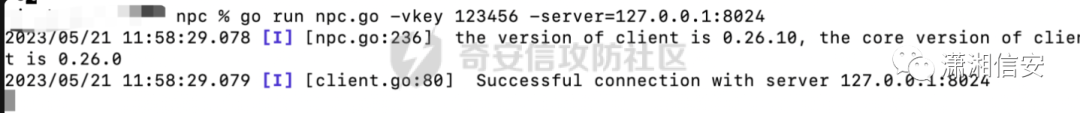

客户端

配置文件启动

工具下载

喜欢的话记得点点?哦

https://github.com/Q16G/npsmodify项目进度

✅ 2023.5.20 把连接流量进行混淆,仅仅支持客户端命令行启动,未支持conf文件启动

✅ 2023.5.30 重新修改流量,进行了深度混淆

文章来源:奇安信攻防社区(Q16G)原文地址:https://forum.butian.net/share/2284

关注我们

还在等什么?赶紧点击下方名片开始学习吧!

信 安 考 证

CISP、PTE、PTS、DSG、IRE、IRS、NISP、PMP、CCSK、CISSP、ISO27001...

推 荐 阅 读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg4NTUwMzM1Ng==&mid=2247504608&idx=1&sn=19ff09bf73bd99d75ef40f448b70c800&chksm=cfa576f3f8d2ffe5f9600135c25cd6bc6eb6d33665f2d6ec0d7a5dace536ab28b841bc1687fb#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh