大家好,好久不见,这个月对我自己而言,发生了件大事,5 月 12 日我的小宝宝出生了,所以前后几天异常忙碌,也没顾上学习和分享安全相关技术,停更了一阵,随着小宝宝的不断成长,家里父母的帮衬,又让我能挤 2023-5-29 08:32:33 Author: 信安之路(查看原文) 阅读量:45 收藏

大家好,好久不见,这个月对我自己而言,发生了件大事,5 月 12 日我的小宝宝出生了,所以前后几天异常忙碌,也没顾上学习和分享安全相关技术,停更了一阵,随着小宝宝的不断成长,家里父母的帮衬,又让我能挤出时间来学习、实践和分享。

这个月还抽空在补天冲了个榜,提交了 1300 个漏洞,审核通过 900 个,其中涉及的漏洞类型和数量统计如下:

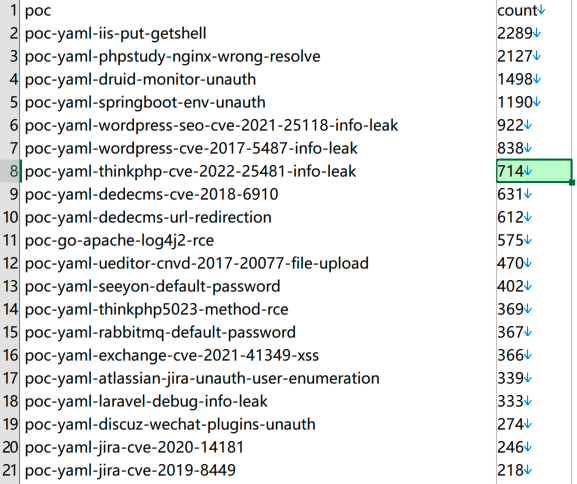

与此同时,我统计了使用 Xray 的 POC 扫描功能,探测出的漏洞数量排行榜,可以在实战中指导我们重点关注哪些漏洞,nday 漏洞的作用与漏洞出现的时间以及互联网上的覆盖面相关,漏洞数量越多,那么说明该漏洞出现的时间越近或者说覆盖面越大,下面是我统计的 TOP 20 POC:

那么这些 POC 背后是什么原理?有没有误报?准确率如何?都需要进一步的分析和研判,Xray 自带八百多个 POC,我近期的实战结果只发现 283 个 POC 有相关漏洞,为了探究每一个 POC 的效果以及危害,接下来将对发现漏洞的 POC 一一分析,形成一个专栏分享出来,供大家学习参考。

以第一个 POC poc-yaml-iis-put-getshell 为例,出现的次数最多,真的有两千多个漏洞吗?经过分析发现,并没有,其中有两千多个是 OSS 系统,专门用于存储静态资源,而 IIS PUT 相关漏洞,实际可以利用的也屈指可数,TOMCAT PUT 漏洞也包含其中,能利用也只有个位数,所以这个 POC 检测出来的漏洞,并没有看上去的那么强大,详情如下:

未来所有 POC 的实践记录将被更新至信安之路的内部文库,并在信安之路知识星球做同步总结分享,形成一个专栏,为大家的信安之路提供参考。

加入过信安之路知识星球的同学,可以超低价加入渗透测试那些事儿知识星球,其他小伙伴加入同样可以注册信安之路的成长平台和内部文库,开启信息安全学习之路。

如有侵权请联系:admin#unsafe.sh