企业级SRC实战前端sessionStorage绕过漏洞

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!拿到网站,是个登录口,首先尝试有无用户名枚举,没有,爆破未果。又扫了目录,端口均未发现风险。Ctrl+u查看前端源码,寻找登录逻辑,发现了个好 2023-5-18 20:2:2 Author: 渗透安全团队(查看原文) 阅读量:67 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!拿到网站,是个登录口,首先尝试有无用户名枚举,没有,爆破未果。又扫了目录,端口均未发现风险。Ctrl+u查看前端源码,寻找登录逻辑,发现了个好 2023-5-18 20:2:2 Author: 渗透安全团队(查看原文) 阅读量:67 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

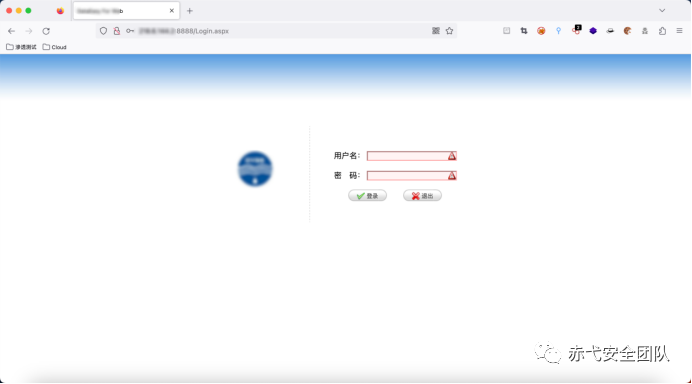

拿到网站,是个登录口,首先尝试有无用户名枚举,没有,爆破未果。

又扫了目录,端口均未发现风险。

Ctrl+u查看前端源码,寻找登录逻辑,发现了个好东西。

sessionStorage.setItem("Account", $("#Account").val());当登录成功后,设置⼀个sessionStorage,然后跳转到后台。那直接伪造⼀个sessionStorage不就完了。

控制台中输⼊sessionStorage.setItem('Account','admin'),回⻋。

访问index.aspx,直接进去后台。

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247504896&idx=1&sn=872362a7d8db6db5cfe1161dcbef53b2&chksm=c17629aff601a0b91d02293302e453fee73576f9f93d23e2d7eae45789898bd974dc042a105a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh