以色列工业网络安全公司OTORIO在上周的黑帽亚洲2023会议上公布了与三家工业蜂窝路由器供应商有关的云管理平台中的一些安全漏洞,这些漏洞可能使操作技术(OT)网络受到外部攻击。

在会议上总计公布了11个漏洞,这11个漏洞允许远程代码执行和控制数十万台设备和OT网络(在特定情况下),甚至是那些没有主动配置使用云的设备。

具体来说,这些漏洞存在于Sierra Wireless、Teltonika Networks和InHand Networks提供的基于云的管理解决方案中,用于远程管理和操作设备。

利用这些漏洞可能会给工业环境带来严重风险,使攻击者绕过安全层,并渗出敏感信息,在内部网络上远程实现代码执行。

更令人担心的是,这些问题可能被武器化,以获得对网络中设备的未授权访问,并执行恶意操作,例如使用提升的权限关闭。

根据三种不同的攻击载体,通过其基于云的管理平台,这些攻击载体可被利用来破坏和接管云管理的IIoT设备:

- 薄弱的资产注册机制(Sierra Wireless): 攻击者可以扫描连接到云端的未注册的设备,通过利用AirVantage在线保修检查工具获得它们的序列号,将它们注册到他们控制的账户中,并执行任意命令。

- 安全配置的漏洞(InHand Networks): 未经授权的用户可以利用CVE-2023-22601、CVE-2023-22600和CVE-2023-22598的命令注入漏洞,以root权限获得远程代码执行,发布重启命令,并推送固件更新。

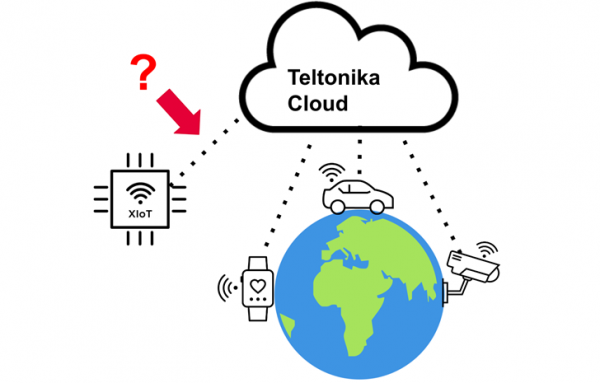

- 外部API和接口(Teltonika Networks): 攻击者可以滥用远程管理系统(RMS)中发现的多个问题,”暴露敏感的设备信息和设备凭证,实现远程代码执行,暴露网络上管理的连接设备,并允许冒充合法设备。”

影响Teltonika Networks的六个漏洞(CVE-2023-32346、CVE-2023-32347、CVE-2023-32348、CVE-2023-2586、CVE-2023-2587和CVE-2023-2588)是在与Claroty合作进行的 “全面研究 “后发现的。

攻击者成功利用这些工业路由器和物联网设备可以对被攻击的设备和网络造成一系列影响,包括监控网络流量和窃取敏感数据,劫持互联网连接和访问内部服务。

OTORIO说,云管理的设备带来了巨大的供应链风险,攻击者可以通过入侵一个供应商作为后门一次扫描访问多个OT网络。

在网络安全公司披露无线工业物联网(IIoT)设备中的38个安全漏洞三个多月后,这一发展可能为攻击者提供通往内部OT网络的直接路径,并使关键基础设施面临风险。

安全研究员Roni Gavrilov说:随着IIoT设备的部署变得越来越流行,必须意识到他们的云管理平台可能成为攻击者的目标。一个被利用的IIoT供应商平台可以作为攻击者的支点,同时访问成千上万的环境。

转自 Freebuf,原文链接:https://www.freebuf.com/news/366570.html

封面来源于网络,如有侵权请联系删除