New更新一款免杀ShellCode加载器~实测可bypass火绒、360核晶、WD等···(附下载)

免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删 2023-5-14 09:8:38 Author: 渗透Xiao白帽(查看原文) 阅读量:164 收藏

免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删 2023-5-14 09:8:38 Author: 渗透Xiao白帽(查看原文) 阅读量:164 收藏

0x01 工具介绍

cobaltstrike免杀,、def、金山毒霸等主流杀软

0x02 安装与使用

1、生成c的payload

2、对shellcode进行加密

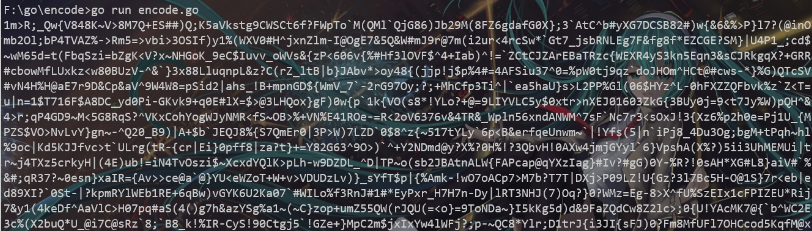

go run encode.go or python xor64.py 3、加密后的结果填到代码里编译运行

go build decode.go(这里大多报错为缺少依赖,运行 go mod init & go mod tidy 拉取即可)

4、免杀效果

0x03 项目链接下载

点击阅读原文即可获取工具地址

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

仅用于学习交流,不得用于非法用途

如侵权请私聊公众号删文

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1NTM4ODIxMw==&mid=2247497641&idx=1&sn=43142473df4c1e72e2bcb5bb0c0f3161&chksm=ea3408f3dd4381e57787d57ce190e84df04d4dfc74780ec097dad328198a379d5c45f9285e0c#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh