实战一次真实的域渗透拿下域控

文章来源:奇安信攻防社区(ansdjkfasfbkas)原文地址:https://112750x01 外网打点最近想练一波内网渗透,于是就fofa批量了一波weblogic,挑了一个国外的机子这里用工 2023-5-11 00:3:1 Author: 橘猫学安全(查看原文) 阅读量:75 收藏

文章来源:奇安信攻防社区(ansdjkfasfbkas)原文地址:https://112750x01 外网打点最近想练一波内网渗透,于是就fofa批量了一波weblogic,挑了一个国外的机子这里用工 2023-5-11 00:3:1 Author: 橘猫学安全(查看原文) 阅读量:75 收藏

文章来源:奇安信攻防社区(ansdjkfasfbkas)

原文地址:https://11275

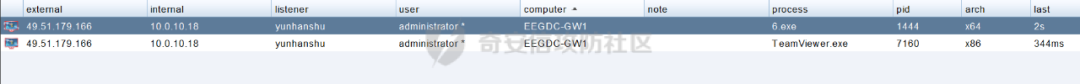

查看一下有无杀软

run get_local_subnetsrun autoroute -s 10.0.10.0/24run autoroute -p

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247507911&idx=2&sn=dd43835edcd1644079298478e0b2d31c&chksm=c04d58f9f73ad1ef75aa0ff34fda92358607328807449a68a30c02f620fda36ad2047d6d8af1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh