由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!免责声明由于传播、利用本公众号所发布的而造成的任何直接或者间接的后果及损失,均由使用者本人承担。LK安全公众号及原文章作者不为此承担任何责任, 2023-5-5 22:10:3 Author: 渗透安全团队(查看原文) 阅读量:160 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

免责声明

由于传播、利用本公众号所发布的而造成的任何直接或者间接的后果及损失,均由使用者本人承担。LK安全公众号及原文章作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

今天莫名其妙的一个洞火了,关于微信app rce。主要的起因来自于我们LK安全内部群小火炬师傅的一次分享。

这个洞其实早在4月份火炬师傅已经将细节放出来了,而且很明确的说过就是dde注入。

当时圈子里发的报告

这个漏洞是怎么回事呢?

参考链接 https://www.freebuf.com/vuls/195656.html

主要存在 csv 注入的地方在微信账单导出功能,可控参数是微信用户名

大概意思就是当我们接收到一笔来自攻击者的转账,攻击者只需要将自己的微信名修改为恶意代码。

然后当我们接收这个转账后,然后只需要下载账单并在电脑上打开。这个账单就会以excel表格的形式打开,因为表格中也包含了微信用户名,此时构成 csv 注入达到 rce的目的。

最终攻击效果

命令执行成功(利用\替换/绕过了微信名的过滤,利用msf生成hta木马即可远程上线)

当然关于这种dde注入漏洞,一直都是饱受争议的。CVE认可,字节SRC ,华为SRC认可,但是谷歌等等不认可。每个厂商都有自己特定的收录标准。

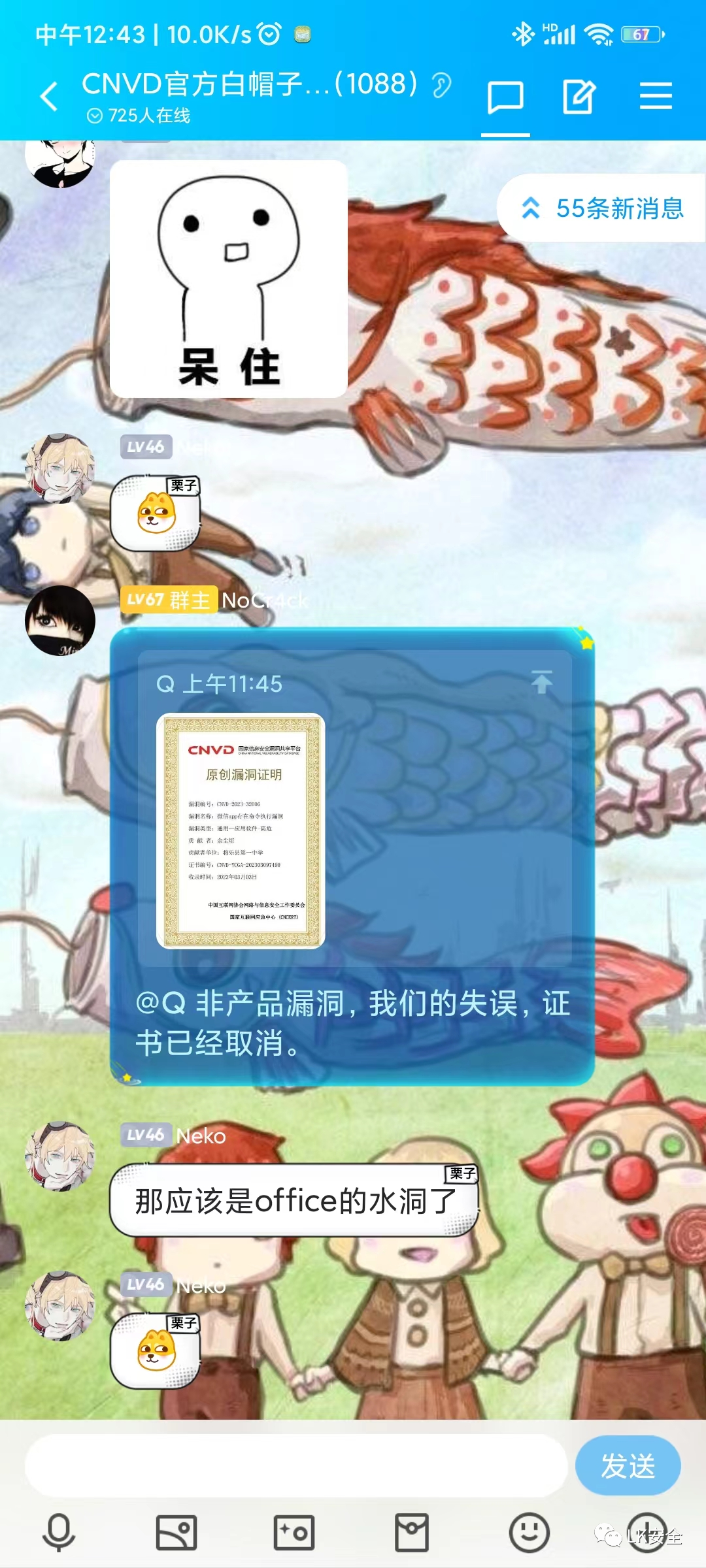

今天争议的起因在于不知道哪位师傅将小火炬的这个CNVD漏洞报送证书和我们小圈子聊天记录给传出去了,对于别的师傅来说并不知道漏洞的细节。这就造成了轰动。

依稀还记得前段时间放出的某个视频也是关于微信rce的,当时就引起了巨大轰动,可能大家都对这种听起来很牛x的洞感兴趣。

传出去的结果就是各种谣传质疑四起,最终CNVD官方也考虑到影响的问题,将小火炬师傅的CNVD证书回收。

其实我感觉没必要因为这个漏洞很水或者最后证书被取消而去嘲笑或者讥讽。我们年轻的时候都有过挖到一个很牛x的漏洞而去炫耀的时候。小火炬师傅还年轻,作为高中生来说他已经取得了不小的成就,他的路还很长。

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh