Mirai 僵尸网络利用 CVE-2023-1389 漏洞将 TP-Link Archer A21 (AX1800) 路由器作为目标,进行 DDoS 攻击。在 2022 年 12 月的Pwn2Own 2023-4-30 12:3:56 Author: 嘶吼专业版(查看原文) 阅读量:36 收藏

Mirai 僵尸网络利用 CVE-2023-1389 漏洞将 TP-Link Archer A21 (AX1800) 路由器作为目标,进行 DDoS 攻击。在 2022 年 12 月的Pwn2Own 多伦多活动期间,两个黑客团队通过以下方式以不同方式利用了该漏洞:

· 局域网接口

· 广域网接口

2023 年 1 月,该漏洞被披露给 TP-Link,就在报告发布后,TP-Link 于上个月发布了包含修复程序的新固件更新。

Mirai 僵尸网络已更新其工具包以包含 CVE-2023-1389,正如 ZDI 威胁搜寻团队通过其遥测系统检测到东欧的新攻击企图所观察到的那样。

CVE ID:CVE-2023-1389 (ZDI-CAN-19557/ZDI-23-451)

Falw 说明:此漏洞允许网络相邻攻击者在受影响的 TP-Link Archer AX21 路由器安装上执行任意代码,并且利用此漏洞不需要身份验证。merge_country_config 函数中存在特定缺陷。该问题是由于在使用用户提供的字符串执行系统调用之前未对其进行适当验证而导致的。攻击者可以利用此漏洞在根上下文中执行任意代码。

· CVSS 评分:8.8

· 受影响的供应商:TP-Link

· 受影响产品:Archer AX21

披露时间表:

· 2023-01-25 – 漏洞报告给供应商

· 2023-04-24 – 协调公开发布咨询

成功利用此缺陷使用户能够通过查询字符串形式和操作指定他们想要调用的形式

网络攻击者可以通过将命令有效负载作为国家参数的一部分并随后发起第二个请求来激活该命令来利用该漏洞。

Mirai 恶意软件安装

2023 年 4 月 11 日,在野利用的初步迹象浮出水面,从那时起,全球范围内都发现了恶意活动。

Mirai 恶意软件僵尸网络现在使用该漏洞来破坏设备,随后,它通过下载适用于路由器架构的二进制有效负载,将设备引入其僵尸网络。

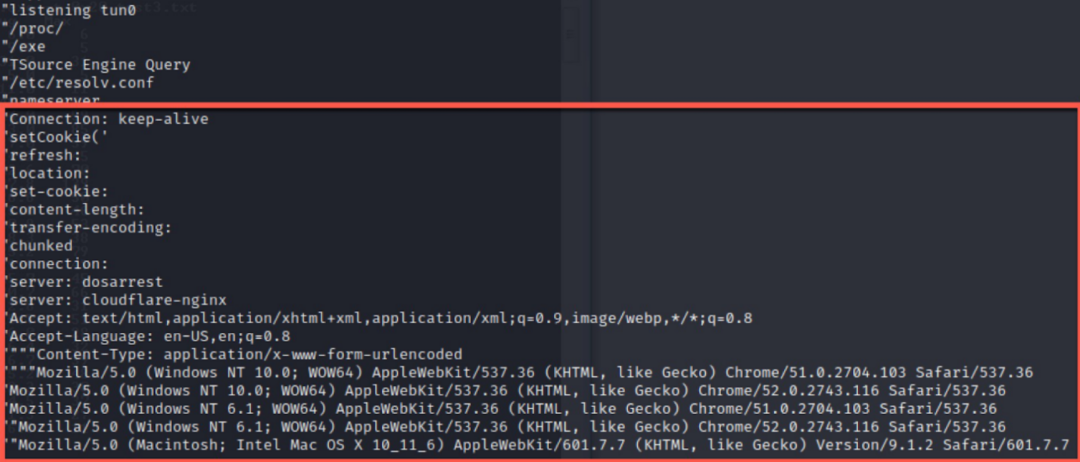

当前版本的 Mirai 专注于 DDoS 攻击,尤其是针对游戏服务器的攻击。它可以针对 Valve Source Engine (VSE) 并拥有反映这一重点的功能。

恶意软件连接

这个新的恶意软件版本可以复制真实的网络流量,使 DDoS 缓解解决方案难以检测恶意流量。

为了识别或检测,我们在下面提到了受感染的 TP-Link 路由器的常见迹象:

· 设备温度过热

· 出现断网现象

· 关于设备的网络设置,不定期的变化

· 出现其他管理员用户或密码重置现象

2023 年 2 月 24 日,TP-Link 采取措施解决初步问题。不幸的是,该公司的解决方案并不充分,未能阻止进一步的利用。

但是,在 2023 年 3 月 14 日,该公司发布了带有修复 CVE-2023-1389 补丁的固件更新。

如果您是 Archer AX21 AX1800 双频 WiFi 6 路由器的用户,则可以从其官方更新页面下载最新的固件更新。

参考及来源:https://gbhackers.com/tp-link-wan-side-flaw/

如有侵权请联系:admin#unsafe.sh