1ARP协议及其工作原理arp 协议(Address Resolution Protocol),即地址解析协议。是用来将目标主机的已知 IP 地址(逻辑地址)转化成 MAC 地址(物理地址)的一种协议 2023-4-24 15:32:35 Author: 蝰蛇信息安全实验室(查看原文) 阅读量:22 收藏

1ARP协议及其工作原理

arp 协议(Address Resolution Protocol),即地址解析协议。是用来将目标主机的已知 IP 地址(逻辑地址)转化成 MAC 地址(物理地址)的一种协议。 由于在局域网中传输数据只能通过传输“帧”的方式进行,而在传输的“帧”中必须包含发送端的 IP 地址,MAC 地址和接收端的 IP地址,MAC 地址,且接收端的 MAC 地址未知,所以需要通过 arp 协议将接收端的 IP 地址转化为 MAC 地址,从而实现数据的传输。

2ARP协议工作过程

当一台主机需要进行数据的传输(需要知道另一台主机的物理地址时),这台主机会将本主机的IP 地址,MAC 地址和另一台主机(目标主机)的 IP 地址打包起来 (称为 arp 请求报文)并在网络层进行广播,该网络中的所有主机以及网关都会接收到此报文,目标主机在接收到与本主机相同的目标 IP 地址后,会将报文中的地址信息保存到自己的 arp 缓存表中,将发送端的IP 地址,MAC 地址和接收端的 IP 地址,MAC 地址打包起来(称为 arp响应报文)发送出去,目标主机检查自己的 MAC 地址与响应报文中的目标 MAC 地址是否匹配,若匹配,该主机会将报文中的源 IP 地址和源 MAC 地址存在自己的 arp 缓存表中以便于数据的发送。

3 ARP欺骗攻击原理

ARP欺骗攻击是一种局域网攻击方式,攻击者通过伪造目标主机的MAC地址,将目标主机的网络流量重定向到攻击者的机器上,从而实现窃取目标主机的网络数据包的目的。攻击者可以通过ARP欺骗攻击,窃取目标主机的账号密码等敏感信息,还可以通过ARP欺骗攻击,将目标主机的网络流量重定向到攻击者的机器上,从而实现中间人攻击的目的。 名词解析: 重定向(Redirect)就是通过各种方法将各种网络请求重新定个方向转到其它位置(如:网页重定向、域名的重定向、路由选择的变化也是对数据报文经由路径的一种重定向)。例如:网页重定向、域名的重定向。做法:将各种网络请求转到其它位置。其他定向: Linux重定向

中间人攻击(Man-in-the-MiddleAttack,简称”MITM攻击”)是一种“间接”的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为“中间人”。

4 实验原理

1.ARP协议:ARP(Address Resolution Protocol,地址解析协议)是一个位于TCP/IP协议栈中的网络层,负责将某个IP地址解析成对应的MAC地址。

2.ARP协议的基本功能:通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的进行。

3.ARP攻击的局限性:ARP攻击仅能在局域网进行,无法对外网进行攻击。

4.ARP攻击的攻击原理:ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

5.常见的ARP欺骗手法:同时对局域网内的一台主机和网关进行ARP欺骗,更改这台主机和网关的ARP缓存表。

5 实验环境

虚拟机kali、win7

6 实验步骤

将虚拟机设置为桥接模式,查找双方IP地址

Tips:NAT模式,这种模式下虚拟机共享主机的IP地址,Vmware会在主机上创建专用的虚拟网络,用于主机和虚拟机之间进行通信。而在桥接模式下,虚拟机被当做一个完全独立的主机,占用局域网的一个IP地址,将虚拟机的网卡交接到主机的物理网卡上,通过主机的网卡访问外部的Internet

保证攻击方和被攻击方都能上网,双方间能ping通,在同一局域网

在被攻击方端做准备

rap -a

拷贝网关对应的mac地址(正确的网关mac)

在攻击方输入

arpspoof -t 被攻击方ip 网关ip -i 攻击方的网卡地址(eth0)

arpspoof 安装

apt-get update apt install dsniff

命令实施后发现win7上不了网

在win7上

rap -a

发现网关对应的物理地址改变(变成了kali的物理地址),实验成功

端口转发

echo 1 > /proc/sys/net/ipv4/ip_forward

提前将真实网关地址绑定

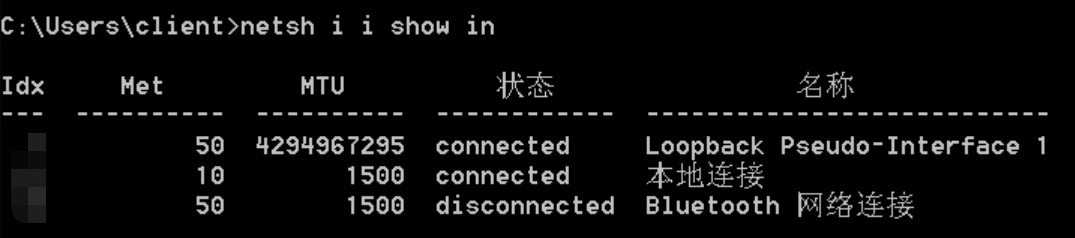

netsh i i show in

记录网卡的idx

绑定mac和网关

netsh -c i i add neighbors idx编号 网关IP 正确的网关mac

需要管理员身份运行

取消绑定 arp -d 网关ip

·END·

▼

谨记责任,高歌向前

▼

文案 | silent

排版 | silent

审核 | Hard Target

指导老师| Hard Target

如有侵权请联系:admin#unsafe.sh