记一次EDU漏洞挖掘

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-4-18 08:31:15 Author: 潇湘信安(查看原文) 阅读量:33 收藏

声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与 2023-4-18 08:31:15 Author: 潇湘信安(查看原文) 阅读量:33 收藏

0x01 信息收集

0x02 信息整合

用户是学号SFZ后六位已知部分用户的SFZ后五位

学号可以利用相关语法找到 site:xxx.edu.cn "姓名" "学号" 等等,举例

由于SFZ倒数第六位+第五位是生日的日,那最高不超过31,而且倒数第五位已经确定了;

可以构造如下(默认密码的规则是 [email protected]+SFZ后六位,以下是举例 非真实)

[email protected][email protected][email protected]

最终在尝试第二个的时候,成功以默认密码登录

0x03 突破

肯定有小伙伴问,年份如何确定了,毕竟还是很多的;其实是根据用户当前的年段(如大三),再结合自身,进行反推,大概是在 199x,最终成功修改密码。

锁定年份 199X(X是数字)、爆破月份

拿到统一身份认证平台,就可以跳转到多个系统进行测试(不在后续深入,点到为止)

文章来源:先知社区(ddwGeGe)原文地址:https://xz.aliyun.com/t/11960

关 注 有 礼

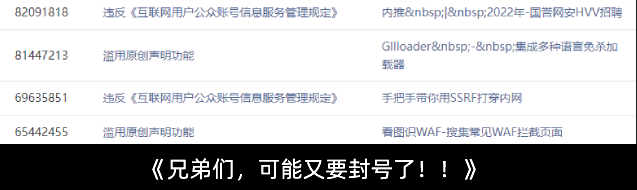

推 荐 阅 读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg4NTUwMzM1Ng==&mid=2247503007&idx=1&sn=acdd56a45ef731ce158450f8eca043a6&chksm=cfa5688cf8d2e19a80facdcbe3819961b438b58a6a0a25cd6e9cdf87e828cb4df3115e065ba1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh