burp宏定义-绕过目标页面验证

首先是要爆破网站的用户名和密码但是在抓包重放实验之后发现有一个类似token的验证pageauth每一次刷新这个pageauth的值都在变重放会显示auth 不正确应该是对pageauth进行了检验尝 2023-4-12 21:27:58 Author: 渗透安全团队(查看原文) 阅读量:28 收藏

首先是要爆破网站的用户名和密码但是在抓包重放实验之后发现有一个类似token的验证pageauth每一次刷新这个pageauth的值都在变重放会显示auth 不正确应该是对pageauth进行了检验尝 2023-4-12 21:27:58 Author: 渗透安全团队(查看原文) 阅读量:28 收藏

首先是要爆破网站的用户名和密码

但是在抓包重放实验之后发现

有一个类似token的验证

pageauth

每一次刷新这个pageauth的值都在变

重放会显示auth 不正确

应该是对pageauth进行了检验

尝试用burp抓包删除这个值发现,还是没法绕过,那有没有什么方法能先获取这个值接下来,再利用burp的intruder模块呢

我用的是1.7.30版本的burp

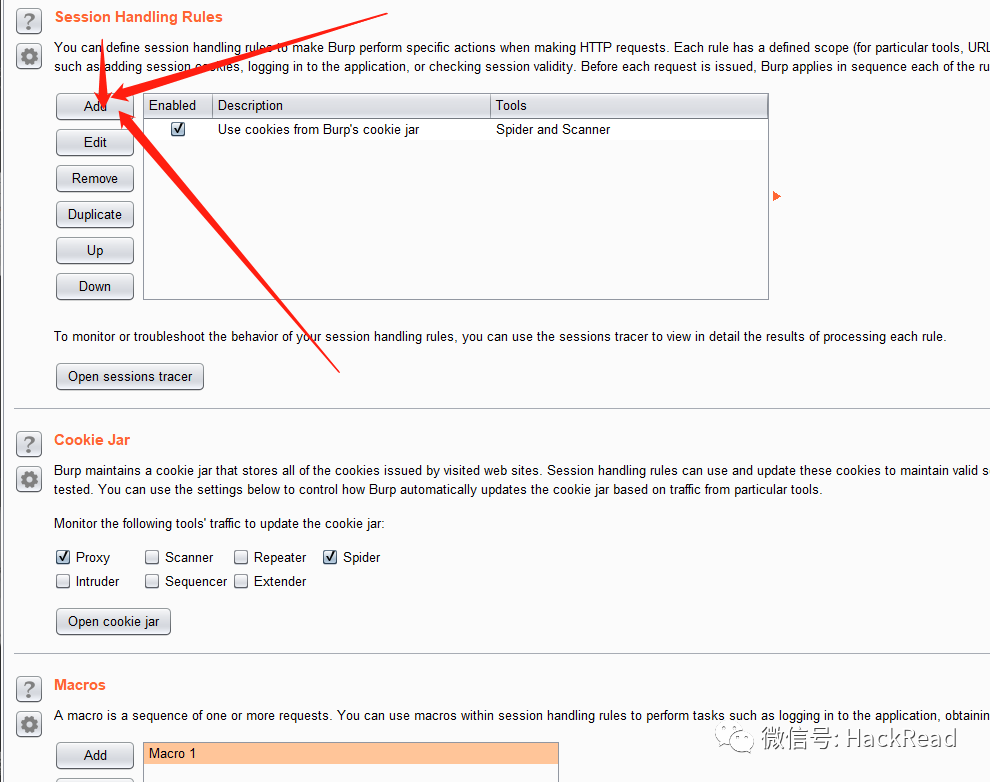

再Project options选项中的Sessions模块最下面有一个Macros模块 宏定义

可以利用宏定义获取pageauth的值然后再进行爆破,接下来看如何获取这个值

首先抓下来网页的包

记下来点击add

选择这个网页的包

进行修改

接下来一直ok

最后开始爆破

返回包显示账户名或密码错误说明绕过成功 欧耶

来源:https://bbs.zkaq.cn/t/30657.html翻到文章最底部点击“阅读原文”下载链接

★

星 球 免 费 福 利

转发公众号本文到朋友圈

截图到公众号后台第1、5名获取免费进入星球

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247502944&idx=2&sn=025b765caf53e417ac137955a3c718fe&chksm=c17631cff601b8d95200c38f3e9b4ca4a2016542798a9abb74ab467dc56bbeab14bb3043b210#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh