点击蓝字,关注我们Telegram 和 WhatsApp 恶意应用程序https://cybersecuritynews.com/weaponized-telegram-and-whatsapp-ap 2023-3-19 14:1:32 Author: Ots安全(查看原文) 阅读量:98 收藏

Telegram 和 WhatsApp 恶意应用程序

https://cybersecuritynews.com/weaponized-telegram-and-whatsapp-apps-2/

ESET 的网络安全分析师最近发现了几个模仿流行消息应用程序 Telegram 和 WhatsApp 的欺诈网站。

虽然这些虚假网站主要针对以下平台的用户,以使用篡改版本的 Telegram 和 WhatsApp 应用程序攻击他们:

-安卓

-IOS

除此之外,安全研究人员发现,他们检查的大量应用程序被归类为“clippers”。因此,这些是能够窃取或修改剪贴板数据的恶意软件类型。

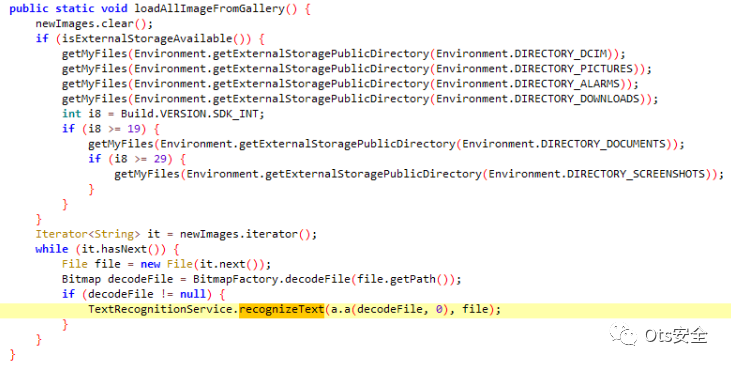

这些应用程序还会从受影响的设备中寻找保存的屏幕截图,并在 OCR 的帮助下从中识别文本,对于 Android 恶意软件,此事件也是首次观察到。

作为其分发策略的一部分,威胁行为者通过设置 Google Ads 创建虚假的 YouTube 频道,并通过这些广告将用户引导至欺诈性的 YouTube 频道。

之后,观众会被引导至伪装成合法 Telegram 和 WhatsApp 网站的虚假网站。

由于我国禁止这些应用程序,因此整个机制对于威胁行为者来说变得非常容易。结果,受害者很容易被这种诱饵所欺骗。

另一方面,谷歌广告通过两个关键设施为威胁行为者提供便利,下面我们提到了:-

轻松到达搜索结果的顶部。

帮助他们避免将他们的网站标记为诈骗或钓鱼。

您通常可以在假冒 YouTube 频道的“关于”部分找到指向钓鱼网站的链接。

除此之外,安全分析师在分析过程中还发现了大量欺诈性 YouTube 频道。

Android & Windows 木马

木马化的 Android 应用程序主要用于以下目的:-

跟踪和监控受害者的聊天消息。

用攻击者的地址替换受害者的加密货币钱包地址。

敏感数据泄露以窃取受害者的加密货币资金。

替换钱包地址时,木马化的 Telegram 和 WhatsApp 应用程序的行为方式不同。

由于威胁行为者对这两种服务开发的应用程序的原始代码进行了广泛分析,他们能够修改这两种服务中的消息。

网络罪犯不需要创建新版本的 Telegram,因为它是一个开源应用程序。在向 WhatsApp 添加恶意功能时,有必要直接修改二进制文件并重新打包,因为它不像 Telegram 那样开源。

当使用木马化的 WhatsApp 时,收件人将看到攻击者的地址,而不是受害者的地址。

另一方面,Windows 版本除了使用可远程访问的特洛伊木马之外还使用了剪辑程序,这与仅包含剪辑程序的 Android 版本不同。

Clippers 主要用于窃取加密货币,而 RAT 可以截取屏幕截图和删除文件,以及其他恶意活动。威胁行为者使用相同的域来托管恶意应用程序,其中托管了 Android 和 Windows 版本。

此外,据观察,网络犯罪分子经常使用主要基于 Gh0st RAT 的 RAT,这是一种公开可用的远程访问木马。

如有侵权请联系:admin#unsafe.sh