案例解读 | 国有股份制银行何以实现技术数据安全流动

日期:2023年03月14日 阅:59

近期,金融信息科技类权威期刊《金融电子化》刊登的一项数据安全实践引起广泛关注。在其《护航数据全生命周期 筑牢企业安全底座》报道中,交通银行通过零信任理念解决了其研发终端数据的多样性应用需求,一体化实现数据的静态访问控制与动态流动安全。

传统技防体系有心无力,银行业务发展或受阻

近年来,大数据、人工智能、云计算等技术的广泛运用,使得大量金融数据快速频繁交互,数据属主和管理边界愈发模糊,数据泄露、滥用、窃取等安全威胁日益加大。相应地,金融数据安全的重视程度不断提升,《金融数据安全 数据安全分级指南》《金融数据安全 数据生命周期安全规范》等各种政策频出。在诸多政策中,落实数据分级分类,并在安全分级基础上,结合金融数据特点梳理数据安全保护要点,形成覆盖数据全过程的数据安全管理框架尤为重要。

交通银行是国内第一家全国性的国有股份制银行,截至2022年6月末,拥有境内分行机构248家。根据原文报道,在其软件中心,产品源代码、技术文档等非结构化技术数据是核心资产,这些数据的保密性关乎关键基础设施及客户数据的防护安全。然而随着数字化转型大趋势,业务“新场景”持续衍生发展,内外部机构接入的协同研发测试需求日渐增多,交通银行技术数据在生命周期过程中的暴露面日趋复杂,原有基于网络边界管理和用户IP的技术方案的灵活性、可维护性及安全性不足以支撑整体技防体系。因而,在技术数据与其他级别数据之间实施有效的分类分级管理,做好供应链安全防护,成为交通银行技防体系亟待解决的现实问题。

不过,因算力受限、技术路线局限性等因素影响,过往数年,非结构化数据安全领域的技术发展在效果上始终没有明显突破,主要体现在数据隔离环境、多样化应用场景及数据内容识别等方面。

以数据内容识别为例,传统技术路线对数据进行资产盘点和分级识别时,往往依赖终端设备的计算资源,并需要对数据进行相应标记或者加密。但终端设备的计算资源非常有限,在提供保障业务可用性的资源开销后,用于终端数据内容分析的算力就更加有限。加之各类业务产生的非结构化数据种类繁多,数据识别的复杂度持续攀升,这又与有限的计算资源形成无法调和的矛盾,传统技术路线的准确率和效率终难两全。

突破技术掣肘,数据安全流动成为可能

随着安全领域技术的不断发展,数据安全技术与零信任、可信计算、人工智能等技术领域不断跨界融合,促进了新一代的技术更迭,非结构化数据所面临的技术效果难题正在被化解。

对企业来说,若摒弃传统逆向解构技术路线,而以操作系统微内核结合可信计算的方式建立终端数据隔离环境,则不仅储存中的、计算中的、传输中的数据均处于可用不可拿的状态,而且由于这种技术方案被操作系统原生支持,还可突破应用兼容性差、性能开销大、受宿主操作系统升级影响大等局限,这也正是数篷科技所提倡且持续精进的技术路线。

而对于多样化应用场景,传统技术路线依赖对终端设备环境的标准化管控,基于零信任理念的路线奉行的则是“数据流动到哪里,安全边界就建到哪里”,这种虚拟的、弹性的、私有的安全思路在不接触数据的情况下直接对数据形成近身保护,对终端设备的限制极少,因而移动办公、BYOD设备管控、跨组织协作等场景得以轻松实现。

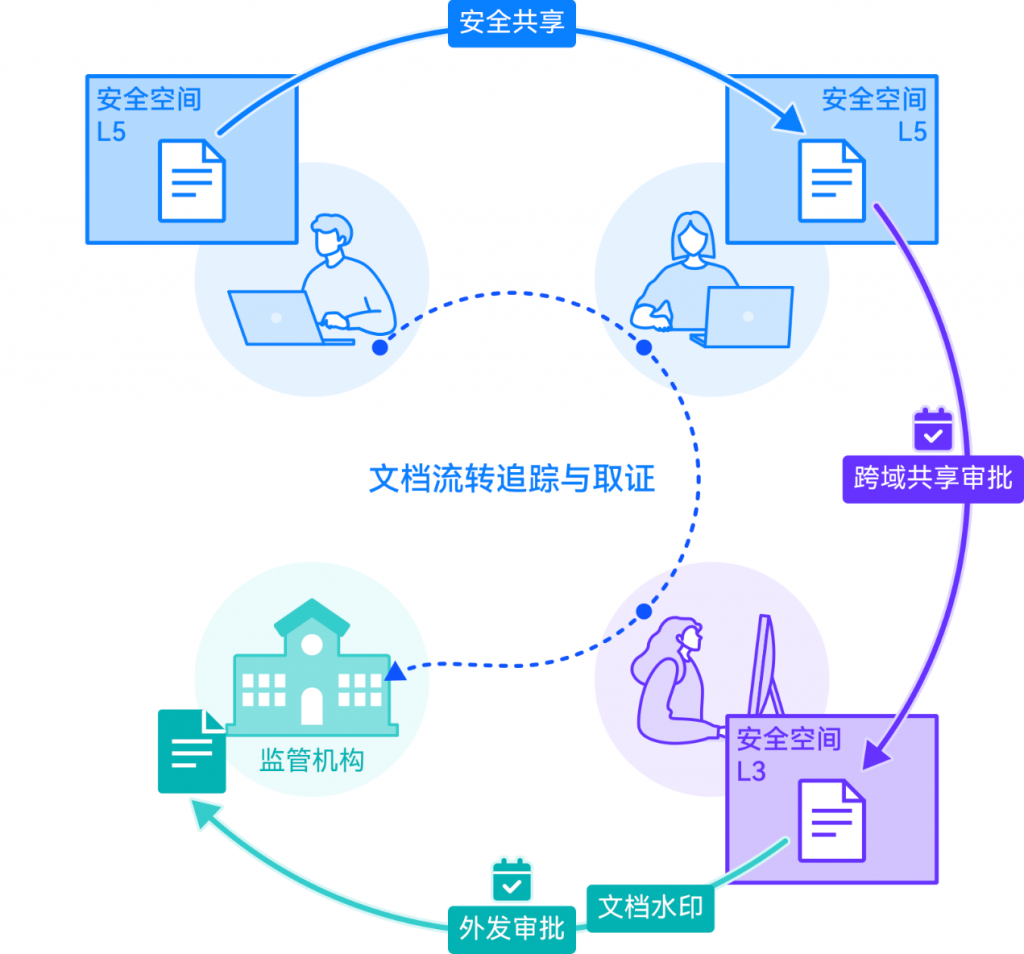

如此一来,交通银行研发终端数据的多样性应用需求得以满足,既可以实现内部数据的安全流转,又使得数据的追踪溯源有迹可循。原文报道显示,在其终端数据隔离环境中,研发人员可以把指定文件直接发送指定人员,并对文件附加一系列限制条件,对应接收者只有在隔离环境内且在符合限制条件情况下才能打开对应的共享文件,甚至,研发人员还可将文件拖拽至任意信息交流渠道(包括企业即时通讯工具、邮件、私有云盘等)进行发送,这种方式在不改变用户使用习惯和体验的同时释放了数据文件共享的灵活性。

当下,数据作为新生产要素的重要性已不言而喻,金融业数据合规与保护对构建金融行业数据融合应用,发挥数据要素的经济价值有极大推动作用。作为数据安全厂商,数篷科技的初衷就包含帮助企业解决混合云下的数据安全问题,此次国有股份制银行的数据安全实践极有力地证明了通过操作系统微内核构建终端数据隔离环境的思路可行、可信、可靠。未来,数篷科技也将持续加强技术创新,既助力企业实现技术数据安全性保障与有效支撑协同研发产能的双赢,又能满足更多行业发展中灵活多样的数据应用场景需求,真正实现数据按需流动、赋能企业业务发展。

![]()

数篷科技

数篷科技是数据安全技术创新公司,为企业提供符合零信任架构标准的下一代解决方案,产品被证券、保险、银行、电商、高端制造、游戏、互联网等众多行业客户采纳,获得客户高度评价。数篷科技核心成员来自百度、腾讯、谷歌、SAP等全球知名企业,具有基础架构、前沿安全技术和企业服务的丰富经验。 数篷科技现已推出DACS(零信任终端安全工作空间)与DAAG(零信任应用访问网关)两款产品,企业可以根据自身的信息化水平、现有网络框架、对数据安全等级要求等因素来选择匹配的产品。

如有侵权请联系:admin#unsafe.sh