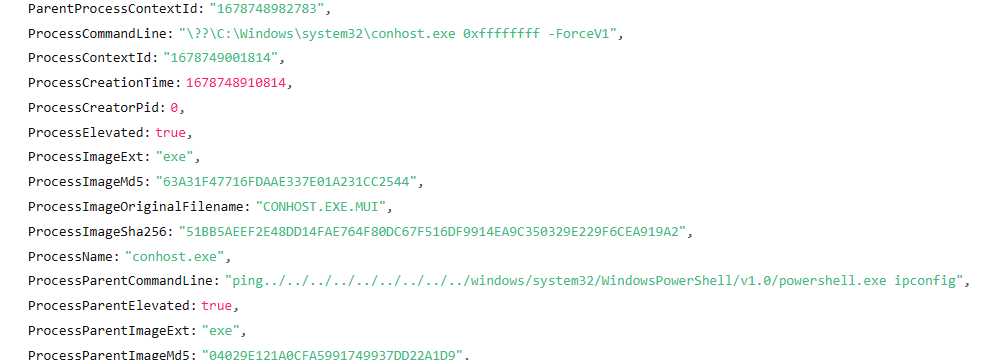

在2022年2月15号的时候向日葵出了一个漏洞CNVD编号CNVD-2022-10270,CNVD-2022-03672,漏洞描述为向日葵是一款免费的,集远程控制电脑手机、远程桌面连接、远程开机、远程管理、支持内网穿透的一体化远程控制管理工具软件。上海贝锐信息科技股份有限公司向日葵个人版for

Windows存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权。

文章来源: http://mp.weixin.qq.com/s?__biz=MzU3NDY1NTYyOQ==&mid=2247485550&idx=1&sn=04f7c2a593890d7f30b1b06b19c9b45b&chksm=fd2e558cca59dc9ad88d34dd87649f81594293ce86e490c17d34b9c3ffe22ff51e260aaf51a9#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh