实战 | 记一次对某企业的一次内网渗透总结

0x01 外网打点到Getshell目标站点:通过各种工具和在线网站,对子域名进行收集,并解析ip。发现主站存在CDN,使用fofa,搜索网站title、js等关键信息和子域名解析的ip对应的C段,发 2023-3-10 00:2:59 Author: 橘猫学安全(查看原文) 阅读量:57 收藏

0x01 外网打点到Getshell目标站点:通过各种工具和在线网站,对子域名进行收集,并解析ip。发现主站存在CDN,使用fofa,搜索网站title、js等关键信息和子域名解析的ip对应的C段,发 2023-3-10 00:2:59 Author: 橘猫学安全(查看原文) 阅读量:57 收藏

0x01 外网打点到Getshell

目标站点:

通过各种工具和在线网站,对子域名进行收集,并解析ip。发现主站存在CDN,使用fofa,搜索网站title、js等关键信息和子域名解析的ip对应的C段,发现真实ip。对真实ip的ip段进行扫描,发现一台机器存在Weblogic中间件,使用exp进行测试,发现成功Getshell。

http://xxx.xxx.xxx.xxx:9001/weblogicCVE-2017-10271

administrator权限,使用免杀马成功shell

0x02 内网渗透

shell reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run /f /v "dll" /t REG_SZ /d "rundll32 C:\Windows\Temp\log.dll start"

C:/windows/temp下发现有前辈上传的fscan和扫描记录,间隔时间两天,可以拿来一用。扫描结果如下,域内漏洞还挺多的。xxx.COM\Administrator xxxxxx

0x03 横向渗透

impacket-wmiexec上线机器,然后上传beacon.exe执行中转上线。无法上线的原因:1. 账号密码不对。2. 该账户密码在目标机器上停用。3. 存在杀软拦截横向渗透。

impacket-wmiexec和域管帐户密码对域控进行攻击,发现成功执行命令,但无法上传beacon.exe上线CS,判断该机器上存在杀软拦截beacon.exe,但不拦截横向渗透。域控机器:REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

0x04 痕迹清理

应用程序日志文件:%systemroot%\system32\config\AppEvent.EVT;安全日志文件:%systemroot%\system32\config\SecEvent.EVT;系统日志文件:%systemroot%\system32\config\SysEvent.EVT;DNS日志默认位置:%sys temroot%\system32\config,默认文件大小512KBInternet信息服务FTP日志默认位置:%systemroot%\system32\logfiles\msftpsvc1\,默认每天一个日志;Internet信息服务WWW日志默认位置:%systemroot%\system32\logfiles\w3svc1\,默认每天一个日志;Scheduler服务日志默认位置:%sys temroot%\schedlgu.txt;

HKEY_LOCAL_MACHINE\system\CurrentControlSet\Services\Eventlog有的管理员很可能将这些日志重定位。其中EVENTLOG下面有很多的子表,里面可查到以上日志的定位目录。Schedluler服务日志在注册表中HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SchedulingAgent获取日志分类列表:wevtutil el >1.txt

wevtutil qe /f:text "windows powershell"

wevtutil gli "windows powershell"

wevtutil cl "windows powershell"

0x05 攻击结果

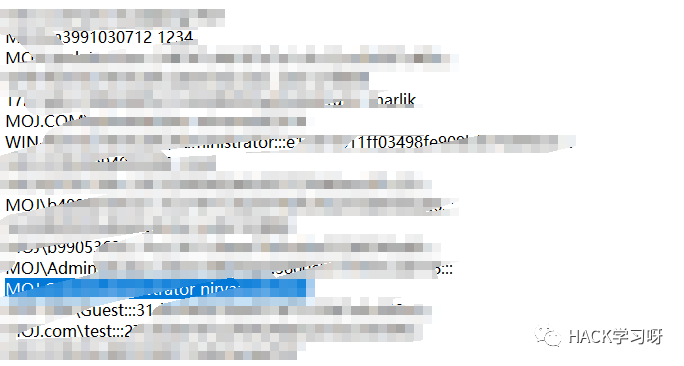

使用域管帐户密码对域内机器进行批量上线,部分被上线机器列表如下。

0x06 总结

1.外围打点,注重资产收集,真实ip的寻找、攻击面的扩大,平常要对各种0day进行收集,做好webshell的免杀,方便在项目中直接使用。2.内网渗透,注重对内网机器的信息收集和机器定位,流量代理(有可能被杀,可以二次开发一些流量代理工具),做好木马的免杀和权限维持,要有一套自己的内网渗透方法。3.域渗透,对各类域渗透的攻击手法和工具使用要熟悉,要判断当前在域的结构,如果拿不下域控,可以尝试对一些其余域内的重要服务器进行渗透,运气好直接就能拿到域管帐户密码,那么整个域就相当于直接拿下了。4.做好痕迹清理。如有侵权,请联系删除

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247506027&idx=1&sn=ab0ac7c8ea22cd685ed6fd466c9801fb&chksm=c04d5f55f73ad643f22bd5b4b0e1961a26a1566726941bc52793114c046656bfea942c56cbb2#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh